Se está llevando a cabo una campaña maliciosa masiva que utiliza más de 200 dominios de typosquatting que se hacen pasar por veintisiete marcas para engañar a los visitantes para que descarguen varios programas maliciosos de Windows y Android.

Typosquatting es un método antiguo para engañar a las personas para que visiten un sitio web falso mediante el registro de un nombre de dominio similar al que usan las marcas genuinas.

Los dominios utilizados en esta campaña son muy parecidos a los auténticos, presentando un cambio de posición de una sola letra o una “s” adicional, lo que facilita que las personas los pasen por alto.

En términos de apariencia, en la mayoría de los casos vistos por BleepingComputer, los sitios web maliciosos son clones de los originales o al menos lo suficientemente convincentes, por lo que no hay mucho que delatar el fraude.

Las víctimas generalmente terminan en estos sitios al escribir mal el nombre del sitio web que desean visitar en la barra de URL del navegador, lo cual no es raro cuando se escribe en un dispositivo móvil.

Sin embargo, los usuarios también pueden ser guiados a estos sitios a través de correos electrónicos o SMS de phishing, mensajes directos, redes sociales maliciosas y publicaciones en foros, y otras formas.

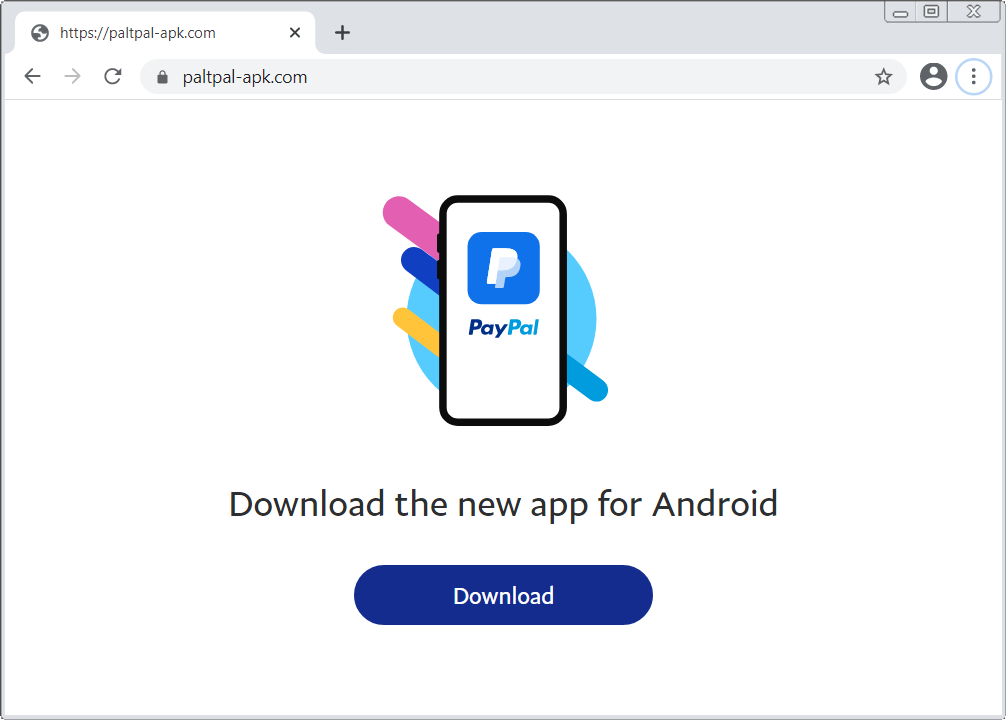

Algunos de los sitios maliciosos fueron descubiertos por la firma de ciberinteligencia Cyble, que publicó un informe esta semana centrado en dominios que imitan las tiendas de aplicaciones populares de Android como Google Play, APKCombo y APKPure, así como portales de descarga para PayPal, VidMate, Snapchat y Tik Tok.

Algunos de los dominios utilizados para este fin son:

- payce-google[.]com: se hace pasar por Google Wallet

- snanpckat-apk[.]com – se hace pasar por Snapchat

- vidmates-app[.]com – se hace pasar por VidMate

- paltpal-apk[.]com: se hace pasar por PayPal

- m-apkpures[.]com – se hace pasar por APKPure

- tlktok-apk[.]link: se hace pasar por el portal de descarga de la aplicación TikTok

En todos estos casos, el malware que se envía a los usuarios que intentan descargar los APK es ERMAC, un troyano bancario dirigido a cuentas bancarias y billeteras de criptomonedas de 467 aplicaciones.

Si bien el informe de Cyble se centró en el malware de Android de la campaña, BleepingComputer encontró una campaña de typosquatting mucho más grande de los mismos operadores, que distribuía malware de Windows.

Esta campaña consta de más de 90 sitios web creados para hacerse pasar por más de veintisiete marcas populares para distribuir malware de Windows, robar claves de recuperación de criptomonedas y, como se describió anteriormente, impulsar el malware de Android.

| Categoría | Marcas suplantadas |

| Servicios y aplicaciones móviles | TikTok Vidmate SnapChat Paypal APK Pure APK Combo Google Wallet |

| Software |

Navegador Brave Microsoft Visual Studio Bloc de notas |

| criptomoneda | TronLink MetaMask Phantom Cosmos Monedero Mintable Ethermine GenoPets |

| Negociación de criptomonedas y acciones | Vista comercial IQ Option NinjaTrader Tiger.Trade |

| sitios web | Figma CS:Money |

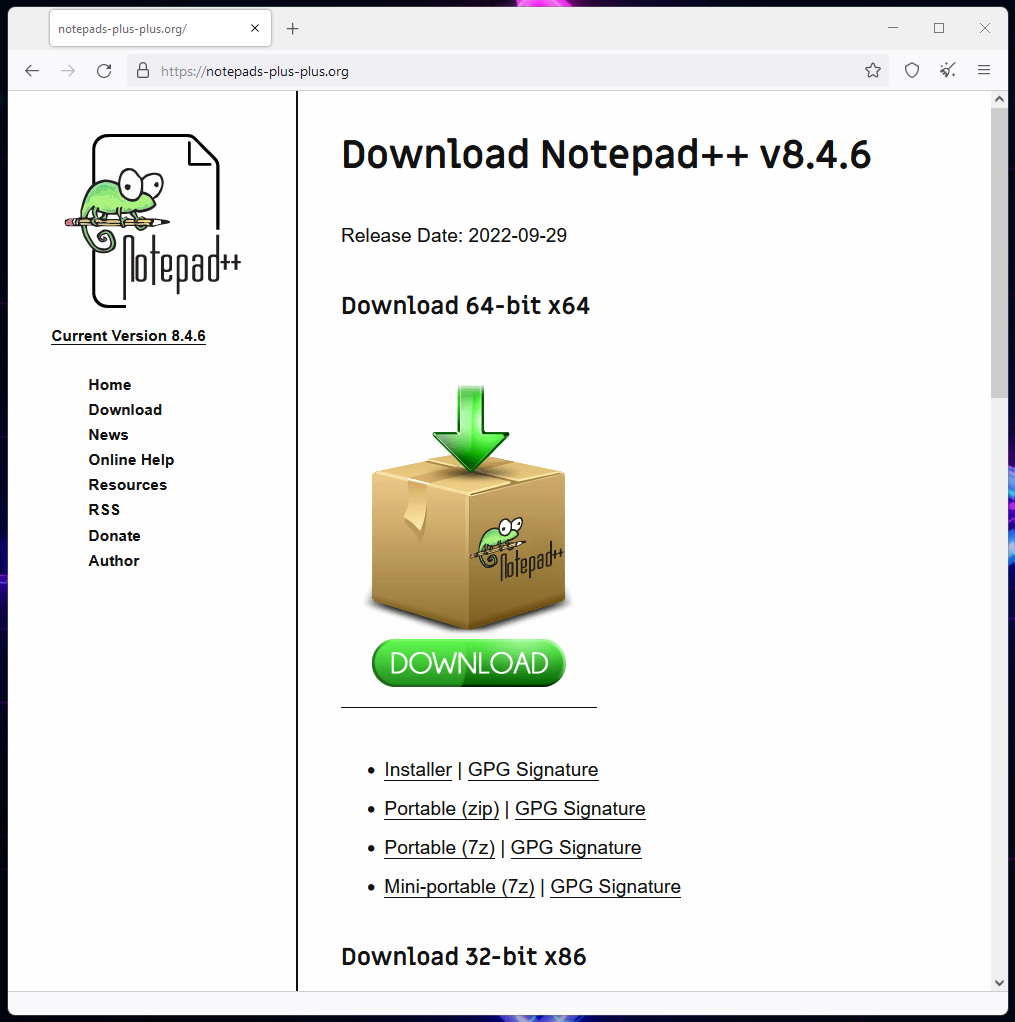

Un ejemplo notable de uno de estos sitios de typosquat es el muy popular editor de texto Notepad++. Este sitio falso utiliza el dominio “notepads-plus-plus[.]org”, que está a solo un carácter del auténtico en “notepad-plus-plus.org”.

Los archivos de este sitio instalan el malware de robo de información Vidar Stealer, cuyo tamaño se infló a 700 MB para evadir el análisis.

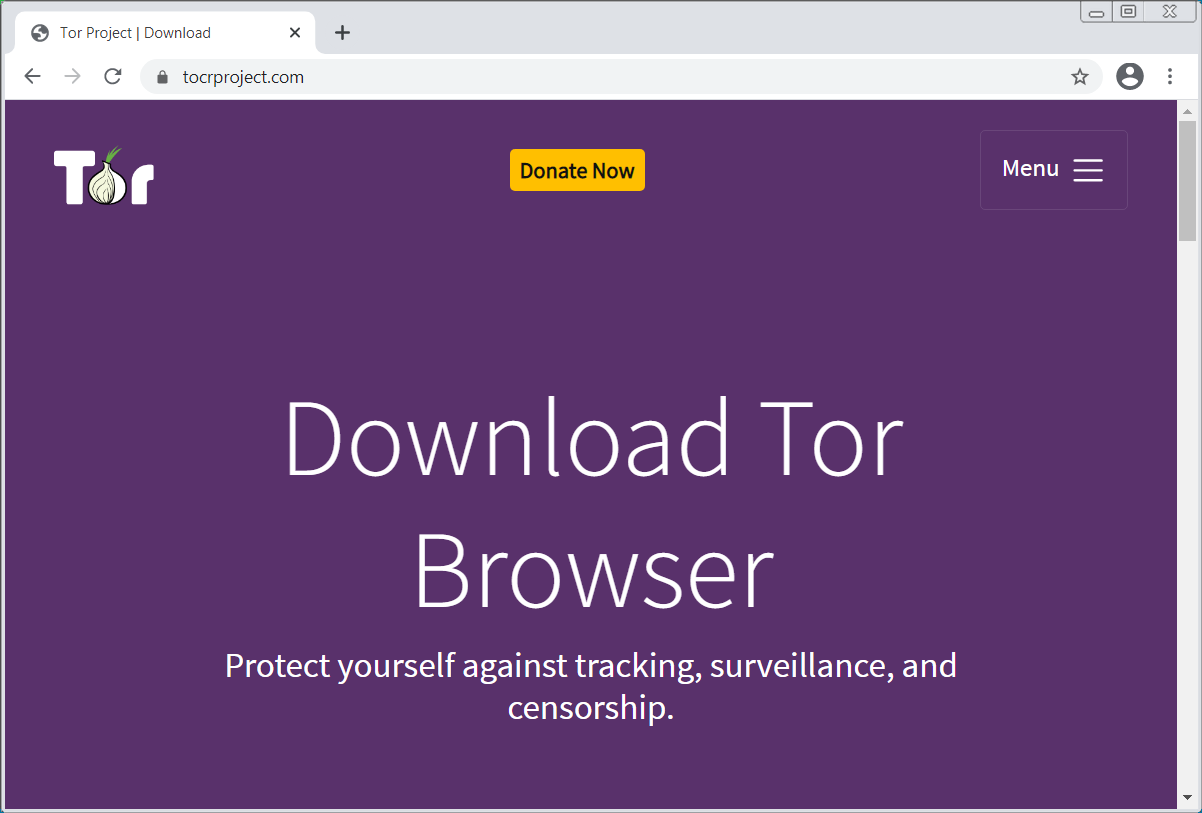

Otro sitio descubierto se hace pasar por el Proyecto Tor utilizando el dominio “tocproject.com”. En este caso, el sitio web elimina el registrador de teclas Agent Tesla y RAT.

Al profundizar en la larga lista de dominios, hemos encontrado varios software populares como:

- thundersbird[.]org: se hace pasar por la popular suite de correo electrónico de código abierto Thunderbird, eliminando Vidar Stealer

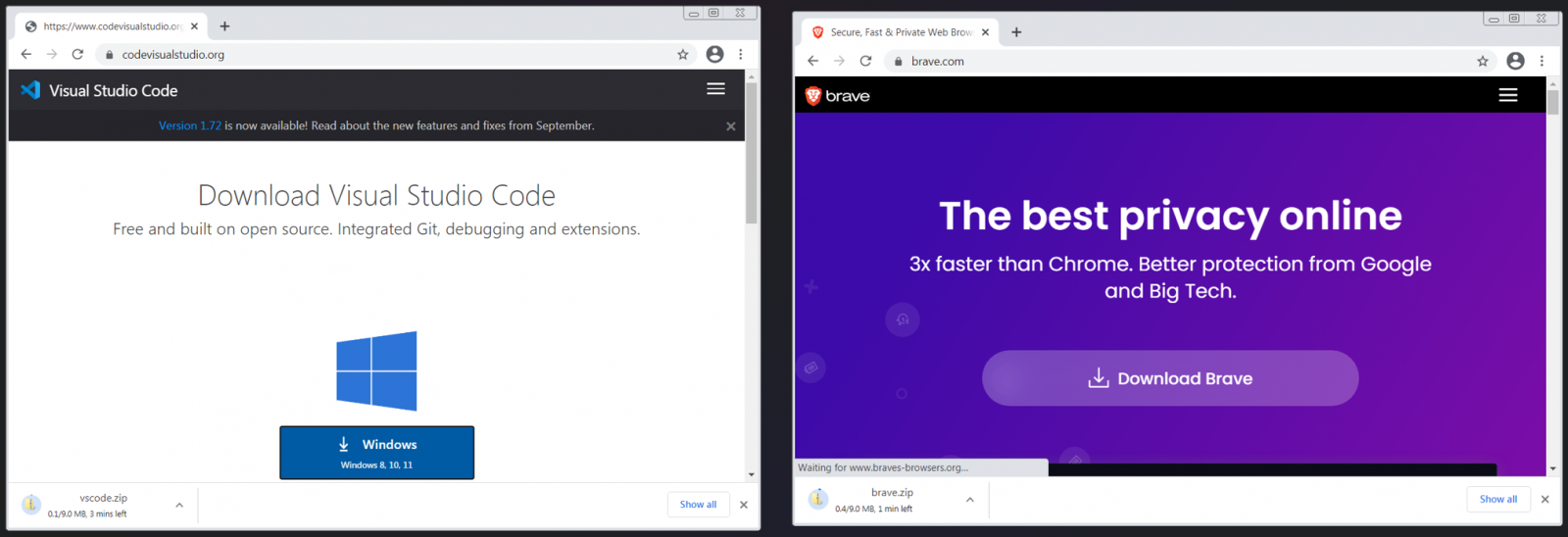

- codevisualstudio[.]org – Se hace pasar por Visual Studio Code de Microsoft para eliminar Vidar

- braves-browsers[.]org: se hace pasar por el navegador web Brave para eliminar Vidar

La variedad de familias de malware entregadas a las víctimas puede indicar que los operadores de la campaña experimentan con varias cepas para ver cuál funciona mejor.

Otra parte de estos sitios tiene como objetivo billeteras de criptomonedas y frases iniciales, una actividad muy rentable para los actores de amenazas.

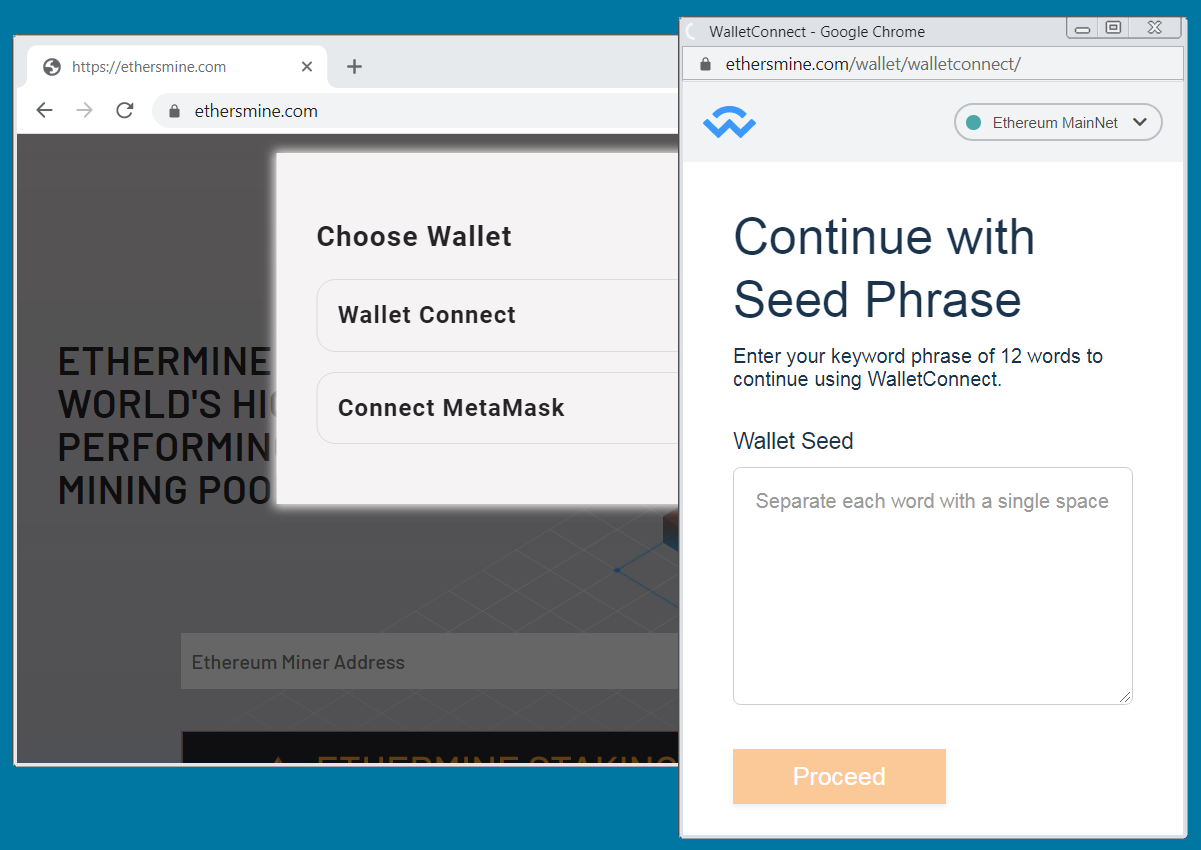

Por ejemplo, BleepingComputer encontró “ethersmine[.]com”, que intenta robar la frase semilla de la billetera Ethereum del visitante.

Otros sitios en la campaña se dirigen a los titulares de criptomonedas e inversores de activos digitales que se hacen pasar por billeteras criptográficas populares, aplicaciones comerciales y sitios NFT.

Por supuesto, los actores de amenazas usan múltiples variantes de cada dominio para cubrir la mayor cantidad posible de errores tipográficos, por lo que estos dominios son solo una pequeña muestra de toda la red de dominios utilizados en la campaña.

Algunos navegadores como Google Chrome y Microsoft Edge incluyen protección contra errores tipográficos. Sin embargo, en nuestras pruebas, los navegadores no bloquearon ninguno de los dominios que probamos.

Para protegerse de los dominios typosquatting, el mejor método para encontrar un sitio legítimo es buscar una marca en particular en un motor de búsqueda.

Sin embargo, debe evitar hacer clic en los anuncios que se muestran en los resultados de búsqueda, ya que ha habido muchos casos en los que se crean anuncios maliciosos para hacerse pasar por un sitio real.