Los ladrones de criptomonedas se dirigen a los usuarios de navegadores basados en Chromium (Google Chrome, Microsoft Edge, Brave Browser y Opera), con una extensión que roba credenciales y puede obtener códigos de autenticación multifactor (MFA).

La extensión maliciosa

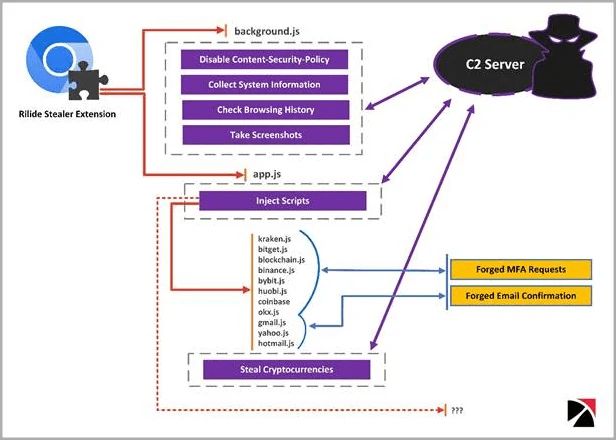

Apodada Rilide por los investigadores de Trustwave, la extensión imita la extensión legítima de Google Drive, mientras que, en segundo plano, desactiva la Política de Seguridad de Contenido (CSP), recopila información del sistema, extrae el historial de navegación, toma capturas de pantalla e inyecta scripts maliciosos.

Su objetivo es permitir que los atacantes comprometan cuentas de correo electrónico (Outlook, Yahoo, Google), entregando confirmaciones de correo electrónico falsificadas y cuentas relacionadas con criptomonedas (Kraken, Bitget, Coinbase, etc.), entregando solicitudes MFA falsificadas.

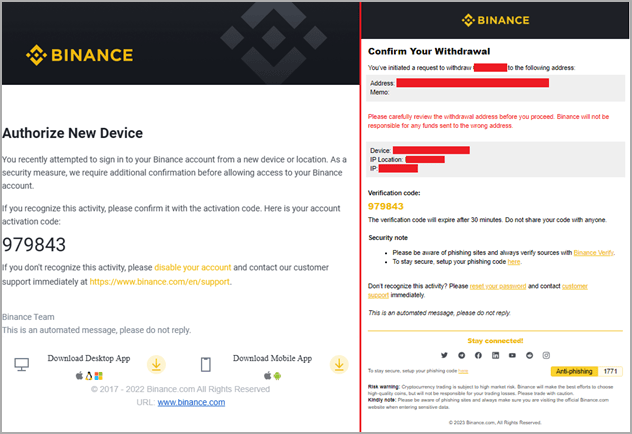

Las confirmaciones de correo electrónico también se reemplazan sobre la marcha si el usuario ingresa al buzón utilizando el mismo navegador web. El correo electrónico de solicitud de retiro se reemplaza con una solicitud de autorización del dispositivo que engaña al usuario para que proporcione el código de autorización.

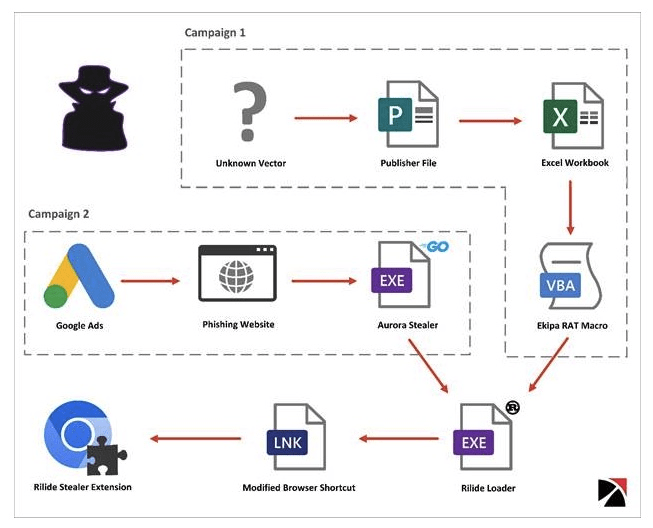

Diferentes campañas entregan la amenaza

Se ha detectado que la extensión maliciosa se entrega a través de dos campañas separadas, que involucran anuncios maliciosos de Google , documentos con macros, el ladrón de Aurora y Ekipa RAT (troyano de acceso remoto):

Cualquier asociación entre los actores de amenazas detrás de Ekipa RAT y aquellos que usan el ladrón de información Rilide sigue sin estar clara. Sin embargo, es probable que Ekipa RAT haya sido probado como medio de distribución para Rilide, antes de cambiar finalmente a Aurora Stealer.

Un parásito en el navegador

El cargador de Rilide modifica los archivos de acceso directo del navegador web para automatizar la ejecución de la extensión maliciosa que se coloca en el sistema comprometido.

Tras la ejecución, el malware ejecuta un script para adjuntar un oyente que monitorea cuando la víctima cambia de pestaña, recibe contenido web o las páginas web terminan de cargarse. También verifica si el sitio actual coincide con una lista de objetivos disponibles del servidor de comando y control (C2).

Si hay una coincidencia, la extensión carga secuencias de comandos adicionales inyectadas en la página web para robarle a la víctima información relacionada con criptomonedas, credenciales de cuentas de correo electrónico, etc.

La extensión también deshabilita la ‘Política de seguridad de contenido’, una característica de seguridad diseñada para proteger contra ataques de secuencias de comandos entre sitios (XSS), para cargar libremente recursos externos que el navegador normalmente bloquearía.

Además de lo anterior, la extensión filtra regularmente el historial de navegación y también puede capturar capturas de pantalla y enviarlas al C2.

Omitir la autenticación de dos factores

Una característica interesante de Rilide es su sistema de omisión de 2FA, que utiliza diálogos falsificados para engañar a las víctimas para que ingresen sus códigos temporales.

El sistema se activa cuando la víctima inicia una solicitud de retiro de criptomonedas a un servicio de intercambio al que se dirige Rilide. El malware salta en el momento adecuado para inyectar el script en segundo plano y procesar la solicitud automáticamente.

Una vez que el usuario ingresa su código en el diálogo falso, Rilide lo usa para completar el proceso de retiro a la dirección de la billetera del actor de amenazas.

Ante este hallazgo, se recomienda dejar de utilizar esta extensión en los navegadores web, además siempre es recomendable verificar la autenticidad de todas las extensiones de navegadores, así como su reputación para evitar ser víctimas del robo de información por medio de estas herramientas maliciosas.