Los investigadores descubrieron recientemente una vulnerabilidad de ejecución de código de Windows que tiene el potencial de rivalizar con EternalBlue, el nombre de una falla de seguridad de Windows diferente utilizada para detonar WannaCry, el ransomware que cerró las redes informáticas en todo el mundo en 2017.

Al igual que EternalBlue, CVE-2022-37958, como se rastrea la última vulnerabilidad, permite a los atacantes ejecutar código malicioso sin necesidad de autenticación. Además, al igual que EternalBlue, es gusano, lo que significa que un solo exploit puede desencadenar una reacción en cadena de exploits de seguimiento autorreplicantes en otros sistemas vulnerables. La capacidad de gusano de EternalBlue permitió que WannaCry y varios otros ataques se extendieran por todo el mundo en cuestión de minutos sin necesidad de interacción del usuario.

Pero a diferencia de EternalBlue, que podría explotarse cuando se usa solo el SMB, o bloque de mensajes del servidor, un protocolo para compartir archivos e impresoras y actividades de red similares, esta última vulnerabilidad está presente en una gama mucho más amplia de protocolos de red, dando a los atacantes más flexibilidad de la que tenían al explotar la vulnerabilidad anterior.

“Un atacante puede desencadenar la vulnerabilidad a través de cualquier protocolo de aplicación de Windows que se autentique”, dijo en una entrevista Valentina Palmiotti, la investigadora de seguridad de IBM que descubrió la vulnerabilidad de ejecución de código. “Por ejemplo, la vulnerabilidad se puede desencadenar al intentar conectarse a un recurso compartido SMB o a través de Remote Desktop. Algunos otros ejemplos incluyen servidores Microsoft IIS expuestos a Internet y servidores SMTP que tienen habilitada la autenticación de Windows. Por supuesto, también pueden ser explotados en redes internas si no se parchean”.

Microsoft corrigió CVE-2022-37958 en septiembre durante su implementación mensual de correcciones de seguridad de Patch Tuesday. En ese momento, sin embargo, los investigadores de Microsoft creían que la vulnerabilidad solo permitía la divulgación de información potencialmente confidencial. Como tal, Microsoft le dio a la vulnerabilidad una designación de “importante”. En el curso rutinario de analizar las vulnerabilidades después de que son parcheadas, Palmiotti descubrió que permitía la ejecución remota de código de la misma manera que lo hizo EternalBlue. La semana pasada, Microsoft revisó la designación a crítica y le dio una calificación de gravedad de 8.1, la misma dada a EternalBlue.

CVE-2022-37958 reside en SPNEGO Extended Negotiation, un mecanismo de seguridad abreviado como NEGOEX que permite a un cliente y un servidor negociar los medios de autenticación. Cuando dos máquinas se conectan mediante Escritorio remoto, por ejemplo, SPNEGO les permite negociar el uso de protocolos de autenticación como NTLM o Kerberos.

CVE-2022-37958 permite a los atacantes ejecutar de forma remota código malicioso accediendo al protocolo NEGOEX mientras un objetivo utiliza un protocolo de aplicación de Windows que se autentica. Además de SMB y RDP, la lista de protocolos afectados también puede incluir el Protocolo simple de transporte de mensajes (SMTP) y el Protocolo de transferencia de hipertexto (HTTP) si la negociación SPNEGO está habilitada.

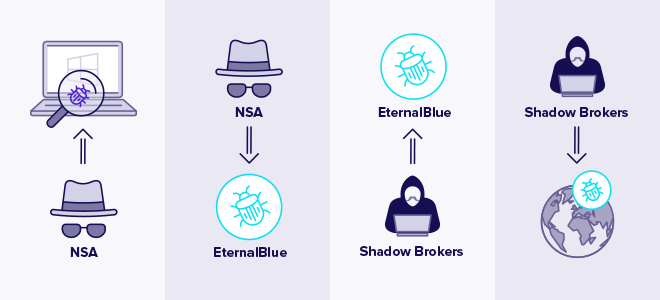

Un factor potencialmente atenuante es que un parche para CVE-2022-37958 ha estado disponible durante tres meses. EternalBlue, por el contrario, fue explotado inicialmente por la NSA como un día cero. El exploit altamente armado de la NSA fue liberado en la naturaleza por un misterioso grupo que se hace llamar Shadow Brokers. La filtración, una de las peores en la historia de la NSA, dio a los hackers de todo el mundo acceso a un potente exploit de nivel de estado-nación.

Palmiotti dijo que hay razones para el optimismo pero también para el riesgo: “Si bien EternalBlue fue un día 0, afortunadamente este es un Día N con un tiempo de entrega de parches de 3 meses”, dijo Palmiotti. Como hemos visto con otras vulnerabilidades importantes a lo largo de los años, como MS17-010 que fue explotada con EternalBlue, algunas organizaciones han tardado en implementar parches durante varios meses o carecen de un inventario preciso de los sistemas expuestos a Internet y pierden los sistemas de parches por completo”.