Nuevo backdoor y roba-credenciales se hace pasar por una descarga legítima de software como parte de una elaborada campaña de ciberataques. Esta campaña es parte de la tendencia de los atacantes a utilizar publicidad maliciosa (malvertising) como acceso inicial para ransomware y otras actividades maliciosas.

Una de las principales capacidades de LOBSHOT es la de su componente hVNC (Hidden Virtual Network Computing). Este tipo de módulos permite acceder directamente, evitando ser monitoreado, a la máquina. Esta característica sigue teniendo éxito a la hora de eludir los sistemas de detección de fraudes y a menudo se incorpora a muchas familias populares en forma de plugins.

Malvertising

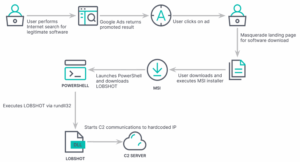

Se observo, a inicios de año, múltiples infecciones con una interesante cadena de eventos que tenían como finalidad la ejecución de un malware hVNC desconocido, el cual se ha denominado como LOBSHOT. Al mismo tiempo, se observaron cadenas de infección similares en la comunidad de seguridad, en las que usuarios que buscaban descargas de software legítimo, acababan recibiendo software ilegítimo a través de anuncios promocionados de Google.

La campaña de malware se atribuye a los actores maliciosos conocidos como TA505, basándose en la infraestructura históricamente conectada a este grupo. TA505 es un sindicato de crimen cibernético con motivaciones financieras que se vincula a grupos de actividad rastreados bajo los nombres Evil Corp, FIN11 e Indrik Spider.

Este último desarrollo es bastante significativo ya que es una señal de que TA505, quienes son asociados con el troyano Dridex Banking, está expandiendo su arsenal de malware para llevar a cabo el robo de información y fraude financiero.

Se sabe que LOBSHOT, del cual se tiene muestras registradas desde julio de 2022, es distribuido por medio de anuncios falsos de Google de herramientas legítimas como AnyDesk que se alojan en una red de páginas de destino similares mantenidas por los operadores. El malware incorpora resolución de importación dinámica, control anti-emulación, y ofuscación de cadenas para así evadir la detección por parte de software de seguridad.

Una vez instalado este realiza cambios en el Registro de Windows y así configurar la persistencia y desvío de datos, de más de 50 extensiones de monederos de criptomonedas presentes en navegadores web como Google Chrome, Microsoft Edge y Mozilla Firefox.

Una de las capacidades a denotar de LOBSHOT es, como se hizo mención previamente, la habilidad de acceder al host comprometido a través de un módulo hVNC y de manera sigilosa, llevar a cabo acciones sin siquiera llamar la atención de la víctima. Si bien este tipo de malware pudiera parecer pequeño, terminan incluyendo funcionalidades significativas que ayudan a los actores maliciosos a actuar de manera veloz durante las etapas de acceso inicial con control a distancia totalmente interactivo.

Es importante denotar el gran incremento en la adopción de publicidad maliciosa (malvertising) y el envenenamiento de optimización de motores de búsqueda, como técnicas que tienen como finalidad el redirigir a los usuarios hacia sitios web falsos a través de los cuales se descargan instaladores troyanizados de software populares.