Los investigadores de ciberseguridad han descubierto un conjunto de 11 binarios living-off-the-land (LOLBAS) que podrían ser maliciosamente utilizados por actores de amenazas para llevar a cabo actividades posteriores a la explotación.

“LOLBAS es un método de ataque que utiliza binarios y scripts que ya forman parte del sistema con fines maliciosos”, dijo el investigador de seguridad de Pentera, Nir Chako. “Esto hace que sea difícil para los equipos de seguridad distinguir entre actividades legítimas y maliciosas, ya que todas son realizadas por utilidades del sistema confiables”.

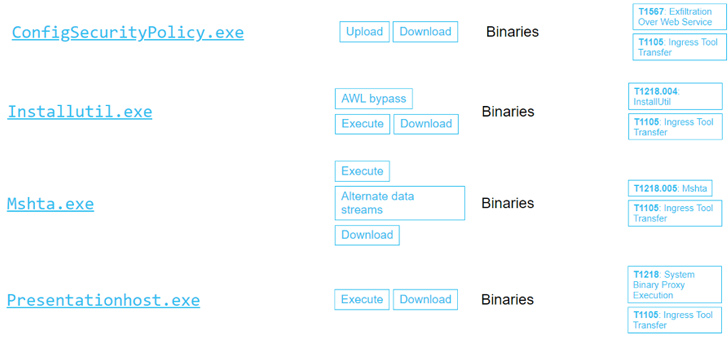

Con ese fin, la compañía israelí de ciberseguridad dijo que descubrió nueve downloaders LOLBAS y tres executors que podrían permitir a los adversarios descargar y ejecutar “malware más robusto” en hosts infectados.

Esto incluye: MsoHtmEd.exe, Mspub.exe, ProtocolHandler.exe, ConfigSecurityPolicy.exe, InstallUtil.exe, Mshta.exe, Presentationhost.exe, Outlook.exe, MSAccess.exe, scp.exe y sftp.exe.

“En una cadena de ataque completa, un hacker usará un descargador LOLBAS para descargar malware más robusto”, dijo Chako. “Luego, intentarán ejecutarlo de manera sigilosa. Los ejecutores de LOLBAS permiten a los atacantes ejecutar sus herramientas maliciosas como parte de un árbol de procesos de aspecto legítimo en el sistema”.

Dicho esto, Pentera señaló que los atacantes también podrían usar otros ejecutables de software fuera de los relacionados con Microsoft para lograr objetivos similares.

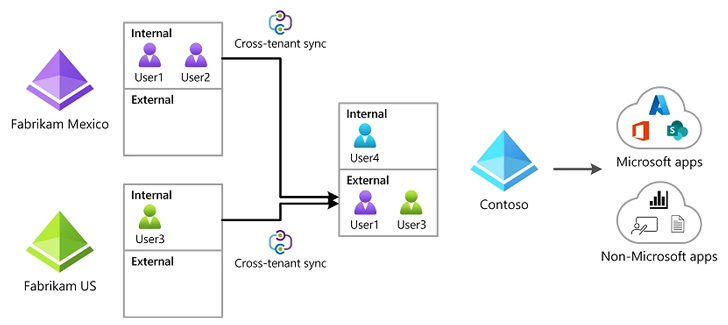

Los hallazgos se producen cuando Vectra reveló un nuevo vector de ataque potencial que aprovecha la función de sincronización entre tenants (CTS) de Microsoft Entra ID (anteriormente Azure Active Directory) para facilitar el movimiento lateral a otros tenants suponiendo que una identidad privilegiada ya se haya visto comprometida en el entorno de la nube.

“Un atacante que opera en un entorno comprometido puede explotar un inquilino de configuración CTS existente para moverse lateralmente de un tenant a otro tenant conectado”, dijo la compañía. Alternativamente, “un atacante que opera en un tenant comprometido puede implementar una configuración de acceso entre tenants no autorizada para mantener el acceso persistente”.