Los actores de ransomware de Vice Society han cambiado a otra carga útil de ransomware personalizada en sus recientes ataques dirigidos a una variedad de sectores.

“Esta variante de ransomware, denominada ‘PolyVice’, implementa un esquema de cifrado robusto, utilizando algoritmos NTRUEncrypt y ChaCha20-Poly1305”, dijo el investigador de SentinelOne Antonio Cocomazzi en un análisis.

Vice Society, que es rastreado por Microsoft bajo el apodo DEV-0832, es un grupo de piratería de intrusión, exfiltración y extorsión que apareció por primera vez en el panorama de amenazas en mayo de 2021.

A diferencia de otras bandas de ransomware, el actor de cibercrimen no utiliza malware de cifrado de archivos desarrollado internamente. En cambio, se sabe que implementa casilleros de terceros como Hello Kitty, Zeppelin y RedAlert ransomware en sus ataques.

Según SentinelOne, hay indicios de que el actor de amenazas detrás del ransomware de marca personalizada también está vendiendo cargas útiles similares a otros equipos de piratería basados en las amplias similitudes de PolyVice con las cepas de ransomware Chily y SunnyDay.

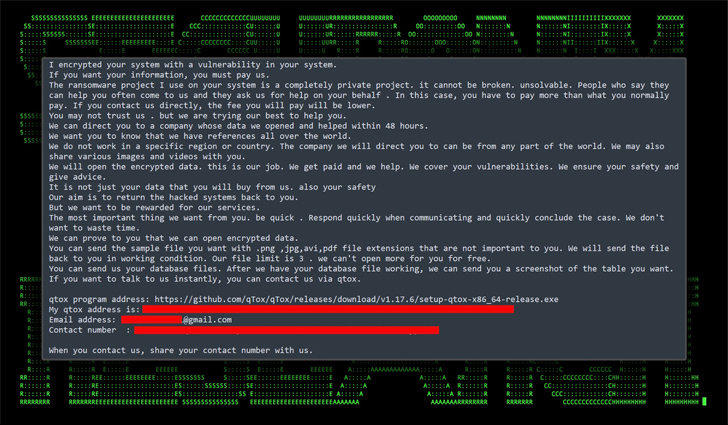

Esto implica un “Locker-as-a-Service” que ofrece un actor de amenazas desconocido en forma de constructor que permite a sus compradores personalizar sus cargas útiles, incluida la extensión de archivo cifrado, el nombre del archivo de nota de rescate, el contenido de la nota de rescate y el texto del fondo de pantalla, entre otros.

Es probable que el cambio de Zeppelin haya sido impulsado por el descubrimiento de debilidades en su algoritmo de cifrado que permitió a los investigadores de la compañía de ciberseguridad Unit221B diseñar un descifrador en febrero de 2020.

Además de implementar un esquema de cifrado híbrido que combina el cifrado asimétrico y simétrico para cifrar archivos de forma segura, PolyVice también hace uso de cifrado parcial y subprocesos múltiples para acelerar el proceso.

Vale la pena señalar que el ransomware Royal recientemente descubierto emplea tácticas similares en un intento por evadir las defensas antimalware, reveló Cybereason la semana pasada.

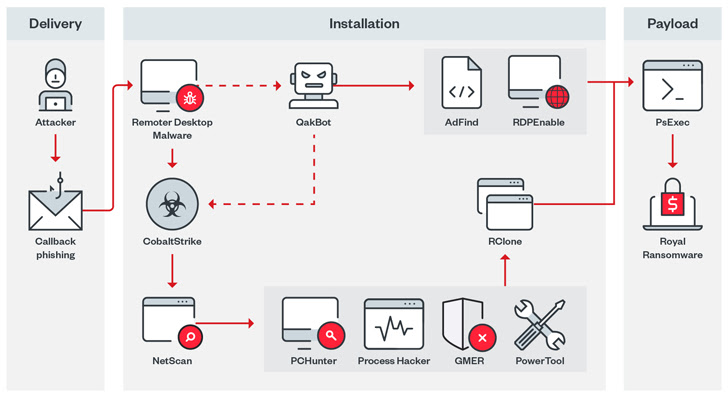

También se ha observado que Royal, que tiene sus raíces en la ahora desaparecida operación de ransomware Conti, utiliza el phishing de devolución de llamadas (o la entrega de ataques orientados al teléfono) para engañar a las víctimas para que instalen software de escritorio remoto para el acceso inicial.

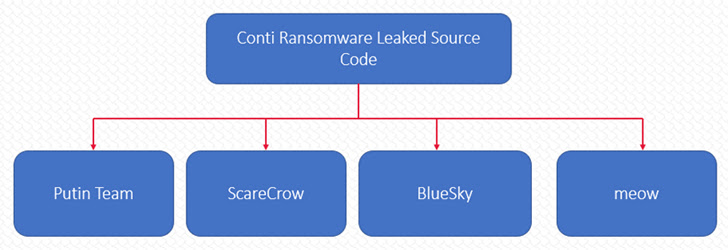

El código fuente filtrado de Conti alimenta las variantes emergentes de ransomware

Mientras tanto, la filtración del código fuente de Conti a principios de este año ha generado una serie de nuevas cepas de ransomware como Putin Team, ScareCrow, BlueSky y Meow, reveló Cyble, destacando cómo tales filtraciones están facilitando que los actores de amenazas lancen diferentes ramificaciones con una inversión mínima.

“El ecosistema de ransomware está en constante evolución, con la tendencia de hiperespecialización y externalización en continuo crecimiento”, dijo Cocomazzi, y agregó que “presenta una amenaza significativa para las organizaciones, ya que permite la proliferación de sofisticados ataques de ransomware”.