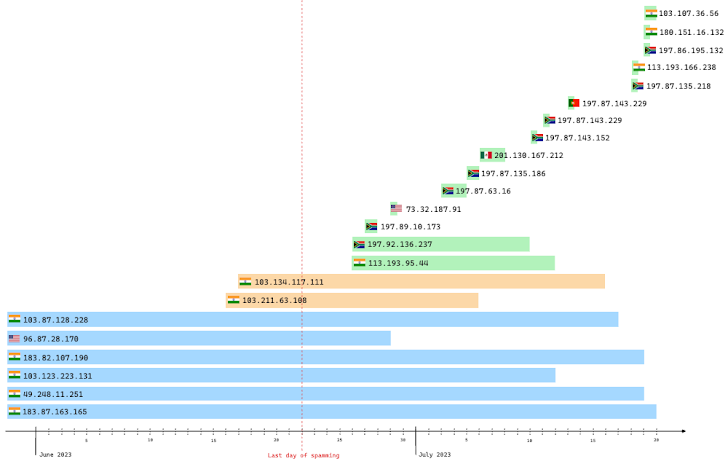

Los operadores asociados con el malware QakBot (también conocido como QBot) han configurado 15 nuevos servidores de command and control (C2) a fines de junio de 2023.

Los hallazgos son una continuación del análisis de infraestructura del malware de Team Cymru, y llegan poco más de dos meses después de que Lumen Black Lotus Labs revelara que el 25% de sus servidores C2 solo están activos durante un día.

“QakBot tiene un historial de tomar un descanso prolongado cada verano antes de regresar en algún momento de septiembre, y las actividades de spam de este año cesaron alrededor del 22 de junio de 2023”, dijo la firma de ciberseguridad.

“¿Pero están los operadores de QakBot realmente de vacaciones cuando no están enviando spam, o es este ‘descanso’ un momento para que refinen y actualicen su infraestructura y herramientas?”

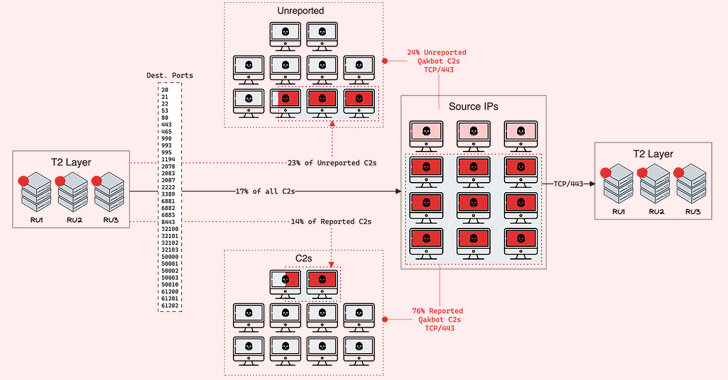

La red C2 de QakBot, como en el caso de Emotet e IcedID, se caracteriza por una arquitectura escalonada en la que los nodos C2 se comunican con nodos C2 de nivel 2 (T2) ascendentes alojados en proveedores de VPS geolocalizados en Rusia.

La mayoría de los servidores bot C2, que se comunican con los hosts víctimas, se encuentran en la India y las direcciones IP de destino de EE. UU. identificadas a partir de las conexiones T2 salientes se basan principalmente en los EE. UU., India, México y Venezuela.

También está presente junto a los C2 y los C2 de nivel 2 un servidor BackConnect (BC) que convierte los bots infectados en un proxy para otros fines maliciosos.

La última investigación del Equipo Cymru revela que el número de C2 existentes que se comunican con la capa T2 ha disminuido significativamente, con solo ocho restantes, en parte impulsado por el enrutamiento nulo de Black Lotus Labs de la infraestructura de nivel superior en mayo de 2023.

“Observamos que el 2 de junio, los C2 estadounidenses casi desaparecieron, y el tráfico de los C2 indios disminuyó significativamente”, dijo la compañía, atribuyendo la falta de actividad estadounidense al enrutamiento nulo de la capa T2.

Fuera de los 15 servidores C2, seis servidores C2 activos desde antes de junio y dos servidores C2 que cobraron vida en junio han seguido exhibiendo actividad en julio después de que concluyó el spam.

Un análisis adicional de los datos de NetFlow exhibe un patrón en el que “los casos de aumento de las conexiones T2 salientes a menudo ocurren después de picos en la actividad de las conexiones C2 de bot entrantes” y “los picos en las conexiones T2 salientes con frecuencia se corresponden con una disminución en la actividad del bot C2”.

“Al elevar a las víctimas para que se utilicen como infraestructura C2 con comunicación T2, QakBot castiga efectivamente a los usuarios dos veces, primero en el compromiso inicial y segundo en el riesgo potencial para la reputación de un host identificado públicamente como malicioso”, dijo Team Cymru.

Al cortar las comunicaciones con los servidores ascendentes, señaló la compañía, se impide que las víctimas reciban instrucciones C2, protegiendo así efectivamente a los usuarios actuales y futuros del compromiso.