Microsoft dijo el martes que tomó medidas para deshabilitar las cuentas falsas de Microsoft Partner Network (MPN) que se utilizaron para crear aplicaciones OAuth maliciosas como parte de una campaña de phishing diseñada para violar los entornos de nube de las organizaciones y robar correo electrónico.

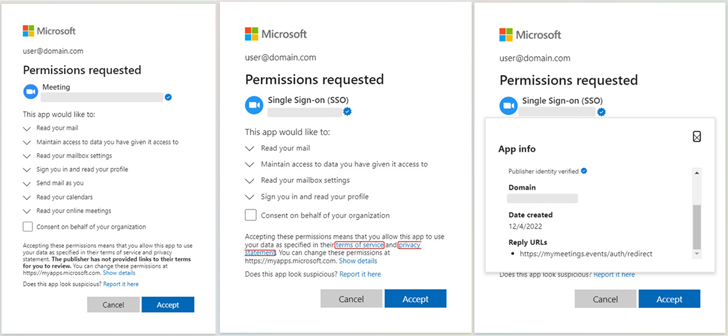

“Las aplicaciones creadas por estos actores fraudulentos se utilizaron en una campaña de phishing de consentimiento, que engañó a los usuarios para que otorgaran permisos a las aplicaciones fraudulentas”, dijo el gigante tecnológico. “Esta campaña de phishing se dirigió a un subconjunto de clientes con sede principalmente en el Reino Unido e Irlanda”.

El phishing de consentimiento es un ataque de ingeniería social en el que se engaña a los usuarios para que otorguen permisos a aplicaciones maliciosas en la nube, que luego pueden convertirse en armas para obtener acceso a servicios legítimos en la nube y datos confidenciales del usuario.

El fabricante de Windows dijo que se enteró de la campaña el 15 de diciembre de 2022. Desde entonces, ha alertado a los clientes afectados por correo electrónico, y la compañía señaló que los actores de amenazas abusaron del consentimiento para filtrar buzones.

Además de eso, Microsoft dijo que implementó medidas de seguridad adicionales para mejorar el proceso de investigación asociado con el Programa de socios en la nube de Microsoft (anteriormente MPN) y minimizar el potencial de comportamiento fraudulento en el futuro.

La divulgación coincide con un informe publicado por Proofpoint sobre cómo los actores de amenazas han explotado con éxito el estado de “Verified Publishere” de Microsoft para infiltrarse en los entornos de nube de las organizaciones.

Lo notable de la campaña es que, al imitar marcas populares, también tuvo éxito en engañar a Microsoft para obtener la insignia azul verificada. “El actor usó cuentas de socios fraudulentas para agregar un Verified Publisher a los registros de aplicaciones OAuth que crearon en Azure AD”, explicó la compañía.

Estos ataques, que se observaron por primera vez el 6 de diciembre de 2022, emplearon versiones similares de aplicaciones legítimas como Zoom para engañar a los objetivos para que autoricen el acceso y faciliten el robo de datos. Los objetivos incluían finanzas, marketing, gerentes y altos ejecutivos.

Proofpoint señaló que las aplicaciones OAuth maliciosas tenían “permisos delegados de gran alcance”, como leer correos electrónicos, ajustar la configuración del buzón y obtener acceso a archivos y otros datos conectados a la cuenta del usuario.

También dijo que a diferencia de una campaña anterior que comprometió a los Verified Publishers existentes de Microsoft para aprovechar los privilegios de la aplicación OAuth, los últimos ataques están diseñados para hacerse pasar por editores legítimos para que se verifiquen y distribuyan las aplicaciones deshonestas.

Dos de las aplicaciones en cuestión se llamaron “Inicio de sesión único (SSO)”, mientras que la tercera aplicación se llamó “Reunión” en un intento de hacerse pasar por software de videoconferencia. Las tres aplicaciones, creadas por tres editores diferentes, se dirigieron a las mismas empresas y aprovecharon la misma infraestructura controlada por el atacante.

“El impacto potencial para las organizaciones incluye cuentas de usuario comprometidas, exfiltración de datos, abuso de marca de organizaciones suplantadas, fraude de compromiso de correo electrónico empresarial (BEC) y abuso de buzones”, dijo la firma de seguridad empresarial.

Se dice que la campaña llegó a su fin el 27 de diciembre de 2022, una semana después de que Proofpoint informara a Microsoft del ataque el 20 de diciembre y las aplicaciones fueran deshabilitadas.

Los hallazgos demuestran la sofisticación que se ha invertido en el montaje del ataque, sin mencionar eludir las protecciones de seguridad de Microsoft y el mal uso de la confianza que los usuarios depositan en los proveedores empresariales y proveedores de servicios.

Esta no es la primera vez que se utilizan aplicaciones OAuth falsas para apuntar a los servicios en la nube de Microsoft. En enero de 2022, Proofpoint detalló otra actividad de amenaza denominada OiVaVoii que se dirigía a ejecutivos de alto nivel para tomar el control de sus cuentas.

Luego, en septiembre de 2022, Microsoft reveló que desmanteló un ataque que hacía uso de aplicaciones OAuth deshonestas implementadas en inquilinos de nube comprometidos para finalmente hacerse cargo de los servidores de Exchange y distribuir spam.