En una revelación preocupante, expertos en ciberseguridad han identificado una persistente campaña de malware que utiliza el conocido malware AsyncRAT, la cual ha estado atacando activamente a entidades seleccionadas dentro de los Estados Unidos durante los últimos 11 meses. La campaña emplea una variedad de técnicas sofisticadas, incluyendo el uso de muestras de cargadores únicas y más de 100 dominios.

AsycRAT, un troyano de acceso remoto (RAT) de código abierto para Windows, ha sido una herramienta favorita de los ciberdelincuentes desde 2019. Capaz de ejecutar comandos remotos, registrar pulsaciones de teclas, exfiltrar datos e implementar cargas útiles adicionales, representa una seria amenaza para la ciberseguridad.

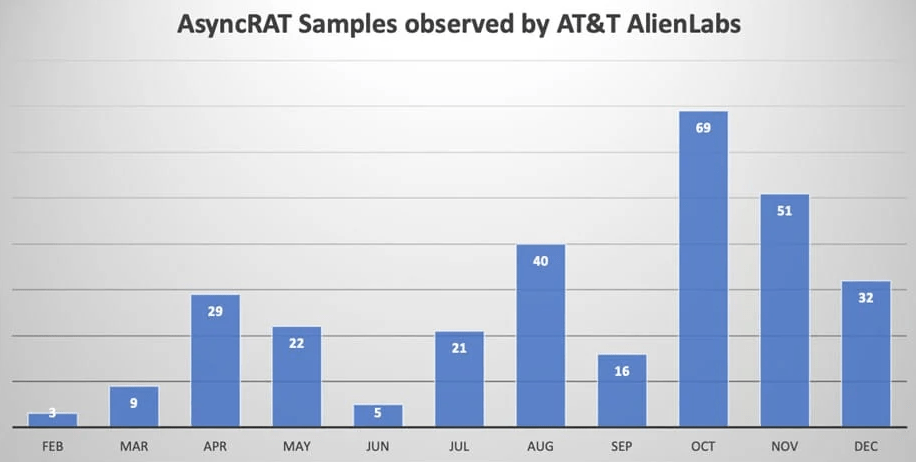

El investigador de seguridad de Microsoft, Igal Lytzki, identificó por primera vez los ataques el verano pasado a través de hilos de correo electrónico comprometidos. A pesar de los esfuerzos, la carga útil final sigue siendo esquiva. El equipo de Alien Labs de AT&T notó posteriormente un aumento en correos electrónicos de phishing dirigidos en septiembre, lo que llevó a una investigación mas profunda.

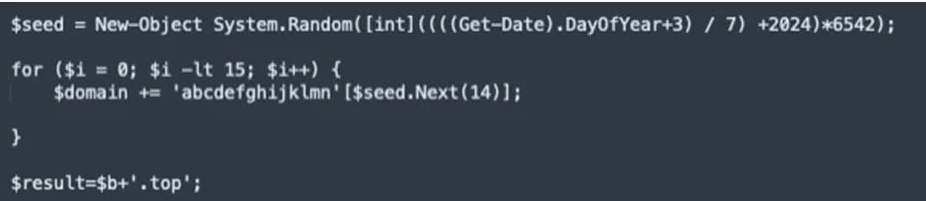

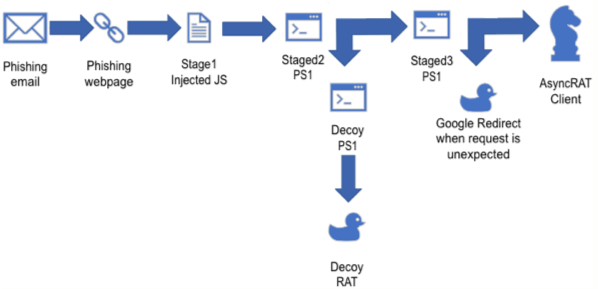

Los atacantes inician el asalto con correos electrónicos maliciosos que contienen un archivo adjunto GIF que conduce a un archivo SVG. Este archivo, a su vez, descarga JavaScript ofuscado y scripts de PowerShell. Después de realizar comprobaciones anti-sandbox, el cargador se comunica con un servidor de comando y control (C2) para determinar la elegibilidad de la víctima para la infección AsyncRAT.

Los dominios C2 está encriptados y alojados en BitLaunch, un servicio que permite pagos anónimos en criptomonedas, una opción preferida para ciberdelincuentes que buscan discreción. El cagados utiliza medidas anti-sandboxing, desplegando cargas útiles señuelo cuando se encuentra en un entorno de análisis, posiblemente confundiendo a los investigadores de seguridad y a las herramientas de detección de amenazas.

AT&T Alien Labs descubrió que el actor de amenazas utilizó 300 muestras únicas del cargador en los últimos 11 meses, cada una con sutiles alteraciones en la estructura del código, métodos de ofuscación y cambios en los nombres y valores de las variables.

Aunque los investigadores no han atribuido los ataques a un adversario específico, destacan la importancia que los actores de amenazas otorgan a la discreción, evidente en el esfuerzo por oscurecer las muestras.

AT&T Alien Labs ha publicado un conjunto de indicadores de compromiso junto con firmas para el software de análisis de red y detección de amenazas Suricata. Estos pueden ayudar a las empresas a identificar intrusiones asociadas con la actual campaña de AsyncRAT.

Mientras la comunidad de ciberseguridad permanece vigilante, la campaña continua de AsyncRAT subraya las tácticas en evolución empleadas por los actores de amenazas. Se insta a las organizaciones a fortalecer sus defensas y mantenerse actualizadas sobre las últimas medidas de seguridad para contrarrestar amenazas persistentes y sofisticadas.