Esta campaña de phishing utilizó un kit de phishing con el nombre en código ‘0ktapus’ para robar 9931 credenciales de inicio de sesión que los piratas informáticos luego usaron para obtener acceso a redes y sistemas corporativos a través de VPN y otros dispositivos de acceso remoto.

Según un informe de Group-IB , la campaña 0ktapus ha estado en marcha desde al menos marzo de 2022, con el objetivo de robar las credenciales de identidad de Okta y los códigos 2FA y usarlos para llevar a cabo ataques posteriores a la cadena de suministro.

Estos ataques tuvieron mucho éxito y dieron lugar a una serie de filtraciones de datos informadas en Twilio , MailChimp y Klaviyo , y un intento de ataque contra Cloudflare que fue frustrado.

Además, estas infracciones también dieron lugar a ataques en la cadena de suministro de los clientes que utilizan estos servicios, como Signal y DigitalOcean.

Según los dominios de phishing creados en esta campaña, los actores de amenazas se dirigieron a empresas en múltiples industrias, incluidas las criptomonedas, la tecnología, las finanzas y el reclutamiento.

Algunas de las empresas objetivo incluyen T-Mobile, MetroPCS, Verizon Wireless, AT&T, Slack, Twitter, Binance, KuCoin, CoinBase, Microsoft, Epic Games, Riot Games, Evernote, AT&T, HubSpot, TTEC y Best Buy.

.png)

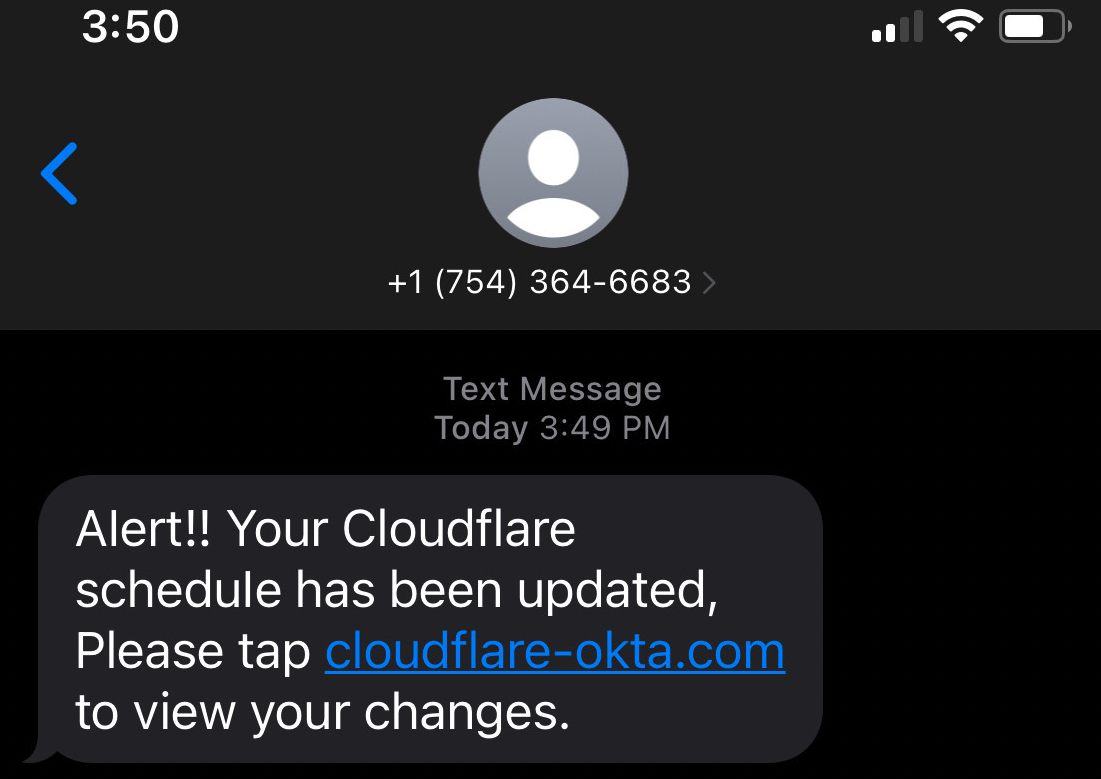

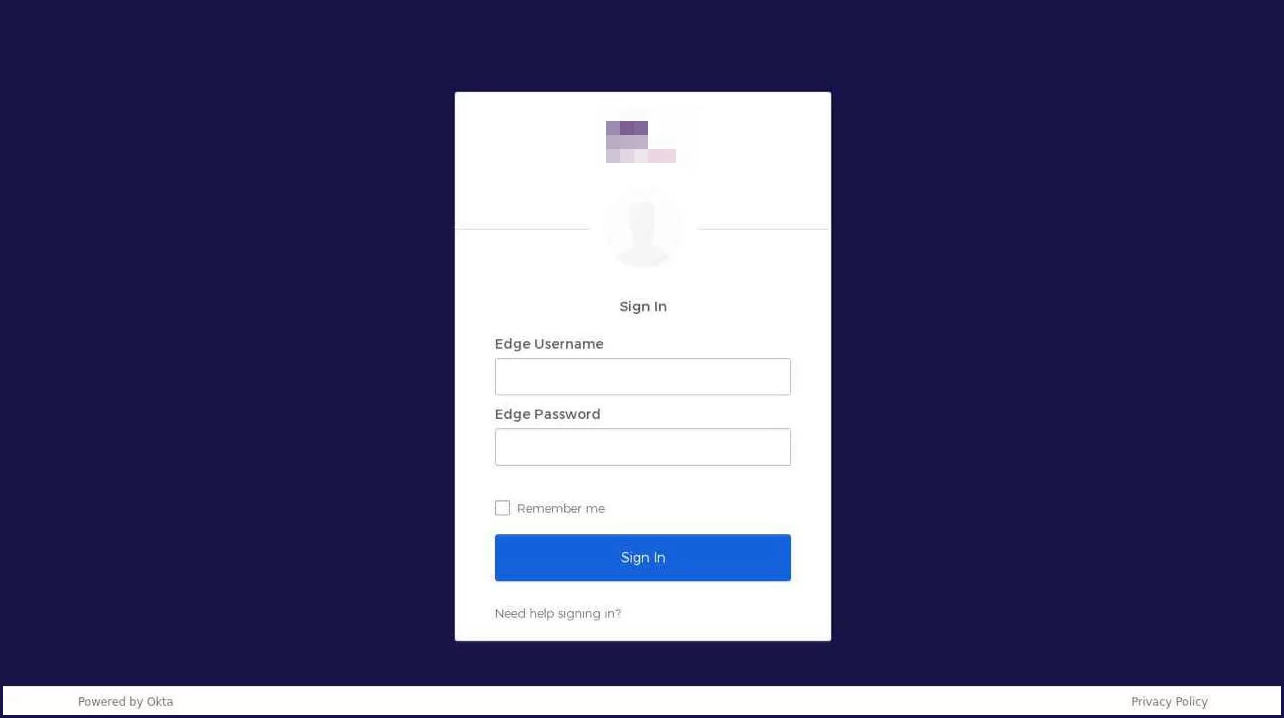

El ataque comienza con un mensaje SMS y un enlace a una página de phishing que se hace pasar por una página de inicio de sesión de Okta donde se solicita a las víctimas que ingresen las credenciales de su cuenta y los códigos 2FA.

Okta es una plataforma de identidad como servicio (IDaaS) que permite a los empleados utilizar un único inicio de sesión para acceder a todos los activos de software de su empresa.

Los investigadores descubrieron 169 dominios de phishing únicos que respaldan la campaña 0ktapus, utilizando las palabras clave “OKTA”, “HELP”, “VPN” y “SSO”, como los ejemplos a continuación.

t-mobile-okta[.]org

att-citrix[.]com

vzwcorp[.]co

mailchimp-help[.]com

slack-mailchimp[.]com

kucoin-sso[.]comEstos sitios presentan la temática específica de las empresas objetivo, por lo que aparecen exactamente como los portales genuinos a los que los empleados están acostumbrados a ver en su procedimiento de inicio de sesión diario.

Cuando las víctimas ingresan sus credenciales y códigos 2FA, los sitios los transmiten a un canal privado de Telegram donde los atacantes pueden recuperarlos.

Luego, los piratas informáticos utilizaron estas credenciales de inicio de sesión para obtener acceso a las VPN corporativas, las redes y los sistemas internos de atención al cliente para robar datos de los clientes. Estos datos de clientes se usaron luego para realizar más ataques a la cadena de suministro, como vimos con DigitalOcean y Signal.

Según las revelaciones de víctimas anteriores, los actores de amenazas comúnmente se dirigieron a datos pertenecientes a empresas en la industria de las criptomonedas.

Group-IB dice que los actores de amenazas lograron robar 9931 credenciales de usuario de 136 empresas, 3129 registros con correos electrónicos y 5441 registros con códigos MFA, con la mayoría de las organizaciones comprometidas ubicadas en los EE. UU.

.jpg)

De ellos, casi la mitad pertenecen al sector de software y telecomunicaciones, mientras que las finanzas, los servicios comerciales, la educación y el comercio minorista también tuvieron participaciones significativas.

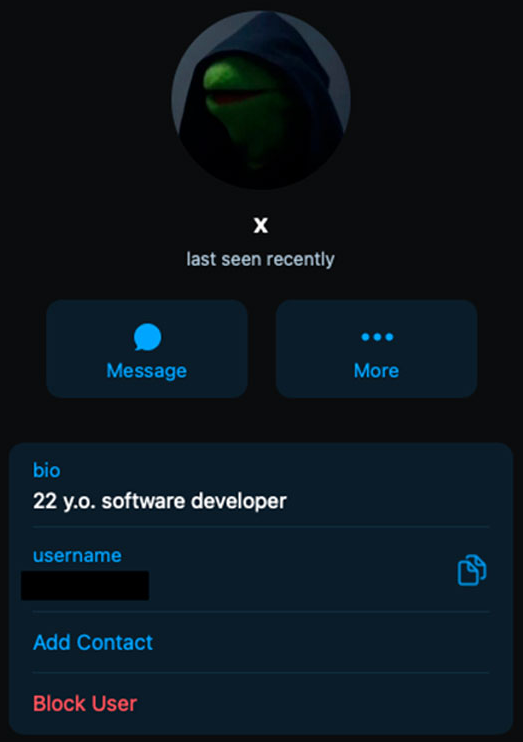

Desenmascarando usuario “X”

Los investigadores de Group-IB aprovecharon la poca información “oculta” en el kit de phishing para encontrar la cuenta de administrador del canal Telegram utilizada para la filtración de datos de la cuenta.

Al rastrear la actividad del usuario, la firma de inteligencia de amenazas descubrió que en 2019, el usuario llamado “X” publicó algo que apuntaba a su cuenta de Twitter.

A partir de ahí, los analistas encontraron una cuenta de GitHub vinculada al hacker, que en ese momento usaba el apodo de “Sujeto X”. Group-IB dice que esta cuenta tenía una ubicación de Carolina del Norte, Estados Unidos, asociada.

Group-IB afirma tener más información sobre la supuesta identidad del actor de amenazas, pero reservó más detalles para las agencias de aplicación de la ley.