PUNTOS CLAVES

- Medusa Ransomware ha comprometido infraestructuras críticas en sectores como salud, gobierno y energía.

- Utiliza un modelo de doble extorsión, cifrando archivos y amenazando con filtrar datos sensibles.

- Se infiltra mediante credenciales robadas y exploits de acceso remoto, aprovechando vulnerabilidades en sistemas desactualizados.

- Los atacantes exigen rescates en criptomonedas con plazos cortos, presionando a las víctimas a decidir rápidamente entre pagar o perder sus datos.

RESUMEN EJECUTIVO

Medusa se ha consolidado como una de las amenazas más agresivas del cibercrimen en 2025, afectando más de 300 infraestructuras críticas en sectores como salud, energía y gobierno. Su modelo de doble extorsión, que combina el cifrado de archivos con la amenaza de filtración de datos, intensifica la presión sobre las víctimas.

El ransomware se infiltra a través de credenciales robadas, vulnerabilidades de software desactualizado y accesos remotos, lo que causa interrupciones operativas y pérdidas millonarias. Los atacantes exigen pagos en criptomonedas con plazos muy cortos, lo que deja a las víctimas con pocas opciones.

La CISA ha emitido alertas con indicadores de compromiso (IoCs), como direcciones IP y hashes maliciosos, para facilitar la detección temprana de Medusa. Ante su constante evolución, las organizaciones deben fortalecer sus defensas mediante segmentación de red, autenticación multifactor y monitoreo proactivo de amenazas.

Ransomware Medusa

Medusa ha demostrado ser una de las campañas de ransomware más devastadoras del año, con una rápida expansión y un impacto significativo en infraestructuras críticas. Su propagación acelerada y su modelo de doble extorsión lo posicionan como un riesgo prioritario en ciberseguridad.

Antecedentes

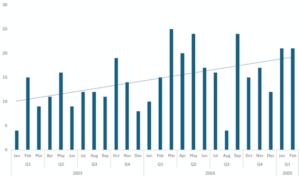

Desde su aparición en enero de 2023, Medusa ha evolucionado rápidamente, comprometiendo casi 400 organizaciones en diversos sectores. En 2024, los ataques aumentaron un 42%, reflejando una creciente sofisticación. En los primeros dos meses de 2025, se confirmaron más de 40 ataques.

El grupo detrás de Medusa, conocido como Spearwing, ha dirigido sus ataques a infraestructuras críticas, empresas del sector energético y entidades gubernamentales. Estos ataques han generado pérdidas millonarias y han puesto en riesgo datos sensibles.

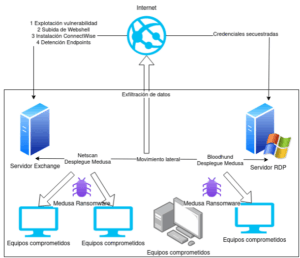

Proceso de Operación

Medusa Ransomware emplea una combinación de técnicas avanzadas para infiltrarse en sistemas y maximizar su impacto. Algunos de sus métodos más utilizados incluyen:

- Acceso inicial: Explotan vulnerabilidades en servidores y suben una Webshell para mantener el control.

- Persistencia: Instalan herramientas como ConnectWise y analizan la red en busca de dispositivos vulnerables.

- Escalada de privilegios: Roban credenciales mediante ataques como keylogging y fuerza bruta.

- Movimiento lateral: Usan Netscan y BloodHound para expandirse en la red y comprometer servidores clave.

- Despliegue del ransomware: Ejecutan Medusa en los dispositivos infectados, cifrando archivos y bloqueando el acceso.

- Exfiltración de datos: Roban información confidencial y amenazan con su publicación para extorsionar a la víctima.

Casos Recientes

- Gobiernos Locales: Varias instituciones en EE.UU. han sido comprometidas, afectando servicios esenciales.

- Sector Salud: Hospitales y clínicas han reportado interrupciones críticas en sus sistemas.

- Infraestructura Energética: Empresas del sector han sufrido bloqueos operativos y amenazas de filtración de datos.

Estos ataques han provocado pérdidas millonarias, con rescates exigidos que van desde 100.000 hasta 15 millones de dólares, dependiendo de la víctima. La magnitud de estos pagos exigidos resalta la gravedad del ataque y pone en evidencia la urgente necesidad de fortalecer las defensas cibernéticas.

Análisis Técnico

El ransomware Medusa está diseñado con una arquitectura modular que le permite adaptarse a diferentes entornos y evadir detección. Sus principales características incluyen:

- Uso de cifrado AES y RSA para bloquear archivos de manera irreversible sin la clave de descifrado.

- Mecanismos de ofuscación para evitar la detección por antivirus y EDRs.

- Capacidad de eliminar copias de seguridad y desactivar herramientas de recuperación.

- Conexión con servidores C2 para recibir instrucciones y reportar la infección.

Los expertos en ciberseguridad han identificado variantes de Medusa que integran capacidades avanzadas de anti-análisis, lo que dificulta la detección temprana y la respuesta ante incidentes.

Vulnerabilidades Explotadas

Medusa Ransomware, como otros tipos de ransomware, a menudo se aprovecha de vulnerabilidades conocidas en el software y sistemas de las víctimas. Algunas de las vulnerabilidades explotadas pueden incluir:

- CVE-2024-1709 – Omisión de Autenticación en ConnectWise ScreenConnect: Esta vulnerabilidad crítica permite a los atacantes acceder a sistemas sin necesidad de autenticación, facilitando la ejecución remota de código malicioso y el despliegue del ransomware.

- CVE-2023-48788 – Inyección SQL en Fortinet EMS: Un fallo de seguridad en Fortinet EMS que permite la ejecución de comandos arbitrarios en la base de datos, lo que puede ser utilizado por los atacantes para obtener acceso no autorizado y comprometer sistemas críticos.

- CVE-2021-26855 – Microsoft Exchange Server SSRF Vulnerability: Permite la ejecución remota de código en servidores Exchange, facilitando el acceso de los atacantes a redes internas y el despliegue de ransomware.

- CVE-2020-1472 – Zerologon: Una vulnerabilidad crítica en los controladores de dominio de Windows que permite a los atacantes obtener privilegios de administrador en un sistema de dominio, facilitando la propagación del ransomware en redes corporativas.

- CVE-2017-0144 – EternalBlue: Una vulnerabilidad en el protocolo SMB de Windows, explotada en ataques masivos como WannaCry, y utilizada en variantes de ransomware para comprometer redes.

- CVE-2019-0708 – BlueKeep: Una vulnerabilidad en los servicios de escritorio remoto (RDP) de Windows que permite la ejecución de código remoto, utilizada por grupos de ransomware para comprometer sistemas.

Tácticas y Técnicas de MITRE ATT&CK

Acceso inicial

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Aprovechar la aplicación de cara al público | T1190 | Los actores de Medusa explotaron software sin parches o vulnerabilidades de n días a través de vulnerabilidades y exposiciones comunes. |

| Acceso inicial | TA0001 | Los actores de Medusa reclutaron corredores de acceso inicial (IABS) en foros y mercados de ciberdelincuentes para obtener acceso inicial. |

| Phishing | T1566 | Medusa IABS utilizó campañas de phishing como método principal para entregar ransomware a las víctimas. |

Evasión de la defensa

| Título de la técnica | IDENTIFICACIÓN | Uso |

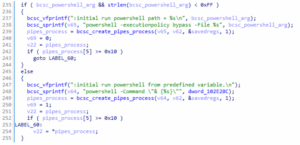

| Eliminación del indicador: Borrar historial de comandos | T1070.003 | Los actores de Medusa intentan cubrir sus huellas eliminando el historial de la línea de comandos de PowerShell. |

| Archivos o información ofuscados: Archivo cifrado/codificado | T1027.013 | Los actores de Medusa utilizan una conocida técnica de evasión que ejecuta un comando cifrado en base64. |

| Archivos o información ofuscados | T1027 | Los actores de Medusa ofuscaron una cadena cortándola en pedazos y haciendo referencia a ella a través de una variable. |

| Eliminación del indicador | T1070 | Los actores de Medusa eliminaron su trabajo anterior y las herramientas instaladas. |

| Deteriorar las defensas: deshabilitar o modificar herramientas | T1562.001 | Los actores de Medusa mataron o eliminaron las herramientas de detección y respuesta de endpoints. |

Descubrimiento

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Detección de servicios de red | T1046 | Los actores de Medusa utilizaron técnicas de vida de la tierra para realizar la enumeración de redes. |

| Detección de archivos y directorios | T1083 | Los actores de Medusa utilizaron el símbolo del sistema de Windows para la enumeración del sistema de archivos. |

| Detección de recursos compartidos de red | T1135 | Los actores de Medusa consultaron unidades compartidas en el sistema local para recopilar fuentes de información. |

| Detección de la configuración de red del sistema | T1016 | Los actores de Medusa utilizaron las utilidades administrativas del sistema operativo para recopilar información de la red. |

| Descubrimiento de información del sistema | T1082 | Los actores de Medusa utilizaron el comando systeminfo para recopilar información detallada del sistema. |

| Detección de grupos de permisos: Grupos de dominio | T1069.002 | Los actores de Medusa intentan encontrar la configuración de permisos, grupos y grupos a nivel de dominio. |

Acceso a credenciales

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Acceso a credenciales | TA0006 | Los actores de Medusa recolectan credenciales con herramientas como Mimikatz para obtener acceso a los sistemas. |

| Volcado de credenciales del sistema operativo: memoria LSASS | T1003.001 | Se observó que los actores de Medusa accedían al material de credenciales almacenado en la memoria de proceso o en el Servicio del Subsistema de Autoridad de Seguridad Local (LSASS) utilizando Mimkatz. |

Movimiento lateral y ejecución

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Movimiento lateral | TA0008 | Los actores medusa realizaron técnicas para moverse lateralmente sin ser detectados una vez que obtuvieron acceso inicial. |

| Intérprete de comandos y scripting: PowerShell | T1059.001 | Los actores de Medusa usaron PowerShell, una potente interfaz interactiva de línea de comandos y un entorno de scripting para la enumeración de entradas, redes y sistemas de archivos. |

| Intérprete de comandos y secuencias de comandos: Shell de comandos de Windows | T1059.003 | Los actores de Medusa usaron el símbolo del sistema de Windows, que se puede usar para controlar casi cualquier aspecto de un sistema, para la enumeración de entrada, red y sistema de archivos. |

| Herramientas de implementación de software | T1072 | Los actores de Medusa utilizaron PDQ Deploy y BigFix para implementar el cifrador en archivos de toda la red. |

| Servicios remotos: Protocolo de escritorio remoto | T1021.001 | Los actores de Medusa utilizaron el Protocolo de Escritorio Remoto (RDP), una característica común en los sistemas operativos, para iniciar sesión en una sesión interactiva con un sistema y moverse lateralmente. |

| Servicios del sistema | T1569.002 | Los actores de Medusa utilizaron PsExec de Sysinternals para implementar el cifrado en archivos de toda la red. |

| Instrumental de administración de Windows | T1047 | Los actores de Medusa abusaron de Instrumental de administración de Windows para consultar información del sistema. |

Exfiltración y encriptación

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Exfiltración | TA0010 | Los actores de Medusa identificaron archivos para exfiltrarlos de las redes de las víctimas. |

| Exfiltración a través del servicio web: Exfiltración al almacenamiento en la nube | T1567.002 | Los actores de Medusa utilizaron Rclone para facilitar la exfiltración de datos a los servidores de Medusa C2. |

Mando y control

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Transferencia de herramientas de entrada | T1105 | Los actores de Medusa usaron PowerShell, el símbolo del sistema de Windows y certutil para la entrada de archivos. |

| Protocolo de capa de aplicación: Protocolos web | T1071.001 | Los actores de Medusa se comunican mediante protocolos de capa de aplicación asociados con el tráfico web. En este caso, los actores de Medusa usaron scripts que crearon shells inversos o de enlace a través del puerto 443: HTTPS. |

| Software de acceso remoto | T1219 | Los actores de Medusa utilizaron software de acceso remoto para moverse lateralmente a través de la red. |

Persistencia

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Crear una cuenta | T1136.002 | Los actores de Medusa crearon una cuenta de dominio para mantener el acceso a los sistemas de las víctimas. |

Impacto

| Título de la técnica | IDENTIFICACIÓN | Uso |

| Datos encriptados para lograr un impacto | T1486 | Medusa identificó y cifró los datos de los sistemas de destino para interrumpir la disponibilidad de los recursos del sistema y de la red. |

| Inhibir la recuperación del sistema | T1490 | El proceso gaze.exe termina todos los servicios, luego elimina las instantáneas y encripta los archivos con AES-256 antes de soltar la nota de rescate. |

| Robo financiero | T1657 | Las víctimas deben pagar para descifrar los archivos y evitar que los actores de Medusa los publiquen. |

| Apagar/reiniciar el sistema | T1529 | Los actores de Medusa apagaron y cifraron manualmente las máquinas virtuales. |

| Parada de servicio | T1489 | El proceso gaze.exe termina todos los servicios relacionados con las copias de seguridad, la seguridad, las bases de datos, la comunicación, el intercambio de archivos y los sitios web. |

Información Adicional

El ransomware Medusa ha intensificado sus tácticas de extorsión, adoptando una estrategia de triple extorsión que va más allá de las prácticas habituales. Según un informe reciente, un afiliado de Medusa exigió a una víctima tres pagos distintos:

- Cifrado de datos y demanda de rescate: Inicialmente, los atacantes cifran los datos de la víctima y solicitan un pago para proporcionar la clave de descifrado.

- Amenaza de publicación de datos: Además del cifrado, los atacantes amenazan con divulgar la información sensible robada si no se realiza un segundo pago.

- Engaño adicional tras el pago: Después de que la víctima realiza el pago inicial, otro actor malicioso se hace pasar por un negociador diferente, alegando que el primer pago fue robado y exige un pago adicional para proporcionar el “descifrador verdadero”.

Esta táctica de triple extorsión no solo aumenta la presión sobre las víctimas, sino que también demuestra la creciente sofisticación y audacia de los ciberdelincuentes asociados con el ransomware Medusa. Este enfoque ha llevado a que sistemas críticos en diversas industrias sean afectados en 2025, resaltando la necesidad urgente de fortalecer las medidas de ciberseguridad y estar preparados para enfrentar estas amenazas complejas.

Conclusión

Medusa Ransomware ha demostrado ser una de las amenazas más destructivas del cibercrimen actual, afectando infraestructuras críticas y causando pérdidas millonarias a nivel global. Su modelo de doble y triple extorsión, junto con su sofisticado arsenal de técnicas de ataque, lo convierten en un adversario altamente peligroso para organizaciones de todos los sectores. La explotación de vulnerabilidades conocidas y el uso de credenciales robadas han facilitado su expansión, dejando en evidencia la importancia de mantener buenas prácticas de ciberseguridad. Ante esta amenaza en constante evolución, las organizaciones deben reforzar sus estrategias de defensa y respuesta a incidentes para minimizar el impacto de futuros ataques.

Recomendaciones de Mitigación

Para mitigar los riesgos asociados con el ransomware Medusa, las organizaciones deben adoptar medidas proactivas. A continuación se presentan acciones clave que deben tomarse inmediatamente:

- Mantener sistemas actualizados y parcheados: Es crucial parchear todos los sistemas operativos, software y firmware tan pronto como se identifiquen vulnerabilidades conocidas, como CVE-2024-1709 en ConnectWise, para evitar que los atacantes exploten fallos de seguridad.

- Segmentar redes para limitar el movimiento lateral: Segmentar la red ayuda a contener una posible infección. Si un dispositivo se ve comprometido, la segmentación previene que el ransomware se propague a otros sistemas internos.

- Filtrar el tráfico de red para evitar accesos no confiables: Utilizar firewalls y sistemas de prevención de intrusiones para bloquear conexiones de fuentes desconocidas o no confiables a servicios internos remotos. Esto limita el acceso no autorizado a la red.

- Implementar autenticación multifactor (MFA): Añadir una capa de seguridad adicional mediante MFA en todos los accesos remotos y sistemas críticos, dificultando el acceso de los atacantes incluso si obtienen credenciales.

- Proteger las copias de seguridad y realizar pruebas de restauración: Asegurarse de que las copias de seguridad estén protegidas y almacenadas de forma segura, preferiblemente fuera de la red principal, y realizar pruebas periódicas para garantizar su recuperación ante un ataque.

- Evaluar la eficacia de las estrategias de detección con el uso de Breach and Attack Simulation (BAS): Estos ejercicios permiten medir la visibilidad de los comandos ejecutados y la generación de alertas ante diferentes TTPs, proporcionando así una evaluación objetiva del monitoreo y la respuesta ante actividades maliciosas.