OAuth, un marco de autorización y delegación, es empleado por aplicaciones para acceder de manera segura a información en sitios web externos sin necesidad de compartir contraseñas.

En un comunicado reciente, el equipo de Microsoft Threat Intelligence ha alertado sobre la creciente amenaza de piratas informáticos que están utilizando el protocolo OAuth para implementar máquinas virtuales (VM) con fines de minería de criptomonedas y para llevar a cabo ataques de phishing.

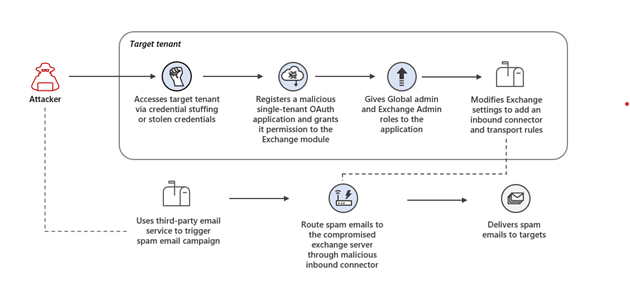

Según el análisis de Microsoft, los adversarios comprometen cuentas de usuario mediante ataques de phishing o pulverización de contraseñas. Una vez comprometidas, crean o modifican aplicaciones OAuth para otorgar privilegios elevados y ocultar sus actividades maliciosas.

En un caso destacado, el grupo denominado Storm-1283 utilizó una cuenta comprometida para implementar una aplicación OAuth y lanzar máquinas virtuales dedicadas a la criptominería. También se observó la modificación de aplicaciones OAuth existentes para facilitar sus objetivos.

Microsoft advierte que el mal uso de OAuth permite a los actores de amenazas mantener el acceso incluso después de perder la cuenta inicialmente comprometida. Un actor no identificado comprometió cuentas de usuario para crear aplicaciones OAuth y perpetuar ataques de phishing por correo electrónico, utilizando kits de phishing avanzados para saquear cookies de sesión y eludir medidas de autenticación.

Ante esta creciente amenaza, se aconseja a las organizaciones y/o empresas:

- Implementar autenticación multifactor (MFA) para reforzar la seguridad de las cuentas.

- Habilitar políticas de acceso condicional para controlar y restringir el acceso según la situación.

- Realizar auditorías regulares de aplicaciones y permisos consentidos para identificar posibles vulnerabilidades.

Con la continua evolución de las tácticas de los ciberdelincuentes, la concienciación y la adopción de medidas proactivas son cruciales. Las organizaciones deben permanecer vigilantes, aplicar actualizaciones de seguridad y fortalecer sus defensas cibernéticas para hacer frente a estas amenazas emergentes.