Como parte de su informe trimestral sobre amenazas, “Cyber Signals” Microsoft revela un aumento en la actividad cibercriminal, en ataques que comprometen el correo electrónico corporativo o BEC, por sus siglas en inglés. Este aumento, según indica Microsoft, seria de un 38% en el Cybercrime-as-a-Service (CaaS), teniendo como medio de difusión, correos electrónicos empresariales.

El éxito de un ataque BEC puede representar, para la organización objetivo, cantidades millonarias de dólares, de manera anual. Según indica la Unidad de Delitos Digitales (DCU) de Microsoft Threat Intelligence, se detectaron e investigaron 35 millones de intentos de ataque BEC, esto supondría una media de 156,000 intentos de este tipo de ataque, al día. Entre 2022 y 2023, se eliminaron 417,678 URLs asociadas a phishing, abonado a esto, se han detectado nuevas tácticas asociadas a este tipo de ataque (BEC), las cuales podrían llevarse a cabo a escala industrial.

Tácticas Comunes

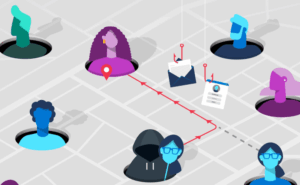

Los ataques BEC pueden presentarse de distintas maneras, incluyendo llamadas telefónicas, mensajes de texto, correos electrónicos o bien, a través de redes sociales. Luego realizar la explotación de dispositivos vulnerables (la mayoría sin parcheo apropiado), los operadores tienen como fin, la explotación de trafico diario de correo electrónico y otros mensajes y así atraer a las víctimas, con la finalidad de conseguir información financiera o incluso, envió de fondos a cuentas de mulas de dinero, por parte de la víctima, sin siquiera sospecharlo.

Según informe de Microsoft, se ha visto un aumento en la sofisticación en las tácticas que conllevan un ataque BEC, mediante el uso de plataformas de Cybercrime-as-a-Service (CaaS), entre las tácticas que Microsoft destaca, se encuentra la implementación de direcciones IP residenciales, con el fin de que las campañas de ataque parezcan generadas de manera local. Lo que se logra con esta táctica es la evasión de las alertas de “viaje imposible”, lo que hace referencia a las alertas que marcan las restricciones físicas, las cuales indican que una tarea se ha realizado en dos ubicaciones, sin siquiera tener la cantidad adecuada de tiempo para viajar de una ubicación a otra.

BulletProftLink

Entre las tendencias reportadas por Microsoft, se encuentra el uso de plataformas, como BulletProftlink, el cual es un servicio popular utilizado para la creación de campañas de correo malicioso a estala industrial. BulletProftLink provee un servicio de extremo a extremo el cual incluye plantillas, alojamient y servicios automatizados, para la vialidad de este tipo de ataques.

Como parte del servicio que ofrecen estos CaaS, también se puede observar, la obtención de credenciales y la dirección IP de la víctima. Seguidamente, compran direcciones IP de servicios de IP residenciales, los cuales coinciden con la ubicación de la víctima. A través de la creación de proxies de IP residencial, estos pueden enmascarar su origen, de esta manera los atacantes BEC pueden ocultar sus movimientos, eludir etiquetas y establecer una puerta de entrada para la realización de ataques posteriores.

En palabras de Simeón Kakpovi, analista de inteligencia de amenazas de Microsoft Threat Intelligence, “la ingeniería social no siempre es tan simple como parece. Hemos visto a ciberdelincuentes aprovechar la información personal compartida en las redes sociales para atraer a las víctimas durante las campañas de ingeniería social”. A su vez, Kakpovi considera que, “observar cómo actúan los actores vinculados a Irán nos hace darnos cuenta de que para que este tipo de ataques tengan éxito, no es necesario usar exploits de software de día cero o técnicas ofensivas novedosas. Solo requiere de acciones como comprometer el correo electrónico, phishing de credenciales, ingeniería social y tener determinación”.

Los ataques BEC resultan ser un ejemplo claro de por qué la ciberseguridad, así como una deficiencia de esta, conlleva un riesgo que debe abordarse de manera multifuncional entre personal de TI, compliance y ciberseguridad, sin dejar de lado a los altos directivos de una compañía, directores de finanzas, recursos humanos, entre otros, que tengan acceso a información sensible como números de seguro social, declaraciones de impuestos, contactos, horarios.

Mitigación

- Maximizar la configuración de seguridad y utilizar una solución de correo segura, como la autenticación multifactorial.

- Identidades seguras para limitar el movimiento lateral. Implementaciones como el control de acceso a aplicaciones y datos mediante Zero Trust y la automatización del gobierno de las identidades.

- La adopción de una forma de pago segura, como el cambio del proceso de envió de facturas enviadas por correo electrónico, a un sistema deseñado específicamente para la autenticación de pagos.

- Capacitaciones adecuadas de los empleados y personal con el fin de ser capaces de identificar indicios de posibles ataques.