Microsoft insta a los clientes a mantener sus servidores Exchange actualizados, así como a tomar medidas para reforzar el entorno, como habilitar Windows Extended Protection y configurar la firma basada en certificados de las cargas útiles de serialización de PowerShell.

“Los atacantes que buscan explotar los servidores Exchange sin parches no van a desaparecer”, dijo el equipo de Exchange del gigante tecnológico en una publicación. “Hay demasiados aspectos de los entornos Exchange locales sin parches que son valiosos para los malos actores que buscan filtrar datos o cometer otros actos maliciosos”.

Microsoft también enfatizó que las mitigaciones emitidas por la compañía son solo una solución provisional y que pueden “volverse insuficientes para proteger contra todas las variaciones de un ataque”, lo que requiere que los usuarios instalen las actualizaciones de seguridad necesarias para proteger los servidores.

Exchange Server ha demostrado ser un vector de ataque lucrativo en los últimos años, con una serie de fallas de seguridad en el software armadas como días cero para piratear los sistemas.

Solo en los últimos dos años, se han descubierto varios conjuntos de vulnerabilidades en Exchange Server, incluidos ProxyLogon, ProxyOracle, ProxyShell, ProxyToken, ProxyNotShell y un bypass de mitigación de ProxyNotShell conocido como OWASSRF, algunos de los cuales han sido objeto de una explotación generalizada en la naturaleza.

Bitdefender, en un aviso técnico publicado esta semana, describió a Exchange como un “objetivo ideal”, al tiempo que narró algunos de los ataques del mundo real que involucran las cadenas de exploits ProxyNotShell / OWASSRF desde finales de noviembre de 2022.

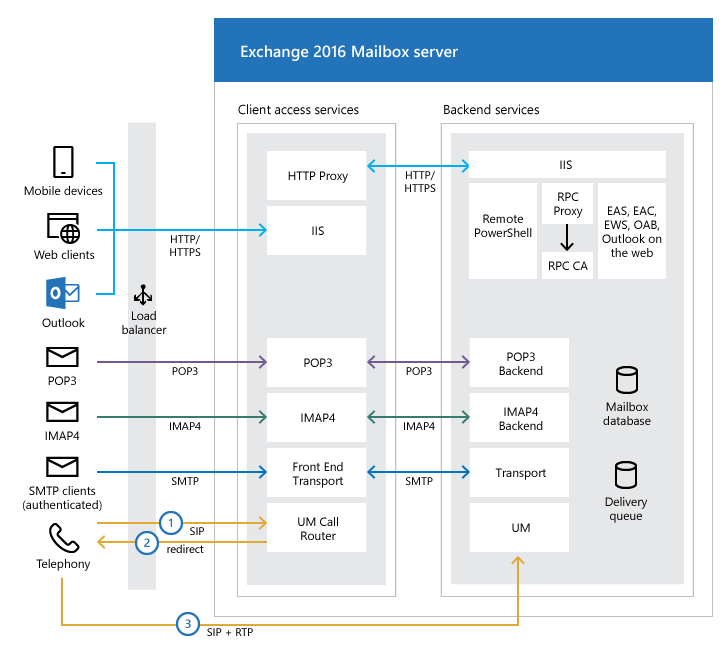

“Hay una red compleja de servicios frontend y backend [en Exchange], con código heredado para proporcionar compatibilidad con versiones anteriores”, señaló Martin Zugec de Bitdefender. “Los servicios back-end confían en las solicitudes de la capa front-end [Servicios de acceso de cliente]”.

Otra razón es el hecho de que varios servicios backend se ejecutan como Exchange Server, que viene con privilegios SYSTEM, y que los exploits podrían otorgar al atacante acceso no autorizado al servicio remoto de PowerShell, allanando efectivamente el camino para la ejecución de comandos maliciosos.

Con ese fin, los ataques que arman las fallas de ProxyNotShell y OWASSRF se han dirigido a las artes y el entretenimiento, la consultoría, el derecho, la fabricación, los bienes raíces y las industrias mayoristas ubicadas en Austria, Kuwait, Polonia, Turquía y los Estados Unidos.

“Estos tipos de ataques de falsificación de solicitudes del lado del servidor (SSRF) permiten a un adversario enviar una solicitud elaborada desde un servidor vulnerable a otros servidores para acceder a recursos o información que de otro modo no serían directamente accesibles”, dijo la compañía rumana de ciberseguridad.

Se dice que la mayoría de los ataques son oportunistas en lugar de enfocados y dirigidos, y las infecciones culminan en el intento de implementación de shells web y software de monitoreo y administración remotos (RMM) como ConnectWise Control y GoTo Resolve.

Los shells web no solo ofrecen un mecanismo de acceso remoto persistente, sino que también permiten a los actores criminales realizar una amplia gama de actividades de seguimiento e incluso vender el acceso a otros grupos de hackers con fines de lucro.

En algunos casos, los servidores de ensayo utilizados para alojar las cargas útiles ya eran servidores de Microsoft Exchange comprometidos, lo que sugiere que la misma técnica puede haberse aplicado para ampliar la escala de los ataques.

También se observaron esfuerzos infructuosos realizados por adversarios para descargar Cobalt Strike, así como un implante basado en Go con nombre en código GoBackClient que viene con capacidades para recopilar información del sistema y generar proyectiles inversos.

El abuso de las vulnerabilidades de Microsoft Exchange también ha sido una táctica recurrente empleada por UNC2596 (también conocido como Tropical Scorpius), los operadores del ransomware Cuba (también conocido como COLDDRAW), con un ataque que aprovecha la secuencia de explotación ProxyNotShell para soltar el descargador BUGHATCH.

“Si bien el vector de infección inicial sigue evolucionando y los actores de amenazas se apresuran a explotar cualquier nueva oportunidad, sus actividades posteriores a la explotación son familiares”, dijo Zugec. “La mejor protección contra los ataques cibernéticos modernos es una arquitectura de defensa en profundidad”.