Grupo malicioso de origen presuntamente mexicano denominado “Neo_Net”, ha sido visto haciendo uso desde junio de 2021 a abril de 2023, de campañas de malware a través de dispositivos Android con la finalidad de comprometer instituciones financieras a nivel mundial, con bancos españoles y chilenos como objetivo principal.

Neo_Net es un grupo de actores maliciosos que, a pesar de no utilizar herramientas relativamente sofisticadas en sus ataques, hasta ahora ha conseguido una tasa alta de éxito, mediante la adaptación de su infraestructura a objetivos específicos, como resultado, se estima que las ganancias de estos ataques son alrededor de 350,000 euros, robados desde las cuentas de banco de las víctimas.

El grupo de actores maliciosos también busca la obtención de información sensible como información personal identificable (PII) donde se incluye números de teléfono, nombre, fechas de nacimiento, entre otras. Esto es posible debido al establecimiento y renta de una infraestructura amplia, que incluye paneles de phishing, sofware de smishing, así como la implementación de troyanos mediante dispositivos Android.

La campaña

La cadena comienza con mediante la distribución de mensajes de phishing a través de SMS por medio de servicio de Neo_Net “Ankarex”. Este aparenta ser enviado por una institución financiera de prestigio aprovechando los identificadores del remitente, de manera que simulen ser lo más legitimo posible. Regularmente, estos mensajes buscan alertar a la víctima, anunciando algún tipo de problema con la cuenta, y adjuntado un enlace a la pagina de los atacantes.

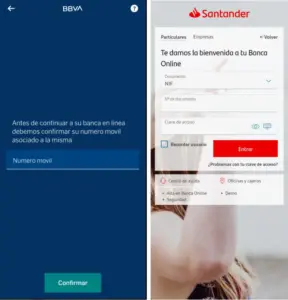

Las paginas a donde son redirigidas las víctimas han sido cuidadosamente establecidas por el actor malicioso, mediante el uso de PRIV8 y la implementación de medidas extra como el bloqueo de solicitudes que no provienen de un móvil y ocultar las páginas de los bots y escáneres de red.

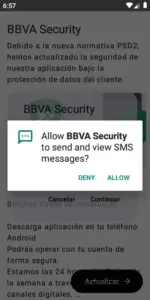

Una vez las victimas han ingresado a las páginas que semejan ser las paginas legitimas de la institución bancaria que semejan, estos ingresan sus credenciales, estas credenciales posteriormente son filtradas mediante un bot de Telegram. Los actores maliciosos también hacen uso de técnicas para eludir la autenticación multifactorial, como solicitar al usuario la instalación de una aplicación de “seguridad”.

Sin embargo, este no es más que un troyano de Android modificado del spyware “SMS eye” el cual tiene como finalidad la filtración de mensajes de texto entrantes hacia el bot de Telegram. Estos se utilizan posteriormente, para eludir el MFA de las cuentas objetivo mediante la obtención de contraseña única enviada por SMS.

Se estima que el monto obtenido por los actores maliciosos, mediante este modus operandi, es de mas de 350,000 euros, esto en un año de actividad, con una estimación significativamente superior.

Como se menciono al inicio de la nota, el actor malicioso detrás de esta campaña es Neo_Net, un grupo de actores maliciosos de origen presuntamente mexicano. Este grupo de actores maliciosos ha estado activo desde a menos 2021, cuenta con un perfil de Github publico bajo el nombre de “notsafety” y se ha auto nombrado el creador de la plataforma de Smishing-as-a-service denominada “Ankarex”.

Entre las instituciones bancarias suplantadas en la campaña de Neo_Net se encuentran los siguientes:

- España: Santander, BBVA, CaixaBank, Sabadell, ING España, Unicaja, Kutxabank, Bankinter, Abanca, Laboral Kutxa, Ibercaja, BancaMarch, CajaSur, OpenBank, Grupo Caja Rural, Cajalmendralejo, MoneyGo, Cecabank, Cetelem, Colonya, Self Bank, Banca Pueyo

- Francia: Crédit Agricole, Caisse d’Epargne, La Banque postale, Boursorama, Banque de Bretagne

- Grecia: National Bank of Greece

- Alemania: Sparkasse, Deutsche Bank, Commerzbank

- Reino Unido: Santander UK

- Austria: BAWAG P.S.K.

- Holanda: ING

- Polonia: PKO Bank Polski

- Chile: BancoEstado, Scotiabank (Cencosud Scotiabank), Santander (officebanking), Banco Ripley, Banco de Chile, Banco Falabella, Banco de Crédito e Inversiones, Itaú CorpBanca

- Colombia: Bancolombia

- Venezuela: Banco de Venezuela

- Peru: BBVA Peru

- Ecuador: Banco Pichincha

- Panama: Zinli

- USA: Prosperity Bank, Greater Nevada Credit Union

- Australia: CommBank

IOC

APK SHA1 |

| de8929c1a0273d0ed0dc3fc55058e0cb19486b3c |

| b344fe1bbb477713016d41d996c0772a308a5146 |

| 8a099af61f1fa692f45538750d42aab640167fd2 |

| ab14161e243d478dac7a83086ed4839f8ad7ded8 |

| ded2655512de7d3468f63f9487e16a0bd17818ff |

| a5208de82def52b4019a6d3a8da9e14a13bc2c43 |

| 21112c1955d131fa6cab617a3d7265acfab783c2 |

| 6ea53a65fe3a1551988c6134db808e622787e7f9 |

| 62236a501e11d5fbfe411d841caf5f2253c150b8 |

| 7f0c3fdbfcdfc24c2da8aa3c52aa13f9b9cdda84 |

| f918a6ecba56df298ae635a6a0f008607b0420b9 |

| ffbcdf915916595b96f627df410722cee5b83f13 |

| 7b4ab7b2ead7e004c0d93fe916af39c156e0bc61 |

| 34d0faea99d94d3923d0b9e36ef9e0c48158e7a0 |

| e6c485551d4f209a0b7b1fa9aa78b7efb51be49b |

| 1df3ed2e2957efbd1d87aac0c25a3577318b8e2a |

| 6a907b8e5580a5067d9fb47ef21826f164f68f3f |

| 5d1c7ff3d16ec770cf23a4d82a91358b9142d21a |

| 86ad0123fa20b7c0efb6fe8afaa6a756a86c9836 |

| 14a36f18a45348ad9efe43b20d049f3345735163 |

| b506503bb71f411bb34ec8124ed26ae27a4834b9 |

| afe84fa17373ec187781f72c330dfb7bb3a42483 |

| 445468cd5c298f0393f19b92b802cfa0f76c32d4 |

| 8491ff15ad27b90786585b06f81a3938d5a61b39 |

| 2714e0744ad788142990696f856c5ffbc7173cf4 |

| 1ce0afe5e09b14f8aee6715a768329660e95121e |

| 96a3600055c63576be9f7dc97c5b25f1272edd2b |

| 9954ae7d31ea65cd6b8cbdb396e7b99b0cf833f4 |

| 07159f46a8adde95f541a123f2dda6c49035aad1 |

| ab19a95ef3adcb83be76b95eb7e7c557812ad2f4 |

| db8eeab4ab2e2e74a34c47ad297039485ff75f22 |

| dbf0cec18caabeb11387f7e6d14df54c808e441d |

| 69d38eed5dc89a7b54036cc7dcf7b96fd000eb92 |

| c38107addc00e2a2f5dcb6ea0cbce40400c23b49 |

| 279048e07c25fd75c4cef7c64d1ae741e178b35b |

| ef8c5d639390d9ba138ad9c2057524ff6e1398de |

| e7c2d0c80125909d85913dfb941bdc373d677326 |

| 145bd67f94698cc5611484f46505b3dc825bd6cd |

Dominios phishing |

| bbva.info-cliente[.]net |

| santander.esentregas[.]ga |

| bbva.esentregas[.]ga |

| correos.esentregas[.]ga |