En una revelación alarmante, se ha identificado una nueva botnet denominada KV que está dirigida a firewalls y routers de empresas líderes como Cisco, DrayTek, Fortinet y NETGEAR. Esta red maliciosa, compuesta por dos grupos de actividad, KY y JDY, ha estado operativa desde al menos febrero de 2022, llevando a cabo ataques sigilosos y comprometiendo la seguridad de dispositivos en el borde de las redes.

La campaña tiene como objetivo, dispositivos en un segmento crítico de las redes, que se ha vuelto vulnerable debido al aumento del trabajo remoto en los últimos años. La colaboración entre los grupos KY y JDY permite el acceso a víctimas de alto perfil y la creación de una infraestructura encubierta.

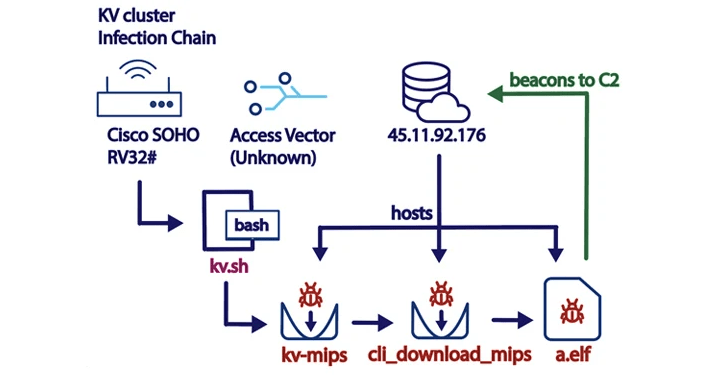

Se ha identificado a Volt Typhoon, un actor de amenazas vinculado a China, como al menos uno de los usuarios de la botnet KV. La actividad de la botnet parece haber disminuido en junio y julio de 2023, coincidiendo con la divulgación pública del ataque a la infraestructura crítica en los Estados Unidos.

Microsoft, que expuso las tácticas de Volt Typhoon, revela que la botnet intenta camuflarse en la actividad normal de la red, enrutando el tráfico a través de dispositivos comprometidos en pequeñas oficinas y oficinas domésticas (SOHO), incluyendo enrutadores, firewalls y hardware VPN.

El proceso exacto del mecanismo de infección inicial aún es desconocido, pero una vez comprometidos, los dispositivos son atacados por malware de primera etapa que elimina programas de seguridad y otras cepas de malware. Este malware está diseñado para ser la “única presencia” en las máquinas, permitiendo la recuperación de la carga útil principal desde un servidor remoto.

Un aspecto preocupante de la botnet KV es su capacidad para residir completamente en la memoria, lo que hace que la detección sea extremadamente difícil. Aunque apagar y encender el dispositivo puede detener la amenaza inmediata, la reinfección ocurre regularmente, planteando desafíos significativos para la erradicación a largo plazo.

En las últimas semanas, la infraestructura de la botnet ha experimentado cambios, apuntando a las cámaras IP de Axis. Esto podría indicar que los operadores están preparándose para una nueva ola de ataques. La situación está en constante evolución, y las organizaciones y usuarios deben tomar medidas proactivas para protegerse contra esta amenaza emergente.