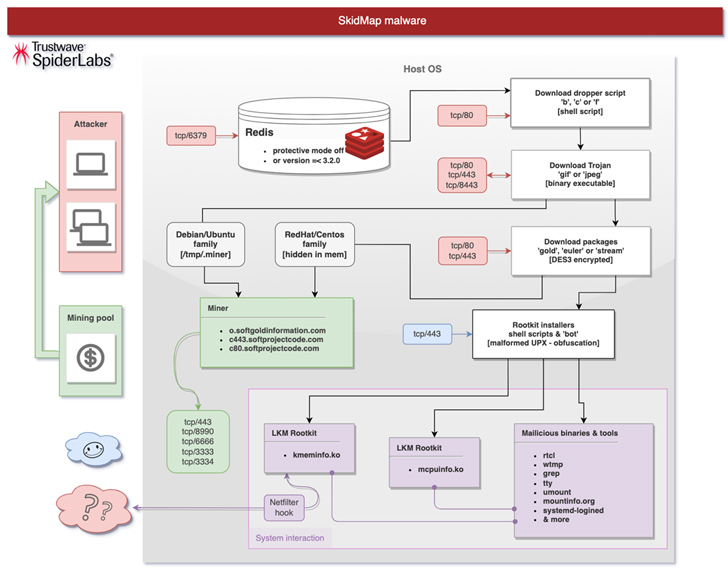

Los servicios vulnerables de Redis han sido atacados por una variante “nueva, mejorada y peligrosa” de un malware llamado SkidMap que está diseñado para apuntar a una amplia gama de distribuciones de Linux.

“La naturaleza maliciosa de este malware es adaptarse al sistema en el que se ejecuta”, dijo el investigador de seguridad de Trustwave, Radoslaw Zdonczyk, en un análisis publicado la semana pasada.

Algunas de las distribuciones de Linux en las que SkidMap pone sus ojos incluyen Alibaba, Anolis, openEuler, EulerOS, Stream, CentOS, RedHat y Rocky.

SkidMap fue revelado por primera vez por Trend Micro en septiembre de 2019 como una botnet de minería de criptomonedas con capacidades para cargar módulos de kernel maliciosos que pueden ofuscar sus actividades, así como monitorear el proceso minero.

También se ha encontrado que los operadores del malware camuflan su dirección IP de comando y control (C2) de respaldo en la cadena de bloques de Bitcoin, evocando otro malware de botnet conocido como Glupteba.

“La técnica de obtener datos en tiempo real de una fuente de datos descentralizada y esencialmente no censurable para generar una dirección IP C2 hace que la infección sea difícil de eliminar y hace que pivotar la dirección IP C2 sea simple y rápido”, señaló Akamai en febrero de 2021.

La última cadena de ataque documentada por Trustwave implica la violación de instancias de servidor Redis mal protegidas para implementar un script de shell dropper diseñado para distribuir un binario ELF que se hace pasar por un archivo de imagen GIF.

El binario luego procede a agregar claves SSH al archivo “/root/.ssh/authoried_keys“, deshabilitar SELinux, establecer un shell inverso que hace ping a un servidor controlado por actores cada 60 minutos y, en última instancia, descargar un paquete apropiado (llamado gold, stream o euler) basado en la distribución de Linux y el kernel utilizado.

El paquete, por su parte, viene con varios scripts de shell para instalar los módulos del kernel y tomar medidas para cubrir las pistas purgando los registros, y lanzar un componente de botnet capaz de recuperar cargas útiles adicionales de rootkit: mcpuinfo.ko, para ocultar el proceso minero, y kmeminfo.ko, para analizar, modificar o soltar paquetes de red.

También se descarga el binario minero en sí, aunque en algunas variantes, se utiliza un “minero incorporado de un archivo binario ‘GIF’ extraído”.

“El nivel de avance de este malware es realmente alto, y detectarlo, especialmente en infraestructuras de servidores más grandes, puede ser muy difícil”, dijo Zdonczyk. “Al probarlo en computadoras domésticas, el único indicador serio de que algo andaba mal fue el funcionamiento excesivo de los ventiladores y, en el caso de las computadoras portátiles, la temperatura de la carcasa”.