Después de que la Agencia de Seguridad de Infraestructura y Ciberseguridad de los Estados Unidos (CISA) lanzara un descifrador para que las víctimas afectadas se recuperaran de los ataques de ransomware ESXiArgs, los actores de amenazas se han recuperado con una versión actualizada que cifra más datos.

La aparición de la nueva variante fue reportada por un administrador del sistema en un foro en línea, donde otro participante declaró que los archivos de más de 128MB tendrán el 50% de sus datos cifrados, lo que hace que el proceso de recuperación sea más desafiante.

Otro cambio notable es la eliminación de la dirección de Bitcoin de la nota de rescate, con los atacantes ahora instando a las víctimas a contactarlos en Tox para obtener la información de la billetera.

Los actores de amenazas “se dieron cuenta de que los investigadores estaban rastreando sus pagos, e incluso pueden haber sabido antes de lanzar el ransomware que el proceso de cifrado en la variante original era relativamente fácil de eludir”, dijo Censys en un artículo.

“En otras palabras: están mirando”.

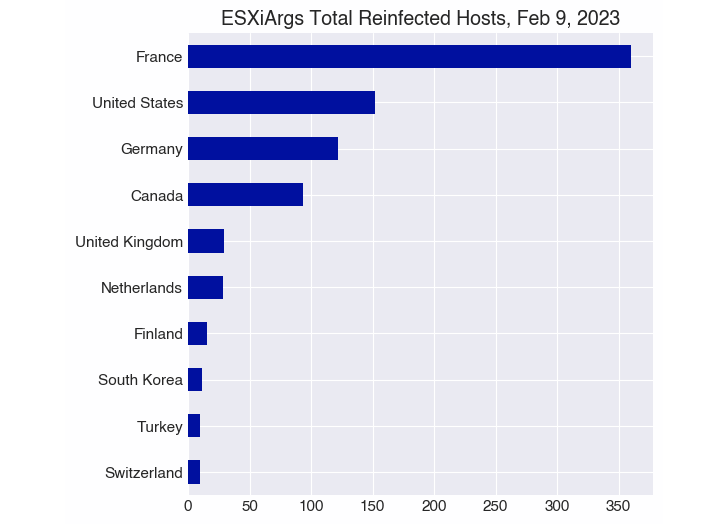

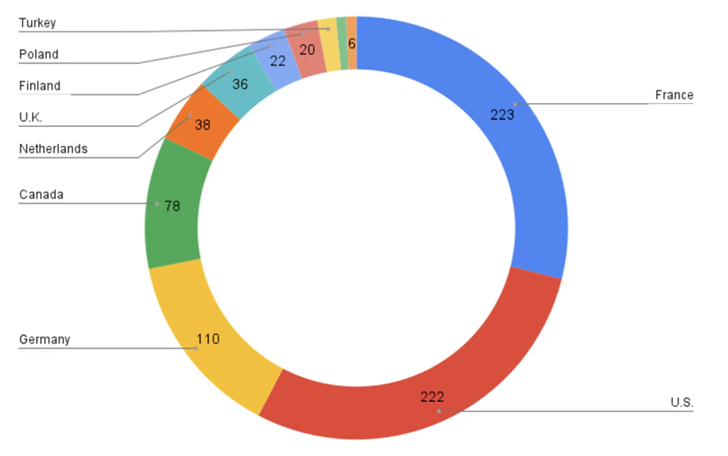

Las estadísticas compartidas por la plataforma de crowdsourcing Ransomwhere revelan que hasta 1.252 servidores han sido infectados por la nueva versión de ESXiArgs a partir del 9 de febrero de 2023, de los cuales 1.168 son reinfecciones.

Desde el inicio del brote de ransomware a principios de febrero, más de 3.800 hosts únicos se han visto comprometidos. La mayoría de las infecciones se encuentran en Francia, Estados Unidos, Alemania, Canadá, Reino Unido, Países Bajos, Finlandia, Turquía, Polonia y Taiwán.

ESXiArgs, como Cheerscrypt y PrideLocker, se basa en el casillero Babuk, cuyo código fuente se filtró en septiembre de 2021. Pero un aspecto crucial que lo diferencia de otras familias de ransomware es la ausencia de un sitio de fuga de datos, lo que indica que no se está ejecutando en un modelo de ransomware como servicio (RaaS).

“Los rescates se fijan en poco más de dos bitcoins (US $ 47,000), y las víctimas tienen tres días para pagar”, dijo la compañía de ciberseguridad Intel471.

Si bien inicialmente se sospechó que las intrusiones implicaban el abuso de un error OpenSLP de dos años de antigüedad, ahora parcheado en VMware ESXi (CVE-2021-21974), se han reportado compromisos en dispositivos que tienen deshabilitado el protocolo de descubrimiento de red.

Desde entonces, VMware ha dicho que no ha encontrado evidencia que sugiera que se esté utilizando una vulnerabilidad de día cero en su software para propagar el ransomware.

Esto indica que los actores de amenazas detrás de la actividad pueden estar aprovechando varias vulnerabilidades conocidas en ESXi para su ventaja, por lo que es imperativo que los usuarios se muevan rápidamente para actualizar a la versión más reciente. Los ataques aún no se han atribuido a un actor o grupo de amenazas conocido.

“Según la nota de rescate, la campaña está vinculada a un único actor o grupo de amenazas”, señaló Arctic Wolf. “Los grupos de ransomware más establecidos suelen realizar OSINT en víctimas potenciales antes de realizar una intrusión y establecer el pago del rescate en función del valor percibido”.

La compañía de ciberseguridad Rapid7 dijo que encontró 18,581 servidores ESXi orientados a Internet que son vulnerables a CVE-2021-21974, y agregó que además observó que los actores de RansomExx2 apuntaban de manera oportunista a los servidores ESXi susceptibles.

“Si bien el impacto en dólares de esta violación en particular puede parecer bajo, los atacantes cibernéticos continúan plagando a las organizaciones a través de la muerte por mil cortes”, dijo Tony Lauro, director de tecnología y estrategia de seguridad de Akamai.

“El ransomware ESXiArgs es un excelente ejemplo de por qué los administradores de sistemas necesitan implementar parches rápidamente después de su lanzamiento, así como las longitudes a las que llegarán los atacantes para que sus ataques tengan éxito. Sin embargo, el parche es solo una línea de defensa en la que confiar”.