Un grupo de actores maliciosos, presuntamente de origen iraní, han atacado entidades gubernamentales de los Emiratos Árabes Unidos. Esta violación se realizó a través del servidor de Microsoft Exchange de la víctima a través de un nuevo backdoor, denominado “PowerExchange”.

PowerExchange es un backdoor personalizado basado en PowerShell. El protocolo C2 de este backdoor se basa en el correo electrónico, y el servidor C2 es el servidor Microsoft Exchange de la víctima. Uno de los implantes descubiertos en los servidores Microsoft Exchange era un nuevo shell web, denominado ExchangeLeech, debido a su capacidad única para recopilar credenciales.

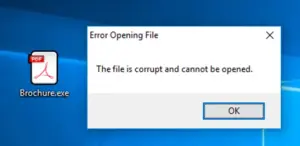

Según la investigación llevada a cabo por Fortinet, el acceso inicial a la red de la víctima fue a través de un correo electrónico de phishing. El usuario abrió el archivo zip adjunto que lleva como nombre Brochure.zip, el cual, contenía un ejecutable .NET malicioso con el mismo nombre: Brochure.exe. Este archivo se soltó en la carpeta %TEMP%. Este archivo resulta ser un ejecutable que utiliza un icono de Adobe PDF el cual muestra un mensaje de error, cuando se ejecuta.

El ejecutable es un dropper que instala y ejecuta el payload final. Crea tres archivos: autosave.exe, wsdl.ps1 y Microsoft.Exchange.WebServices.dll, en la carpeta C:UsersPublicMicrosoftEdge a partir de cadenas base64 codificadas en el ejecutable. Posteriormente, establece la persistencia para autosave.exe mediante una tarea programada denominada MicrosoftEdgeUpdateService que se ejecuta periódicamente cada cinco minutos. autosave.exe es un simple ejecutable .NET que ejecuta la carga útil final de PowerShell en C:UsersPublicMicrosoftEdgewsdl.ps1 en un nuevo proceso.

PowerExchange

El nombre de este backdoor se deriva de la naturaleza del canal C2, pues utiliza la API Exchange Web Services (EWS) para conectarse al servidor Exchange de la víctima y utiliza los buzones de correo del servidor para enviar y recibir comandos de su operador. Para ello, se carga una DLL .NET mediante reflexión desde la misma carpeta.

El backdoor se conecta al servidor Exchange y envía el nombre del equipo, codificado en base64, a un buzón de correo para indicar que se está ejecutando. El buzón y las credenciales de conexión están codificados en el backdoor y no se obtienen de una fuente externa. En este punto, el operador puede responder con buzones de correo adicionales para que el backdoor se conecte en la sesión actual o con el ID de un correo del que obtener y ejecutar un comando.

Para el envío de datos, el backdoor crea un correo electrónico con el asunto “Update Microsoft Edge”. El correo simplemente indica, “Actualización de Microsoft Edge”. Los datos, como el ID de la máquina, se pasan en un archivo adjunto llamado “New Text Document.txt”.

Los comandos del backdoor se envían como contenido codificado en base64 sin relleno en archivos adjuntos de correo electrónico. Tras el relleno y la descodificación, son evaluados inmediatamente por el cmdlet iex, lo que permite la ejecución directa de código. Además, la puerta trasera admite tres comandos específicos mediante la comprobación del estado de variables predeterminadas tras la expresión evaluada. Estos comandos permiten al actor de la amenaza extraer información del host y ejecutar más cargas maliciosas.

Atribución

Según investigaciones, el uso de un backdoor similar en la campaña a xHunt (TriFive), que fuera atribuido a APT34, dan pie a especular que PowerExchange es una forma nueva y mejorada de TriFive, pues ambos están escritos en PowerShell, se activan mediante tareas periódicas programadas y la conexión C2 hace uso de servidor Exchange de la organización, con la API EWS,

APT34 utiliza el phishing para conseguir un punto de apoyo inicial en sus objetivos. Además, la inteligencia sobre amenazas existente muestra que múltiples entidades relacionadas en los EAU fueron comprometidas por APT34 al menos una vez antes. Basado en la información anterior, se sospecha que el actor de amenazas tras el ataque es APT34.

Indicadores de Compromiso

| indicador | descripción |

| SHA1 | f18575065970ef36e613ffa046f381fe9b01b3e9 |

| SHA1 | 2ba23d9115fb1c1d4c5899d34dc4772631d77eda |

| SHA1 | 2b995ce4656db7257451080111705d5b98b45df3 |

| SHA1 | 68299DF5D8CE52845A8FC10598F138840094181C |

| SHA1 | d82aad3222664ec9fb112808dfabbb56de9aa770 |

| SHA1 | 70aaa46784a2abd8af5628cb94f876d57fe8d154 |

| SHA1 | fd3750d809f6ff9cf2b49d7a63f8f3fa0a457f61 |

| Ruta del archivo | C:WindowsMicrosoft.NETassemblyGAC_MSILSystem.Web.Handler |

| Ruta del archivo | v4.0_1.0.0.0__9cbc39238c01012fSystem.Web.Handler.dll |

| Ruta del archivo | C:WindowsMicrosoft.NETassemblyGAC_MSILSystem.Web.Roles |

| Ruta del archivo | v4.0_1.0.0.0_9cbc39238c01012fSystem.Web.Roles.dll |

| Ruta del archivo | C:UsersPublicSystem.Web.Handler.dll |

| Ruta del archivo | C:Windowstemptemp.ps1 |

| Ruta del archivo | C:UsersPublictemp.ps1 |

| Ruta del archivo | C:WindowsSystem32System.Web.TransportClient.dll |

| Ruta del archivo | C:WindowsSystem32inetsrvSystem.Web.TransportClient.dll |

| Ruta del archivo | C:WindowsMirosoft.NETassemblyGAC_MSILSystem.Web.TransportClient |

| Ruta del archivo | v4.0_1.0.0.0__9cbc39238c01012fSystem.Web.TransportClient.dll |

| Ruta del archivo | C:WindowsMicrosoft.NETassemblyGAC_MSILSystem.Web.ServiceAuthentication |

| Ruta del archivo | v4.0_1.0.0.0__ff08ceb7abd6adf3System.Web.ServiceAuthentication.dll |

| Ruta del archivo | C:UsersPublicMicrosoftEdgeautosave.exe |

| Ruta del archivo | C:UsersPublicMicrosoftEdgewsdl.ps1 |

| Ruta del archivo | C:UsersPublicMicrosoftEdgeMicrosoft.Exchange.WebServices.dll |

| Ruta del archivo | C:UsersPublicMicrosoftEdgeconfig.conf |

| Ruta del archivo | Brochure.zip |

| Ruta del archivo | Brochure.exe |