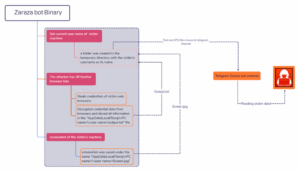

Un nuevo Bot roba-credenciales, denominado Zaraza, está siendo comercializado por medio de Telegram que a su vez es utilizado como Comando y control (C2). Según investigaciones, el Bot apuntaría a afectar una larga lista de Navegadores Web y está siendo activamente distribuido por medio de un canal “hacker” ruso.

Una vez el malware infecta el dispositivo de la víctima, recupera Datos Sensible y lo envía al servidor de Telegram desde donde los atacantes pueden acceder de manera inmediata.

bot zaraza

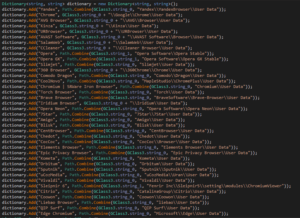

Un archivo binario de 64-bit compilado haciendo uso de C#, El bot Zaraza esta diseñado para atacar hasta 38 navegadores web distintos, entre los cuales se incluye Google Chrome, Microsoft Edge, Opera, AVG Browser, Brave, Vivaldi y Yandex, por mencionas algunos con más renombre.

Resulta ser el ejemplo más reciente de malware con la capacidad de capturar Credenciales de acceso asociadas con cuentas de banco online, billeteras de cripto-divisa, cuentas de email y otros sitios web considerados de valor para los operadores.

Las credenciales robadas resultan de gran riesgo pues permiten a los atacantes no solo ganar acceso no autorizado a las cuentas de las víctimas, sino que también realizar robo de identidad y fraude financiero.

La información señala que Zaraza esta siendo comercializado activamente como una herramienta comercial para otras ciber criminales, a partir de suscripción. No se sabe con total certeza, hasta ahora, el método de propagación del malware pero los ladrones de información generalmente han aprovechado varios métodos, como la publicidad maliciosa y la ingeniería social.

Todo se produce en el margen de una revelación por parte de eSentire donde se comunica de una campaña de GuLoader, también conocida como CloudEyE, apuntando al sector financiero a través de emails de phishing mediante el empleo de señuelos con temas fiscales para enviar ladrones de información y troyanos de acceso remoto (RAT) como Remcos RAT.

En el comunicado también se muestra un reciente aumento en las campañas de publicidad maliciosa, así como envenenamiento de motores de búsqueda para distribuir un creciente numero de familias de malwares al atraer a los usuarios que buscan aplicaciones legítimas para que descarguen instaladores falsos que contienen cargas útiles (payloads) de robo.

Así mismo, Kaspersky rebeló el uso de software troyano craqueado descargado de BitTorrent o bien OneDrive para desplegar CueMiner, un descargador basado en .NET el cual actúa como canal para así instalar un minador de cripto-divisa conocido como SilentCryptoMiner.

recomendaciones

- Habilitar la autentificación de doble factor (2FA).

- Realizar de manera inmediata actualizaciones de software y de sistemas operativos una vez estos se encuentren disponibles.