Los usuarios en América Latina (LATAM) son el objetivo de un malware financiero llamado JanelaRAT que es capaz de capturar información confidencial de sistemas Microsoft Windows comprometidos.

“JanelaRAT se dirige principalmente a datos financieros y de criptomonedas de bancos e instituciones financieras de LATAM”, dijeron los investigadores de Zscaler ThreatLabz, Gaetano Pellegrino y Sudeep Singh, y agregaron que “abusa de las técnicas de carga lateral de DLL de fuentes legítimas (como VMWare y Microsoft) para evadir la detección de puntos finales”.

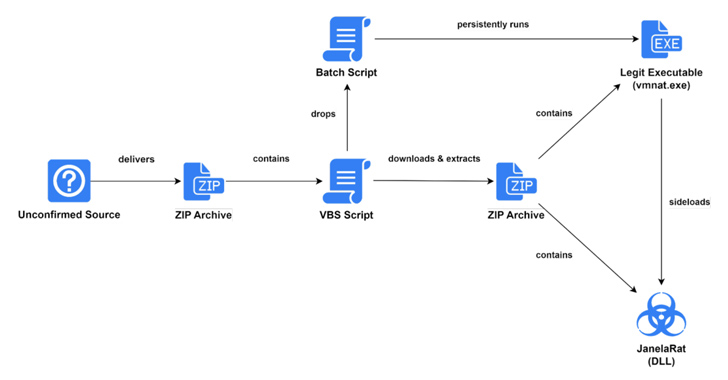

El punto de partida exacto de la cadena de infección no está claro, pero la compañía de ciberseguridad, que descubrió la campaña en junio de 2023, dijo que el vector desconocido se utiliza para entregar un archivo ZIP que contiene un script de Visual Basic.

VBScript está diseñado para obtener un segundo archivo ZIP del servidor de los atacantes, así como para eliminar un archivo por lotes utilizado para establecer la persistencia del malware.

El archivo ZIP está empaquetado con dos componentes, la carga útil JanelaRAT y un ejecutable legítimo, identity_helper.exe o vmnat.exe, que se usa para iniciar el primero mediante la carga lateral de DLL.

JanelaRAT, por su parte, emplea el cifrado de cadenas y las transiciones a un estado inactivo cuando es necesario para evitar el análisis y la detección. También es una variante muy modificada de BX RAT, que se descubrió por primera vez en 2014.

Una de las nuevas adiciones al troyano es su capacidad para capturar títulos de Windows y enviarlos a los actores de amenazas, pero no antes de registrar el host recién infectado con el servidor de comando y control (C2). Otras características de JanelaRAT le permiten rastrear entradas de mouse, registrar pulsaciones de teclas, tomar capturas de pantalla y recolectar metadatos del sistema.

“JanelaRAT se envía con solo un subconjunto de las características ofrecidas por BX RAT”, dijeron los investigadores. “El desarrollador de JanelaRAT no importó la funcionalidad de ejecución de comandos de shell, o las funcionalidades de manipulación de archivos y procesos”.

Un análisis más detallado del código fuente ha revelado la presencia de varias cadenas en portugués, lo que indica que el autor está familiarizado con el idioma.

Los vínculos con LATAM provienen de referencias a organizaciones que operan en los sectores bancario y de finanzas descentralizadas, y del hecho de que las cargas de VBScript en VirusTotal se originaron en Chile, Colombia y México.

“El uso de troyanos de acceso remoto (RAT) originales o modificados es común entre los actores de amenazas que operan en la región de LATAM”, dijeron los investigadores. “El enfoque de JanelaRAT en la recolección de datos financieros de LATAM y su método de extracción de títulos de ventanas para su transmisión subraya su naturaleza específica y sigilosa”.