Una nueva amenaza ha surgido para los servidores Linux mal configurados y vulnerables. Se trata de Perfctl, un malware altamente evasivo que se dedica a la minería de criptomonedas y al proxyjacking, según un informe de los investigadores de Aqua Security. Este malware es difícil de detectar y emplea técnicas avanzadas para operar en segundo plano sin levantar sospechas.

¿Qué es Perfctl?

Perfctl es un malware fileless (sin archivos) diseñado para aprovechar una vulnerabilidad en Polkit (CVE-2021-4043), también conocida como PwnKit, lo que le permite escalar privilegios a nivel de root en los servidores afectados. Una vez dentro del sistema, Perfctl instala un software de minería de criptomonedas y un proxyjacking, que utiliza los servidores infectados para enrutar tráfico malicioso a través de ellos.

El malware fue nombrado de forma estratégica para evadir detección, aprovechando la confusión con herramientas legítimas de monitoreo de rendimiento en Linux, como “perf” y el sufijo “ctl”, común en comandos como systemctl y timedatectl.

El Ataque: ¿Cómo Funciona?

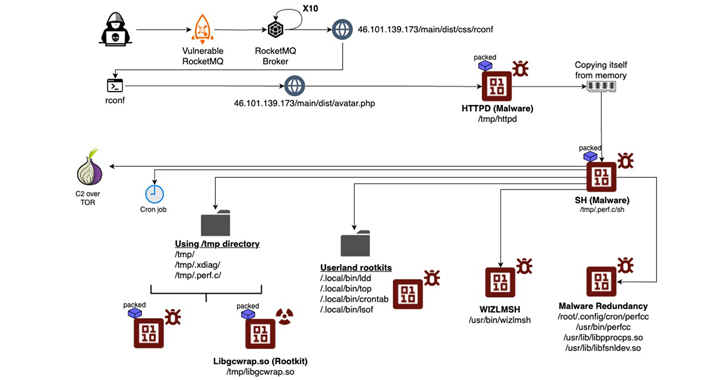

El ataque comienza con la explotación de servidores Linux expuestos a internet, como los que ejecutan instancias vulnerables de Apache RocketMQ. Una vez comprometidos, los atacantes introducen un payload denominado “httpd”, que se copia en diferentes ubicaciones dentro del servidor, incluyendo el directorio /tmp, ejecuta una nueva instancia del malware y elimina cualquier rastro de la infección original.

Una de las características más sofisticadas de Perfctl es su capacidad para detenerse cuando detecta actividad en el servidor, reanudando sus operaciones solo cuando el sistema está inactivo. Esta técnica lo hace extremadamente difícil de identificar, ya que minimiza el uso de recursos en momentos críticos

Componentes del Ataque: Minería de Criptomonedas y Proxyjacking

Perfctl no solo se dedica a la minería de criptomonedas. En algunos casos, también ha sido configurado para desplegar un rootkit que le permite mantenerse oculto en el sistema, junto con software de proxyjacking que redirige el tráfico de red a través de los servidores infectados. Esto puede tener un impacto considerable en el rendimiento de los servidores, haciendo que las operaciones normales se ralenticen o se vean interrumpidas.

Cómo Detectar y Mitigar Perfctl

La detección de Perfctl puede ser compleja, pero una señal clara es el aumento inusual en el uso del CPU o una desaceleración significativa del sistema, especialmente durante los periodos de inactividad. Estas anomalías pueden indicar la presencia de actividades de minería de criptomonedas o el uso de proxyjacking.

Recomendaciones para la Protección

- Mantener el software actualizado: Parchar las vulnerabilidades conocidas como PwnKit es clave para evitar este tipo de ataques.

- Restringir la ejecución de archivos y deshabilitar servicios innecesarios.

- Implementar segmentación de red para aislar sistemas críticos.

- Control de acceso basado en roles (RBAC): Limitar el acceso a archivos esenciales solo a usuarios autorizados.

Conclusión

Perfctl representa un nuevo desafío para la seguridad de los servidores Linux. Su capacidad para operar sin ser detectado, junto con la combinación de minería de criptomonedas y proxyjacking, lo convierten en una amenaza crítica para las organizaciones. Es fundamental que las empresas implementen medidas proactivas de seguridad y monitoreo para detectar cualquier actividad anómala y evitar que este malware se arraigue en sus sistemas.