El Equipo Nacional de Respuesta a Incidentes y Seguridad Informática de Chile (CSIRT) anunció que un ataque de ransomware afectó las operaciones y los servicios en línea de una agencia gubernamental en el país.

El ataque comenzó el jueves 25 de agosto y tuvo como objetivo los servidores ESXi de Microsoft y VMware operados por la agencia.

Los piratas informáticos detuvieron todas las máquinas virtuales en ejecución y cifraron sus archivos, agregando la extensión de nombre de archivo “.crypt”.

“El ransomware usaría el algoritmo de cifrado de clave pública NTRUEncrypt, dirigido a archivos de registro (.log), archivos ejecutables (.exe), archivos de biblioteca dinámica (.dll), archivos de intercambio (.vswp), discos virtuales (. vmdk), instantáneas (.vmsn) y archivos de memoria de máquina virtual (.vmem), entre otros”,

Según el CSIRT, el malware utilizado en este ataque también tenía funciones para robar credenciales de navegadores web, enumerar dispositivos extraíbles para el cifrado y evadir la detección antivirus mediante tiempos de espera de ejecución.

En la típica forma de doble extorsión, los intrusos ofrecieron al CSIRT de Chile un canal de comunicación para negociar el pago de un rescate que evitaría la filtración de los archivos y desbloquearía los datos cifrados.

El atacante fijó un plazo de tres días y amenazó con vender los datos robados a otros ciberdelincuentes en la dark web.

El anuncio del CSIRT de Chile no nombra al grupo de ransomware responsable del ataque, ni proporciona detalles suficientes que permitan identificar el malware.

La extensión adjunta a los archivos cifrados no ofrece ninguna pista porque ha sido utilizada por múltiples actores de amenazas.

Si bien la poca información que proporcionó el CSIRT de Chile sobre el comportamiento del malware apunta al ransomware ‘RedAlert’ (también conocido como “N13V”), una operación lanzada en julio de 2022, los detalles técnicos sugieren lo contrario.

El ransomware RedAlert usó la extensión “.crypt” en los ataques, se dirige tanto a los servidores de Windows como a las máquinas Linux VMWare ESXi, es capaz de forzar la detención de todas las máquinas virtuales en ejecución antes del cifrado y utiliza el algoritmo de cifrado de clave pública NTRUEncrypt.

Sin embargo, los indicadores de compromiso (IoC) en el anuncio del CSIRT de Chile están asociados con Conti o arrojan un resultado no concluyente cuando se alimentan a sistemas de análisis automatizados.

El analista de amenazas chileno Germán Fernández le dijo a BleepingComputer que la cepa parece ser completamente nueva y que los investigadores con los que habló no pudieron asociar el malware con familias conocidas.

Fernández también comentó que la nota de rescate no se generó durante la infección, un detalle que BleepingComputer puede confirmar. El investigador dijo que la nota se entregó antes de implementar el malware de bloqueo de archivos.

.png)

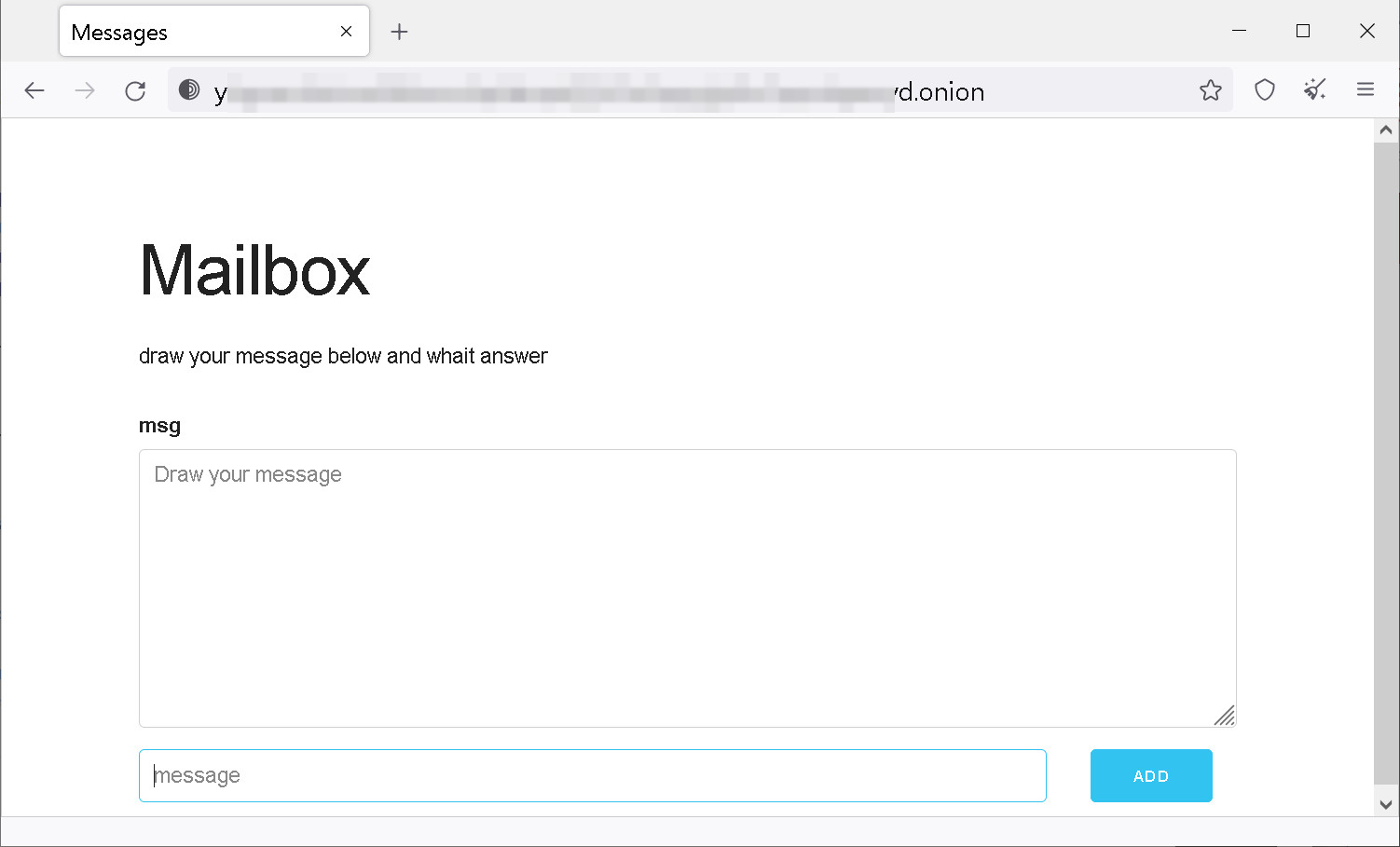

Todas las notas de rescate que se han visto al analizar esta variedad de ransomware incluyen un enlace a un sitio web único en la red Tor junto con una contraseña para iniciar sesión.

Todavía no existe un sitio de fuga de datos para este ransomware. El sitio Tor es para mostrar un cuadro de mensaje donde las víctimas pueden contactar a los piratas informáticos.

Acceder al canal de comunicación anterior requiere una contraseña, que se incluye en la nota de rescate.

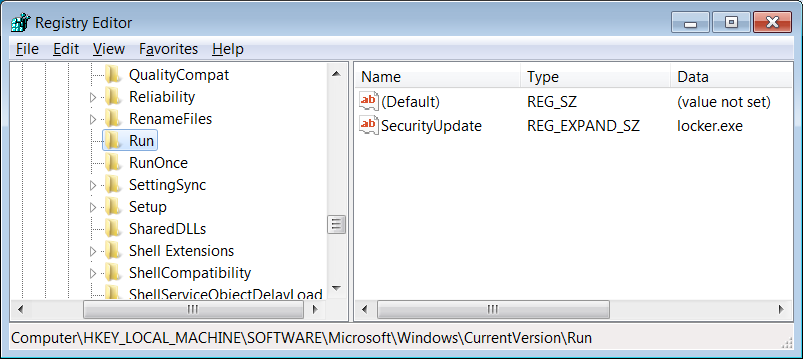

El malware se configura para iniciarse al iniciar sesión en Windows y usa el nombre SecurityUpdate al inicio.

La organización de ciberseguridad de Chile recomienda a todas las entidades estatales, así como a las grandes organizaciones privadas del país, aplicar las siguientes medidas:

- Use una herramienta antivirus y de firewall configurada correctamente

- Actualice los activos de VMware y Microsoft

- Mantenga copias de seguridad de los datos más importantes

- Verifique la configuración de los filtros antispam y capacite a los empleados para reconocer el correo electrónico malicioso

- Implementar la segmentación de la red y aplicar el principio de privilegio mínimo

- Manténgase informado sobre nuevas vulnerabilidades que necesitan parches o mitigación inmediatos

Chile CSIRT ha proporcionado un conjunto de indicadores de compromiso para los archivos utilizados en el ataque que los defensores pueden usar para proteger sus organizaciones.