¿Por qué es tan significativo?

Por sus siglas (Remote Access Trojan) fue publicado en 2019 en GitHub por un usuario. Está escrito en C# y ofrece funciones típicas de un RAT: registro de teclas, captura de pantalla, robo de credenciales, control remoto, entre otras.

Una de las características importantes es que es open source, esto a logrado que varios usuarios puedan modificarlo o hacerle variaciones al código.

¿Cómo se propaga y que técnicas usan?

Originalmente se envía por medio de phishing que pueden llegar a descargar archivos ZIP o ISO que contienen código malicioso.

También utilizan cargadore 3LOSH crypter que descargan el payload, con compresión GZIP e inyección en procesos legítimos como aspnet_compiler.exe para evadir detección.

Variantes importantes de AsyncRAT

DcRat (también conocido como DCRat o DarkCrystal RAT)

Características principales:

- Escrita en .NET y de código cerrado (no disponible públicamente, pero vendida en foros).

- Usa MessagePack para serialización de datos.

- Interfaz modular: permite cargar plugins a demanda (micrófono, cámara, keylogger, capturador de pantalla, etc.).

VenomRAT

Características principales:

- Muy similar a AsyncRAT pero con múltiples mejoras en stealth y control.

- Permite control total del sistema infectado:

- Acceso a escritorio remoto.

- Control de webcam y micrófono.

- Captura en tiempo real del portapapeles.

NonEuclid RAT

Características principales:

- Enfocada en ser liviana pero modular y con capacidades creativas.

- Integra plugins únicos como:

Screamer.dll: Muestra imágenes terroríficas y reproduce sonidos para asustar a usuarios.

Clipper.dll: Roba direcciones de criptomonedas al interceptar el portapapeles.

WormUsb.dll: Propaga el malware por medio de unidades USB.

AutoSend.dll: Reenvía archivos robados por correo automáticamente.

¿Por qué es importante prestarle atención?

Cualquier persona que no posea conocimiento o experiencia podría llegar a modificar o descargar AsyncRAT para poder crear su propio malware.

Como pueden llegar hacer una evasión sofisticada se hace difícil el poder detectar el problema con antivirus tradicionales.

Como existen muchas variaciones del mismo código puede llegar hacer un poco complicado defenderse ya que todos poseen capacidades diversas.

Dato importante

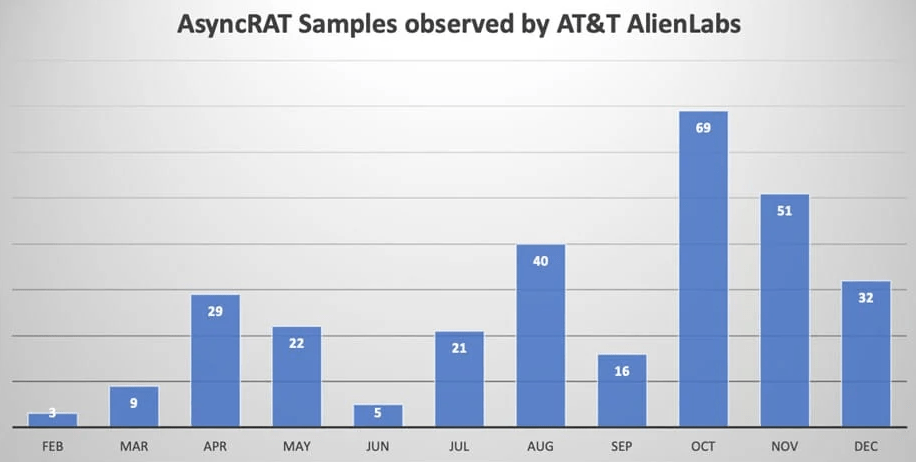

Según estadísticas más del 60% de los análisis recientes de RATs detectan variantes derivadas directa o indirectamente de AsyncRAT. Algunas campañas han afectado redes corporativas completas, comprometiendo incluso servidores de producción.

Recomendaciones

- Vigilar procesos sospechosos (mshta, aspnet_compiler.exe) y conexiones inusuales a servidores C&C.

- Detectar modificaciones a AMSI/ETW.

- Usar sandboxing y extracción de configuración (e.g. salts, certificados, plugins usados).

- Reforzar monitoreo de foros como GitHub para nuevas variantes en circulación.

- Enfatizar la precaución con correos sospechosos, incluso con adjuntos ZIP protegidos que incluyen contraseñas.