Los sectores financieros y de seguros en Europa han sido blanco del gusano Raspberry Robin, ya que el malware continúa evolucionando sus capacidades posteriores a la explotación mientras permanece bajo el radar.

“Lo que es único sobre el malware es que está muy ofuscado y es muy complejo de desmontar estáticamente”, dijo Security Joes en un nuevo informe publicado el lunes.

Las intrusiones, observadas contra organizaciones de habla hispana y portuguesa, son notables por recopilar más datos de la máquina de las víctimas de lo que se había documentado anteriormente, y el malware ahora exhibe técnicas sofisticadas para resistir el análisis.

Raspberry Robin, también llamado gusano de QNAP, está siendo utilizado por varios actores de amenazas como un medio para afianzarse en las redes objetivo. Propagado a través de unidades USB infectadas y otros métodos, el marco se ha utilizado recientemente en ataques dirigidos a los sectores de telecomunicaciones y gobierno.

Microsoft está rastreando a los operadores de Raspberry Robin bajo el apodo DEV-0856.

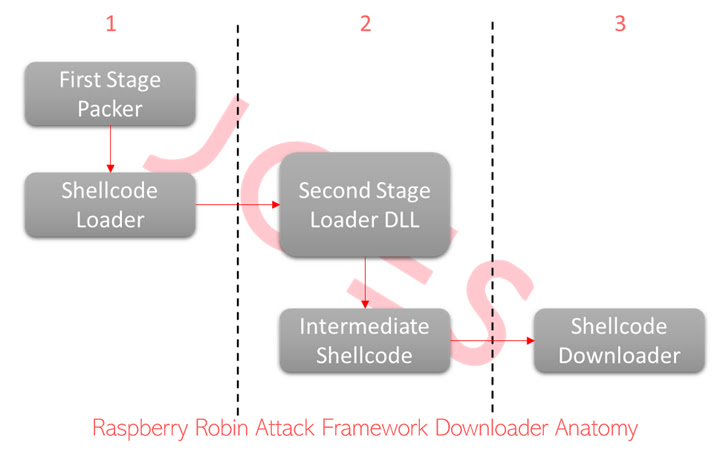

La investigación forense de Security Joes sobre uno de esos ataques ha revelado el uso de un archivo 7-Zip, que se descarga del navegador de la víctima a través de la ingeniería social y contiene un archivo de instalación MSI diseñado para soltar múltiples módulos.

En otro caso, se dice que un archivo ZIP ha sido descargado por la víctima a través de un anuncio fraudulento alojado en un dominio que se sabe que distribuye adware.

El archivo de almacenamiento, almacenado en un servidor de Discord, contiene código JavaScript codificado que, al ejecutarse, deja caer un descargador que está protegido con numerosas capas de ofuscación y cifrado para evadir la detección.

El descargador de shellcode está diseñado principalmente para obtener ejecutables adicionales, pero también ha visto actualizaciones significativas que le permiten perfilar a sus víctimas para entregar cargas útiles apropiadas, en algunos casos incluso recurriendo a una forma de engaño al servir malware falso.

Esto implica recopilar el identificador único universal (UUID) del host, el nombre del procesador, los dispositivos de visualización conectados y el número de minutos que han transcurrido desde el inicio del sistema, junto con la información de nombre de host y nombre de usuario recopilada por versiones anteriores del malware.

Los datos de reconocimiento se cifran utilizando una clave codificada y se transmiten a un servidor de comando y control (C2), que responde con un binario de Windows que luego se ejecuta en la máquina.

“No solo descubrimos una versión del malware que es varias veces más compleja, sino que también descubrimos que la baliza C2, que solía tener una URL con un nombre de usuario y un nombre de host de texto plano, ahora tiene una carga útil cifrada RC4 robusta”, dijo el investigador de amenazas Felipe Duarte.