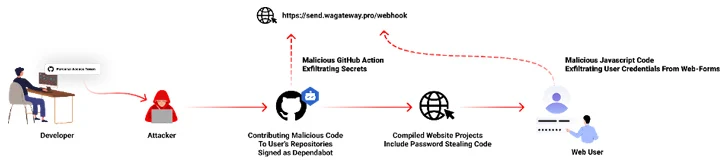

Se ha observado una nueva campaña engañosa secuestrando cuentas de GitHub y realizar committing de código malicioso disfrazado de contribuciones de Dependabot con el objetivo de robar contraseñas de los desarrolladores.

“El código malicioso filtra los secretos definidos del proyecto GitHub a un servidor C2 malicioso y modifica cualquier archivo javascript existente en el proyecto atacado con un código de malware de robo de contraseñas de formulario web que afecta a cualquier usuario final que envíe su contraseña en un formulario web”, dijo Checkmarx en un informe técnico.

El malware también está diseñado para capturar secretos y variables de GitHub en un servidor remoto mediante una acción de GitHub.

La firma de seguridad de la cadena de suministro de software dijo que observó los compromisos atípicos con cientos de repositorios públicos y privados de GitHub entre el 8 y el 11 de julio de 2023.

Se ha sabido que a las víctimas les robaron sus tokens de acceso personal de GitHub y los actores de amenazas los usaron para hacer confirmaciones de código falsificadas en los repositorios de los usuarios haciéndose pasar por Dependabot.

Dependabot está diseñado para alertar a los usuarios de vulnerabilidades de seguridad en las dependencias de un proyecto mediante la generación automática de solicitudes de extracción para mantenerlos actualizados.

“Los atacantes accedieron a las cuentas utilizando PATs (Personal Access Token) comprometidos, muy probablemente exfiltrados silenciosamente del entorno de desarrollo de la víctima”, dijo la compañía. La mayoría de los usuarios comprometidos se encuentran en Indonesia.

Sin embargo, el método exacto por el cual este robo puede haber tenido lugar actualmente no está claro, aunque se sospecha que puede haber involucrado un paquete deshonesto instalado inadvertidamente por los desarrolladores.

El desarrollo destaca los continuos intentos por parte de los actores de amenazas para envenenar los ecosistemas de código abierto y facilitar los compromisos de la cadena de suministro.

Esto se evidencia en una nueva campaña de exfiltración de datos dirigida tanto a npm como a PyPI que utiliza hasta 39 paquetes falsificados para recopilar información confidencial de la máquina y transmitir los detalles a un servidor remoto.

Los módulos, publicados durante varios días entre el 12 y el 24 de septiembre de 2023, demuestran un aumento progresivo en la complejidad, el alcance y las técnicas de ofuscación, dijo Phylum.

La compañía israelí también está rastreando lo que caracterizó como una gran campaña de typosquat dirigida a npm, en la que se utilizan 125 paquetes disfrazados de angular y react para enviar información de la máquina a un canal remoto de Discord.

Sin embargo, la actividad parece ser parte de un “proyecto de investigación”, y el autor afirma que se hace para “averiguar si alguno de los programas de recompensas de errores en los que estoy participando se ve afectado por uno de los paquetes para que yo pueda ser el primero en notificarles y proteger su infraestructura”.

“Esto viola la Política de Uso Aceptable de npm, y este tipo de campañas ejercen presión sobre las personas encargadas de mantener limpios estos ecosistemas”, advirtió Phylum.