Los piratas informáticos han estado explotando una vulnerabilidad ahora parcheada en VMware Workspace ONE Access en campañas para instalar varios ransomware y mineros de criptomonedas, dijo un investigador de la firma de seguridad Fortinet.

CVE-2022-22954 es una vulnerabilidad de ejecución remota de código en VMware Workspace ONE Access que tiene una clasificación de gravedad de 9,8 de 10 posibles. VMware reveló y parchó la vulnerabilidad el 6 de abril. En 48 horas, los piratas informáticos aplicaron ingeniería inversa a la actualización y desarrolló un exploit funcional que luego usaron para comprometer los servidores que aún tenían que instalar la solución. El acceso a VMware Workspace ONE ayuda a los administradores a configurar un conjunto de aplicaciones que los empleados necesitan en sus entornos de trabajo.

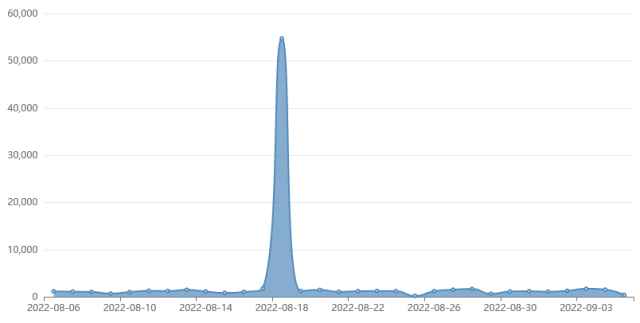

En agosto, los investigadores de Fortiguard Labs observaron un aumento repentino en los intentos de explotación y un cambio importante en las tácticas. Mientras que antes de que los piratas informáticos instalaran cargas útiles que recogieran contraseñas y recopilaran otros datos, la nueva oleada trajo algo más, específicamente, ransomware conocido como RAR1ransom, un minero de criptomonedas conocido como GuardMiner, y Mirai, software que acorrala dispositivos Linux en una botnet masiva para usar en Ataques distribuidos de denegación de servicio.

“Aunque la vulnerabilidad crítica CVE-2022-22954 ya se parchó en abril, todavía hay varias campañas de malware que intentan explotarla”, escribió Cara Lin, investigadora de Fortiguard Labs . Los atacantes, agregó, lo estaban usando para inyectar una carga útil y lograr la ejecución remota de código en los servidores que ejecutan el producto.

La muestra de Mirai que Lin vio instalar se descargó de http[:]//107[.]189[.]8[.]21/pedalcheta/cutie[.]x86_64 y se basó en un servidor de comando y control en “cnc [.]buenos paquetes[.]cc. Además de entregar tráfico basura usado en DDoSes, la muestra también intentó infectar otros dispositivos al adivinar la contraseña administrativa que usaron. Después de decodificar cadenas en el código, Lin encontró la siguiente lista de credenciales que usó el malware:

| hikvision | 1234 | win1dows | S2fGqNFs |

| root | tsgoingon | newsheen | 12345 |

| default | solokey | neworange88888888 | guest |

| bin | user | neworang | system |

| 059AnkJ | telnetadmin | tlJwpbo6 | iwkb |

| 141388 | 123456 | 20150602 | 00000000 |

| adaptec | 20080826 | vstarcam2015 | v2mprt |

| Administrator | 1001chin | vhd1206 | support |

| NULL | xc3511 | QwestM0dem | 7ujMko0admin |

| bbsd-client | vizxv | fidel123 | dvr2580222 |

| par0t | hg2x0 | samsung | t0talc0ntr0l4! |

| cablecom | hunt5759 | epicrouter | zlxx |

| pointofsale | nflection | admin@mimifi | xmhdipc |

| icatch99 | password | daemon | netopia |

| 3com | DOCSIS_APP | hagpolm1 | klv123 |

| OxhlwSG8 |

En lo que parece ser una campaña separada, los atacantes también explotaron CVE-2022-22954 para descargar una carga útil de 67[.]205[.]145[.]142. La carga útil incluía siete archivos:

- phpupdate.exe: software de minería Xmrig Monero

- config.json: archivo de configuración para pools de minería

- networkmanager.exe: ejecutable utilizado para escanear y propagar infecciones

- phpguard.exe: ejecutable utilizado para que el minero guardián Xmrig siga funcionando

- init.ps1: archivo de script en sí mismo para mantener la persistencia mediante la creación de tareas programadas

- clean.bat: archivo de secuencia de comandos para eliminar otros criptomineros en el host comprometido

- cifrar.exe: ransomware RAR1

En el caso de que RAR1ransom nunca se haya instalado antes, la carga útil ejecutaría primero el archivo ejecutable encrypt.exe. El archivo coloca el archivo ejecutable legítimo de compresión de datos WinRAR en una carpeta temporal de Windows. Luego, el ransomware usa WinRAR para comprimir los datos del usuario en archivos protegidos con contraseña.

La carga útil luego iniciaría el ataque GuardMiner. GuardMiner es un troyano de minería multiplataforma para la moneda Monero. Ha estado activo desde 2020.

Los ataques subrayan la importancia de instalar actualizaciones de seguridad de manera oportuna. Cualquiera que aún no haya instalado el parche del 6 de abril de VMware debe hacerlo de inmediato.

Puede actualizar desde aquí: https://kb.vmware.com/s/article/88099