El gigante petrolero y gas, Shell Global, ha confirmado ser victima de la ultima oleada de ataques conducida por Cl0p con relación a un fallo en MOVEit, el cual, según Shell, afecto varios de sus sistemas. Todo indica que el grupo malicioso Cl0p habria publicado la información recaudada, en foros de la DeepWeb.

MOVEit Transfer es una plataforma de transferencia de archivos gestionada o MFT, que permite a las empresas la transferencia de archivos de manera segura, entre empresas y clientes, haciendo uso de cargas basados en los protocolos SFTP, SCP HTTP. Progress MOVEit Transfer se ofrece como una solución local gestionada por el cliente y una plataforma SaaS en la nube gestionada por el desarrollador.

El pasado 27 de mayo de 2023, mediante la explotación de una vulnerabilidad Zero-day, ahora rastreada como CVE-2023-34362; los actores maliciosos de Cl0p ransomware pudieron soltar webshells especialmente diseñados en los servidores, permitiendo así, recuperar una lista de archivos almacenados en el servidor comprometido, descargar archivos y robar las credenciales de los contenedores Azure Blob Storage configurados.

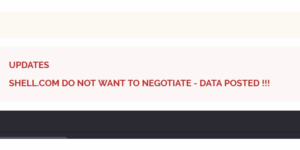

Recientemente se el grupo malicioso ha indicado que Shell US forma parte de su listado de víctimas y que estos, al no mostrarse cooperativos, ahora deberán atenerse a la publicación de la información recopilada en el ataque conducido por Cl0p ransomware.

Por su parte, la portavoz de Shell US, Anna Arata, comentó: “Somos conscientes de un incidente de seguridad cibernética que ha afectado a una herramienta de terceros de Progress llamada MOVEit Transfer, que es utilizada por un pequeño número de empleados y clientes de Shell.” Y añadió: “No hay evidencia de impacto en los sistemas informáticos centrales de Shell”. La portavoz también hizo mención de que sus equipos de TI están trabajando para comprender y gestionar cualquier riesgo y tomar las medidas adecuadas.

El grupo de actores maliciosos quienes tienen nexos con el gobierno ruso ha reclamado la responsabilidad del ataque al gigante energético, el jueves 15 de junio de 2023, y este viernes el grupo ha publicado, a través de su sitio de filtraciones que “Shell.com no quiere negociar – ¡¡¡información publicada!!!”, lo que convertiría a Shell en la primera víctima de Cl0p que potencialmente, ve publicada su información, al negarse a pagar el rescate.

Recientemente el grupo de actores maliciosos ha indicado haber vulnerado hasta ahora más de 200 compañías a nivel mundial, como parte de la oleada de ataques que aprovechan la vulnerabilidad en MOVEit, la cual dio inicio la semana pasada.

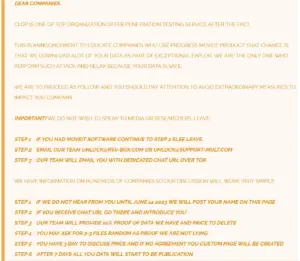

En una carta enviada a sus víctimas, Cl0p -que supuestamente ha explotado el fallo de día cero MOVEit mediante la inyección de bases de datos SQL- amenazaba con revelar los nombres de sus víctimas si no pagaban una cantidad de rescate no revelada antes del 14 de junio. Al mismo tiempo, el grupo malicioso amenazó con empezar a filtrar datos robados pertenecientes a esas víctimas, sin embargo, hasta el jueves 15 de junio no parecía haberse publicado ningún dato en el sitio de filtraciones de Cl0p.

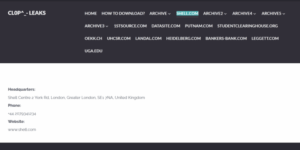

Se pudo observar el nombre de otras compañías, en el sitio de filtraciones donde figuraba Shell Group, sin embargo, a este punto, no resulta claro si esto son también victimas de la campaña de ataques que utilizan la vulnerabilidad en MOVEit.

En respuesta a la información que cierto medio de comunicación hubiera brindado. Cl0p ransomware mencionaba a través de su página de filtración: “Recibimos muchos correos electrónicos sobre datos del gobierno, no tenemos ningún dato del gobierno y cualquier cosa que resida directamente en transferencia de archivos expuesta y mal protegida no encriptada, seguimos lo educado y borramos todo. Todos los medios de comunicación que hablan de esto están haciendo lo que siempre hacen. La verdad en una gran mentira. también queremos recordar a todas las empresas que si ponen datos en internet donde los datos no están protegidos, no nos culpen a nosotros por el servicio de pruebas de penetración. Solo tenemos motivaciones financieras y no nos importa nada la política”.

El 31 de mayo, un reporte de Rapid7 revelaba que existen aproximadamente 2,500 dispositivos de MOVEit Transfer, públicamente accesibles, en internet, de estos dispositivos, se puede observar que una porción significativa localizada en los Estados Unidos.

La lista de clientes de Progress incluye “cientos de miles de empresas, entre ellas 1.700 compañías de software y 3,5 millones de desarrolladores”, según el perfil de LinkedIn de la empresa.

Además, la empresa de marketing estadounidense Enlyft tiene una lista de más de 24.000 empresas que utilizan el software de Progress, la mayoría de ellas ubicadas en Estados Unidos y pertenecientes al sector de las TI.

Se desconoce cuántos clientes de Progress pueden estar utilizando el sistema MOVEit Transfer.

Los expertos en seguridad afirman que, aunque una empresa no haya utilizado la plataforma de transferencia de archivos, es posible que un tercero de confianza, como un proveedor o socio, sí lo haya hecho, lo que agrava el impacto de los ataques.

En la mayoría de los casos relacionados a sistemas vulnerados por ataques de ransomware, las recomendaciones son el evitar el pago de cualquier tipo de rescate o extorsión, esto con la finalidad de que la víctima no se convierta en un objetivo recurrente a este tipo de ataques.

La lista sigue creciendo

El grupo de actores maliciosos Cl0p ransomware, recientemente ha enumerado más victimas en su sitio de filtraciones, añadiendo así, una creciente lista de organizaciones víctimas relacionadas a la campaña de hackeo de MOVEit.

El pasado miércoles 14 de junio, el grupo revelo el primer grupo de victimas asociadas a esta campaña, pudiéndose enumerar 12 en total. Esta lista se ha ido actualizando constantemente y muy probablemente siga en crecimiento. Es de notar que la gran mayoría de las victimas afectadas en esta campaña se encuentran ubicadas en suelo estadounidense, mientras que, en menor medida, se han observados víctimas de Suiza, Canadá, Bélgica y Alemania.

Los sectores afectados por el hackeo de MOVEit varían, siendo el manufacturero el más destacado entre las víctimas, seguido del tecnológico y el sanitario. Sin embargo, a medida que la situación se desarrolle y se conozcan más víctimas, se espera que la lista de sectores objetivo evolucione.

Entre las nuevas víctimas figuran entidades notables como el Departamento de Energía de Estados Unidos y el Departamento de Educación de Minnesota, entre otras.

Estas organizaciones abarcan varios sectores, con una presencia predominante en los servicios financieros, seguidos de la sanidad, la industria farmacéutica y la tecnología. La lista de organizaciones víctimas se ha publicado en el sitio de filtración de datos de la web oscura de Cl0p, >CLOP^-LEAKS.

Las víctimas del hackeo de MOVEit Transfer se enfrentan ahora a la ingente tarea de recuperarse de este ciberataque, que puede tener graves consecuencias, como pérdidas económicas, daños a la reputación y posibles implicaciones legales.

Medidas rigurosas

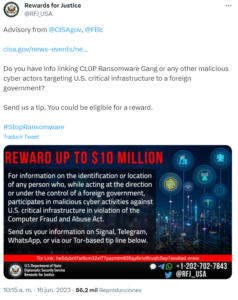

Por su parte el programa de Recompensas por la Justicia del Departamento de Estado de EE.UU. anunció ayer una recompensa de hasta 10 millones de dólares por información que vincule los ataques del ransomware Clop con un gobierno extranjero. Esto debido a las organizaciones y agencias federales de EE.UU afectadas durante esta campaña.

Según comunicado a través de la cuenta oficial de Twitter de “Rewards for Justice” hacia saber que: “¿Tienes información que vincule a CL0P Ransomware Gang o a cualquier otro ciberagente malicioso que tenga como objetivo infraestructuras críticas de EE.UU. con un gobierno extranjero? Envíanos una pista. Podrías optar a una recompensa”, tuiteó la cuenta de Twitter de Rewards for Justice.

Entre las victimas conocidas, hasta ahora, de la campaña de MOVEit, se pueden mencionar las siguientes:

- Departamento de Energía de EE.UU.

- Departamento de Educación de Minnesota

- Ofcom, regulador de las telecomunicaciones en el Reino Unido

- Autoridad sanitaria de la provincia canadiense de Nueva Escocia

- British Airways

- BBC

- Cadena de farmacias Boots

- Universidad Johns Hopkins

- Sistema sanitario Johns Hopkins

- Banco Tesco

- Seguros de vida Delaware

- Aer Lingus

- 1st Source

- First National Bankers Bank

- Inversiones Putnam

- Landal GreenParks

- Shell, el gigante energético británico

- Datasite

- Centro Nacional de Información Estudiantil

- Recursos para estudiantes de United Healthcare

- Leggett & Platt

- ÖKK

- Sistema Universitario de Georgia (USG)

- Heidelberg

- Gobierno de Nueva Escocia

- Ernst and Young

- Gobierno del Estado de Illinois

- Gobierno del Estado de Minnesota

- Gobierno del Estado de Missouri

- Zellis

- Universidad Técnica de Hennepin

- Distrito escolar de Perham

- Departamento de Innovación y Tecnología de Illinois (DoIT)

Tras el parche inicial, la empresa descubrió fallos de programación similares y emitió un segundo parche. Esto se hizo de forma proactiva para evitar una posible explotación por parte de los piratas informáticos. Se examinó a fondo el código del software y se corrigieron errores adicionales para mejorar la seguridad.

A pesar de estos esfuerzos, un tercero reveló públicamente hace poco una nueva vulnerabilidad de inyección SQL, lo que llevó a Progress Software a desactivar temporalmente el tráfico HTTP y HTTPS para MOVEit Cloud. Se aconseja a los clientes que desactiven inmediatamente el tráfico HTTP y HTTPS para proteger sus entornos hasta que se finalice el parche.

Para solucionar la situación, Progress Software ha proporcionado instrucciones a los clientes. Recomiendan modificar las reglas del firewall para denegar el tráfico HTTP y HTTPS a MOVEit Transfer en los puertos 80 y 443. Este paso es crucial para evitar que se sigan explotando las vulnerabilidades.

Durante este periodo, algunas funcionalidades se verán afectadas, como la imposibilidad de iniciar sesión en la interfaz de usuario web de MOVEit Transfer, el no funcionamiento de las tareas de automatización de MOVEit y la desactivación de las API REST, Java y .NET. Sin embargo, los protocolos SFTP y FTP/s seguirán funcionando como de costumbre.

recomendaciones

- Deshabilitar todo trafico HTTP y HTTPS dirigido a los entornos de MOVEit Transfer. Mediante la modificación de reglas de firewall para denegar el trafico en los puertos 80 y 443 hasta que se apliquen los parches pertinentes.

- Eliminar cualquier archivo y cuenta de usuario no autorizada.

- Eliminar cualquier instancia de human2.aspx o bien, cualquier archivo con el prefijo “human2” y archivos de scripts .cmdline.

- Realizar búsqueda, en el servidor de MOVEit Transfer, de cualquier archivo nuevo, creado en el directorio C:MOVEitTransferwwwroot.

- Realizar búsqueda, en el servidor MOVEit Transfer, de cualquier archivo APP_WEB_[random].dll creado en el directorio C:WindowsMicrosoft. NETFramework64[version]Temporary ASP .NET Filesroot[random][random] directory. Se deberá detener IIS, para posteriormente borrar los archivos encontrados y nuevamente iniciar IIS.