En un informe reciente, investigadores de seguridad de revelaron que el grupo de amenazas UAC-0050 ha intensificado su actividad, utilizando tácticas de phishing más avanzadas para distribuir el infame malware Remcos RAT. Este grupo, conocido por dirigirse principalmente a entidades ucranianas y polacas, ha demostrado una adaptabilidad excepcional al integrar métodos de comunicación entre procesos para evadir las defensas de seguridad.

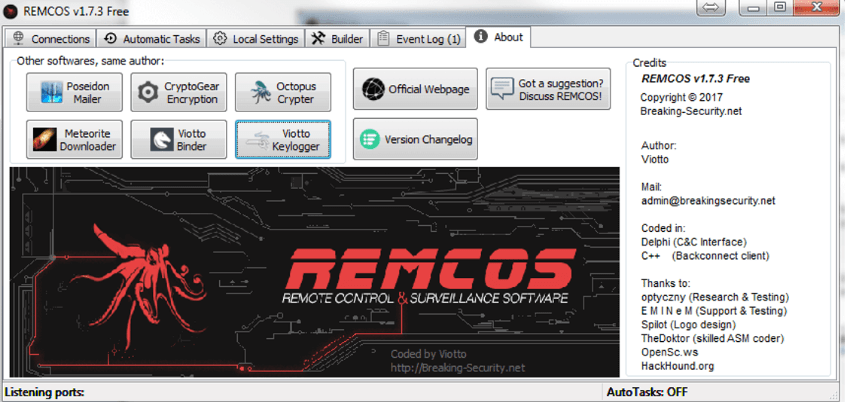

El Remcos RAT ha sido el “arma preferida” del grupo, un malware reconocido por sus capacidades de vigilancia y control remoto, Lo que distingue esta campaña reciente es el empleo de una técnica de tubería para la comunicación entre procesos, marcando un salto significativo en la sofisticación de las estrategias del grupo.

Desde su actividad registrada en 2020, UAC-0050 ha utilizado campañas de ingeniería social a través de phishing, haciéndose pasar por organizaciones legítimas para engañar a los destinatarios y lograr que abran archivos adjuntos maliciosos.

El último informe se basa en el descubrimiento de un archivo LNK el 21 de diciembre de 2023.

Aunque el vector de acceso inicial sigue siendo desconocido, se sospecha que implicó correos electrónicos de phishing dirigidos al personal militar ucraniano, anunciando falsos roles de consultoría con las fuerzas de Defensa de Israel (FDI).

El archivo LNK recopila información sobre los productos antivirus en el sistema de destino, ejecutando una aplicación HTML desde un servidor remoto. Esto establece el camino para un script de PowerShell que descarga archivos adicionales, incluidos “Word_update.exe” y “ofer.docz”, desde el dominio new-twch-saccy.com.

La ejecución de “Word_update-exe” establece la persistencia en el sistema facilita la descarga y ejecución de malware Remcos RAT (versión 4.9.2 Pro). Este último es capaz de recopilar datos del sistema, cookies e información de inicio de sesión de navegadores web como Internet Explorer, Mozilla Firefox y Google Chrome.

Lo más destacado de esta campaña es el uso de tuberías sin nombre dentro del sistema operativo Windows, proporcionado un canal encubierto para la transferencia de datos. Esta táctica permite al grupo evadir eficazmente la detención por parte de las soluciones de EndPoint Detection and Response (EDR) y los sistemas antivirus.

Aunque el uso de tuberías no es completamente nuevo, la implementación por parte del grupo UAC-0050 marca un avance significativo en la sofisticación de sus estrategias, lo que destaca la necesidad continua vigilancia y protección contra las amenazas cibernéticas en constante evolución.

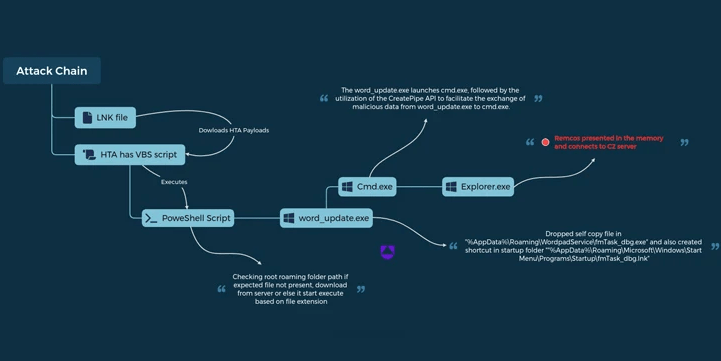

A continuación, se detalla paso a paso cómo se ejecuta el proceso de infección para finalmente desplegar el troyano de espionaje Remcos RAT:

- Paso 1: Archivo LNK

Se inicia con un archivo .lnk, que es un acceso directo utilizado para descargar recursos adicionales y puede ejecutar scripts maliciosos. - Paso 2: Descarga del archivo HTA

El archivo LNK descarga un archivo HTA, que es un formato que contiene scripts HTML y es ejecutado por mshta.exe de Microsoft. - Paso 3: Script VBS en el HTA

Dentro del archivo HTA hay un script VBS que se activa al ejecutar el HTA. Este script es responsable de realizar acciones específicas y puede automatizar tareas. - Paso 4: Ejecución de script de PowerShell

El script VBS ejecuta un script de PowerShell, una herramienta de administración y automatización que puede ser usada para fines legítimos o maliciosos. - Paso 5: Descarga del malware ‘word_update[.]exe’

El script de PowerShell intenta descargar el malware ‘word_update[.]exe’ desde un servidor remoto, que es la parte principal del ataque. - Paso 6: Ejecución de ‘word_update[.]exe’

Una vez descargado, se ejecuta ‘word_update[.]exe’, que realiza acciones según la programación del atacante. - Paso 7: Ejecución de cmd.exe y creación de tubería

‘word_update[.]exe’ ejecuta cmd.exe y establece una tubería para la comunicación entre procesos, usada para intercambiar datos. - Paso 8: Inicio de explorer[.]exe con RemcosRAT

La tubería permite la comunicación de datos maliciosos, lo que inicia explorer.exe con el RemcosRAT operando en su memoria.