Recientemente se ha descubierto una campaña que atenta contra servidores SSH de Linux gestionados de manera inadecuada. La campaña pretende instalar el bot DDoS de Tsunami en las maquinas comprometidas. En el ataque también se pudo observar la instalación de otros distintos tipos de malware.

SSH es un protocolo de comunicación de red, encriptado, para acceder a maquinas remotas, soporta Tunneling, reenvío de puertos TCP, transferencia de archivos, entre muchas otras funciones. Este servicio es, por lo regular, utilizado por administradores para gestionar dispositivos Linux de manera remota, para desde aquí poder ejecutar comandos, cambiar configuraciones, actualizar software.

Una gestión pobre en la seguridad de estos servidores puede volverlos blancos deseables para actores maliciosos que podrían aprovechar estas falencias y realizar ataques como fuerza bruta, lo que permite al atacante probar distintas combinaciones de nombres de usuarios y contraseñas hasta que estas sean las utilizadas en los sistemas a donde el ataque es dirigido.

Recientemente el equipo de AhnLab ha descubierto una campaña que se ajusta a un ataque de fuerza bruta, arriba descrito, esta campaña busca vulnerar los servidores Linux para posteriormente lanzar ataques de denegación de servicios distribuidos y minar la cripto moneda “Monero”.

Primeramente, los actores maliciosos hacen una búsqueda de servidores SSH de Linux que posean una gestión pobre de seguridad, como lo son credenciales de cuentas muy simples, permitiendo que el atacante lance un ataque de fuerza bruta o un ataque de diccionario hasta dar con las credenciales necesarias para acceder a este sistema. En el ataque inicial se pudo observar el uso de las siguientes credenciales.

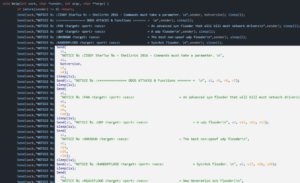

Una vez el atacante se establece en el dispositivo comprometido, ejecuta el comando que se muestra a continuación, lo que le permite buscar y ejecutar una basta colección de malware vía script de Bash. Abonado a esto, también se ejecutan tareas preliminares para la toma de control del sistema infectado, lo que incluye la instalación de una cuenta backdoor en SSH.

El atacante puede, posteriormente entrar a los dispositivos infectados mediante la generación de claves publicas y privadas, y registrarlas en el servidor deseado. Entre el malware que los actores maliciosos instalan en los equipos comprometidos se encuentran botnets de DDoS, limpiadores de registro, minadores de cripto-monedas y herramientas de escalación de privilegios.

Entre los malware de botnets se pudo observar, en primera instancia ShellBot, el cual es un bot DDoS basado en Pearl, el cual hace uso del protocolo IRC para la comunicación, permite el escaneo de puertos, el ataque de inundación de UDP, TCP y HTTP e inclusive puede establecer un Shell reverso.

El otro malware que se identificó fue Tsunami, el cual también hace uso del protocolo IRC para la comunicación. Este malware también es conocido como Kaiten y es ampliamente utilizado por actores maliciosos ya que se su código fuente se encuentra disponible al público, sin embargo, regularmente los actores maliciosos hacen pequeñas modificaciones al código fuente para agregar mas capacidades. La variante de Tsunami utilizada en este ataque ha sido denominada Ziggy.

Esta variante posee la cualidad de de Ziggy es la capacidad de persistencia entre reinicios, lo que logra al escribirse a sí mismo en “/etc/rc.local” y la utilización de nombres de procesos típicos del sistema para mantenerse oculto. Desde este punto, Tsunami (Ziggy) se conecta al servidor IRC, se une a un canal y espera por comandos del actor malicioso.

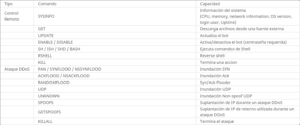

Abonado a los comandos básicos IRC, Tsunami admite otros varios comandos de ataque DDoS, también provee capacidades para controlar los sistemas infectados como la colección de información del sistema, ejecución de comandos, actualizarse a sí mismo, Shell reverso, entre otros.

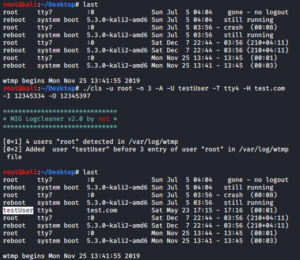

Entre los malware que se instalan posterior al ataque de fuerza bruta, se encuentran “Log Cleaner” como MIG Logcleaner v2 y Shadow Log Cleaner, los cuales son una herramienta que habilita la eliminación o modificación de registros específicos en estos archivos de registro. Se cree que el propósito de instalar este malware es obstaculizar cualquier análisis futuro.

El malware de escalación de privilegios descargado al inicio se trata de un archivo de formato ejecutable y enlazable o ELF denominado “ping6”, por sus siglas en inglés. La estructura del malware es simple, mediante los funciones setuid() y setgid() se establece el ID del usuario y el ID del grupo como cuenta root luego de ejecutarse el Shell.

Finalmente, entre los malware se encontró XMRig coin miner, lo que permite apropiarse de los recursos computacionales del servidor para la tarea especifica de minar la criptomoneda “Monero” en un pool especifico (monerohash[.]com:80)

La gestión pobre de los servidores de Linux resultan ser un objetivo regular de los actores de amenazas, al aprovecharse de nombres de usuario y contraseñas pobres. Por lo que se recomienda una fuerte política de contraseñas especialmente dirigida a aquellos usuarios con privilegios de administrador. La utilización de programas de seguridad como firewalls para los servidores de cara al público.

Indicadores de Compromiso

| Indicador | Descripción |

| C2 | ircx.us[.]to:20 : ShellBot |

| C2 | ircx.us[.]to:53 : Tsunami |

| C2 | ircx.us[.]to:6667 : ShellBot |

| C2 | ircxx.us[.]to:53 : Tsunami |

| dirección de descarga | ddoser[.]org/key: Downloader Bash script |

| dirección de descarga | ddoser[.]org/a : Tsunami |

| dirección de descarga | ddoser[.]org/logo : ShellBot |

| dirección de descarga | ddoser[.]o]rg/siwen/bot / ShellBot DDoS Bot |

| dirección de descarga | ddoser[.]org/top : Compressed XMRig CoinMiner file |

| dirección de descarga | ddoser[.]org/siwen/cls : MIG Logcleaner v2.0 |

| dirección de descarga | ddoser[.]org/siwen/clean : 0x333shadow Log Cleaner |

| dirección de descarga | ddoser[.]org/siwen/ping6 : Privilege escalation malware |

| MD5 | 6187ec1eee4b0fb381dd27f30dd352c9 : Downloader Bash script (key) |

| MD5 | 822b6f619e642cc76881ae90fb1f8e8e : Tsunami (a) |

| MD5 | c5142b41947f5d1853785020d9350de4 : ShellBot (bot) |

| MD5 | 2cd8157ba0171ca5d8b50499f4440d96 : ShellBot (logo) |

| MD5 | 32eb33cdfa763b012cd8bcad97d560f0 : MIG Logcleaner v2.0 (cls) |

| MD5 | 98b8cd5ccd6f7177007976aeb675ec38 : 0x333shadow Log Cleaner (clean) |

| MD5 | e2f08f163d81f79c1f94bd34b22d3191 : Privilege Escalation Malware (ping6) |

| MD5 | 725ac5754b123923490c79191fdf4f76 : Bash launcher (go) |

| MD5 | ad04aab3e732ce5220db0b0fc9bc8a19 : Bash launcher (televizor) |

| MD5 | 421ffee8a223210b2c8f2384ee6a88b4 : Bash launcher (telecomanda) |

| MD5 | 0014403121eeaebaeede796e4b6e5dbe : XMRig CoinMiner (cnrig) |

| MD5 | 125951260a0cb473ce9b7acc406e83e1 : XMRig configuration file (config.json) |