El ransomware VanHelsing ha emergido como una sofisticada amenaza capaz de comprometer diversos sistemas operativos y entornos virtualizados. Su rápido crecimiento y el uso de tácticas avanzadas han alertado a los expertos en seguridad, quienes destacan su gran potencial destructivo. Con su modelo de distribución Ransomware-as-a-Service (RaaS), VanHelsing ha facilitado su expansión, permitiendo que ciberdelincuentes de diferentes niveles técnicos lo utilicen para llevar a cabo ataques dirigidos.

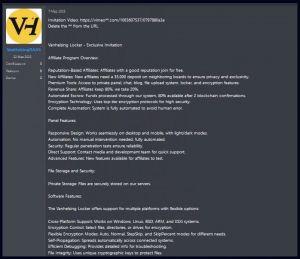

Modelo RaaS en VanHelsing Ransomware

A diferencia de otros servicios de RaaS, VanHelsing presenta un enfoque exclusivo en su reclutamiento y reparto de ingresos:

- Acceso selectivo: Solo los afiliados con credenciales establecidas en la comunidad del cibercrimen pueden acceder gratuitamente al programa. Los nuevos reclutas deben pagar un depósito de $5,000 para obtener acceso.

- Distribución de ganancias: Los operadores del ransomware toman el 20% de cada pago de rescate, mientras que el 80% va a los afiliados que ejecutan los ataques. Los pagos se procesan mediante criptomonedas y requieren dos confirmaciones en la cadena de bloques para garantizar su seguridad.

- Interfaz accesible: Los ciberdelincuentes cuentan con un panel de control intuitivo, accesible desde dispositivos móviles y de escritorio, lo que facilita la gestión de ataques desde cualquier lugar.

- Doble extorsión: VanHelsing no solo cifra archivos, sino que roba información confidencial previamente, aumentando la presión sobre las víctimas para que paguen el rescate.

- Restricciones geográficas: Este ransomware evita atacar sistemas ubicados en países de la Comunidad de Estados Independientes (CEI).

Sistemas objetivo

VanHelsing destaca por su capacidad multiplataforma, lo que lo convierte en una amenaza más difícil de contener. Sus principales objetivos incluyen:

VanHelsing puede afectar múltiples plataformas, lo que lo hace difícil de contener:

- Windows: Principal objetivo, con herramientas para cifrado completo.

- Linux y BSD: Compatible para atacar servidores.

- Arquitectura ARM: Infecta dispositivos IoT y sistemas basados en ARM.

- VMware ESXi: Ataca infraestructuras virtualizadas, comprometido varias máquinas virtuales a la vez.

Su capacidad para personalizar los ataques y propagar el malware dentro de una red la convierte en una amenaza globalmente peligrosa.

Capacidades técnicas

VanHelsing utiliza diversas tácticas para maximizar su efectividad:

- Cifrado potente: Usa Curve25519 y ChaCha20, lo que hace casi imposible recuperar los archivos sin la clave.

- Optimización de cifrado: Para archivos grandes, cifra solo el 30% inicial, lo que hace que los archivos sean inutilizables sin sobrecargar el proceso.

- Modo silencioso: Cifra y cambia el nombre de archivos en fases separadas para evitar ser detectado.

- Eliminación de copias de seguridad: Borra las instantáneas de volumen de Windows, dificultando la restauración de datos.

- Propagación en red: Se expande mediante servidores SMB, infectando múltiples dispositivos en una red corporativa.

- Configuración flexible: Ofrece argumentos de línea de comandos para personalizar los ataques.

Tácticas para evitar detección

VanHelsing emplea varias técnicas para evadir la detección:

- Evasión de antivirus: Utiliza obfuscación avanzada para eludir los programas antivirus.

- Desactivación de firewalls: Desactiva temporalmente los firewalls para facilitar la propagación del malware.

- Infección a través de archivos comprimidos: Se propaga mediante archivos comprimidos (ZIP, RAR), haciendo más difícil la detección por los usuarios.

Recomendaciones contra VanHelsing

- Copias de seguridad periódicas y fuera de línea: Realizar copias de seguridad cifradas y almacenarlas fuera de línea es esencial. Estas copias deben probarse regularmente para garantizar que se puedan restaurar en caso de un ataque.

- Segmentación de la red: Limitar la propagación del ransomware dividiendo la red en zonas controladas ayuda a contener el ataque y proteger sistemas adicionales.

- Autenticación multifactor (MFA): Requerir MFA para accesos remotos y cuentas administrativas añade una capa extra de protección, dificultando el acceso no autorizado.

- Filtrado avanzado de correo electrónico: Implementar herramientas de filtrado de correo electrónico ayuda a bloquear los intentos de phishing y malware que sirven como puerta de entrada.

- Protección de endpoints y EDR: Utilizar soluciones avanzadas de protección y respuesta ante amenazas (EDR) permite identificar y mitigar ataques en tiempo real, detectando comportamientos sospechosos como cifrado masivo de archivos.

- Capacitación en seguridad para empleados: Educar a los empleados para que reconozcan intentos de phishing y otras amenazas de ingeniería social es vital para evitar que se ejecuten ataques.

- Supervisión avanzada de la red y los sistemas: Implementar monitoreo continuo permite detectar actividades sospechosas de inmediato y generar alertas en tiempo real para una respuesta rápida.

INDICADORES DE COMPROMISO