En un revelador informe de ciberseguridad, Se ha identificado una nueva variante de secuestro de órdenes de búsqueda de bibliotecas de enlaces dinámicos (DLL) que logra eludir las protecciones de seguridad en sistemas que ejecutan Microsoft Windows 10 y Windows 11. Esta técnica permite a los actores de amenazas ejecutar código malicioso sin la necesidad de privilegios elevados.

La táctica se basa en aprovechar ejecutables comúnmente ubicados en la carpeta confiable WinSxS (Windows side-by-side) mediante la clásica técnica de secuestro de órdenes de búsqueda de DLL. Este enfoque permite a los atacantes eludir mecanismos de seguridad al manipular el orden de búsqueda utilizado para cargar archivos DLL, facilitando así la ejecución de cargas maliciosas con fines de evasión de defensa, persistencia y escalada de privilegios.

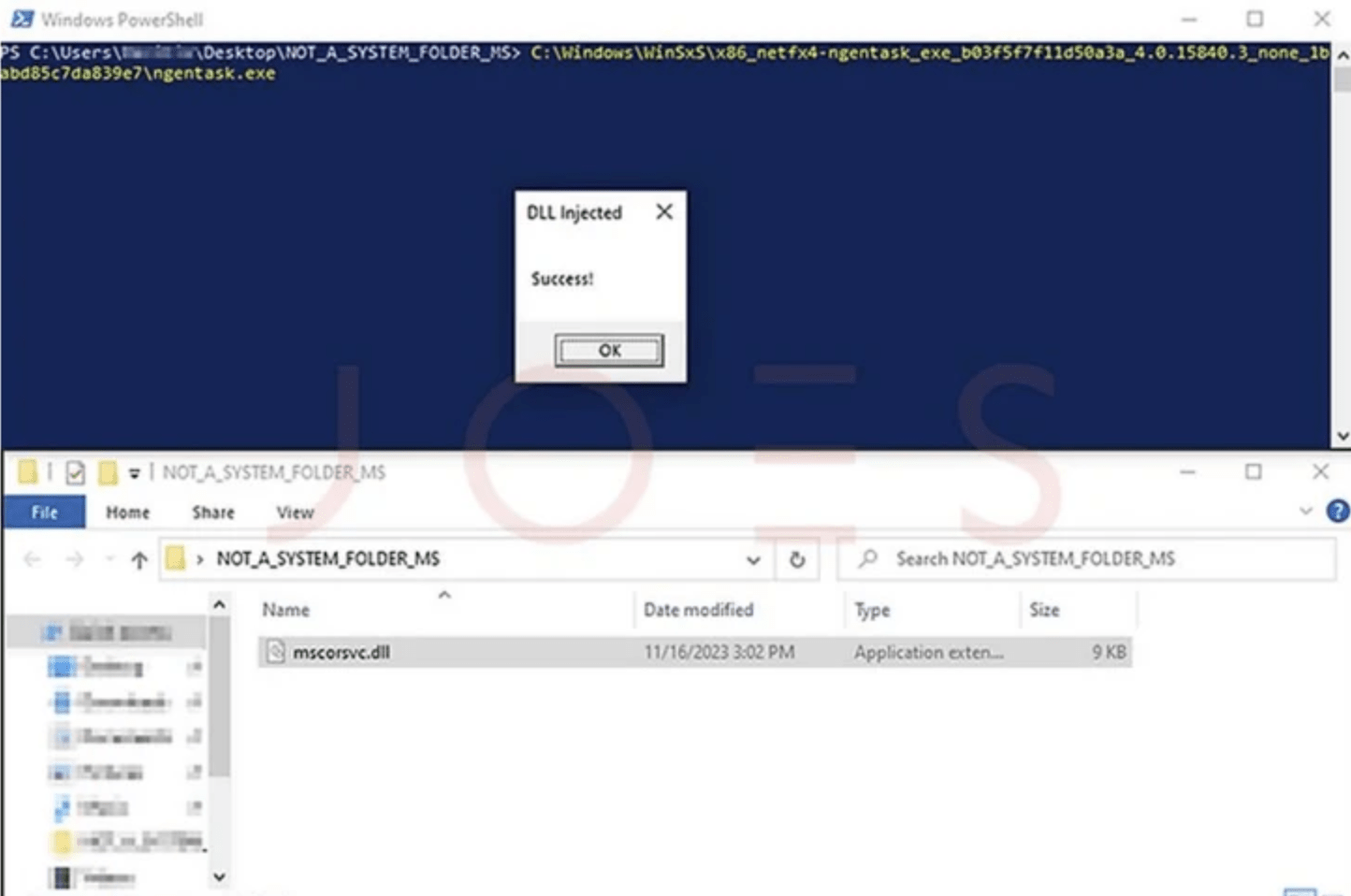

En lugar de dirigirse a las ubicaciones estándar, los actores de amenazas mueven archivos binarios legítimos del sistema a directorios no estándar, incluyendo archivos DLL maliciosos con nombres similares. Al explotar aplicaciones que no especifican la ruta completa de las bibliotecas, los atacantes logran que el sistema cargue el DLL malicioso en lugar del legítimo.

Lo innovador de este enfoque es que se centra en archivos ubicados en la carpeta de confianza “C:WindowsWinSxS”, esencial para la personalización y actualización del sistema operativo. Se ha destacado la posibilidad de encontrar archivos binarios vulnerables en esta carpeta, como ngentask.exe y aspnet_wp.exe, combinándolos con el secuestro de órdenes de búsqueda de DLL para lograr la ejecución del código.

Ido Naor, experto en ciberseguridad, comentó sobre este descubrimiento, señalando que representa un método más sutil y sigiloso en comparación con las técnicas tradicionales de secuestro de órdenes de búsqueda de DLL.

Se advierte sobre la posibilidad de que haya archivos binarios adicionales en la carpeta WinSxS susceptibles a este tipo de secuestro, instando a las organizaciones a tomar precauciones adecuadas. Recomiendan examinar las relaciones padre-hijo entre procesos, enfocándose en los binarios de confianza, y supervisar de cerca las actividades de los binarios en la carpeta WinSxS, incluyendo comunicaciones de red y operaciones de archivo.

Este último desarrollo destaca la importancia de estar al tanto de las amenazas emergentes y adoptar medidas proactivas para proteger la seguridad de los sistemas Windows 10 y 11.