Los cibercriminales están explotando activamente una vulnerabilidad crítica en Veeam Backup & Replication para desplegar los ransomwares Akira y Fog, según revela un informe reciente de Sophos. Esta vulnerabilidad, identificada como CVE-2024-40711, fue corregida en septiembre de 2024 con la actualización de la versión 12.2 de Veeam.

CVE-2024-40711: Una Puerta Abierta para los Ataques

Calificada con un 9.8 en la escala CVSS, esta vulnerabilidad permite la ejecución remota de código sin autenticación, lo que la convierte en un objetivo atractivo para los actores maliciosos. El investigador de seguridad Florian Hauser, de la empresa CODE WHITE, descubrió y reportó la falla.

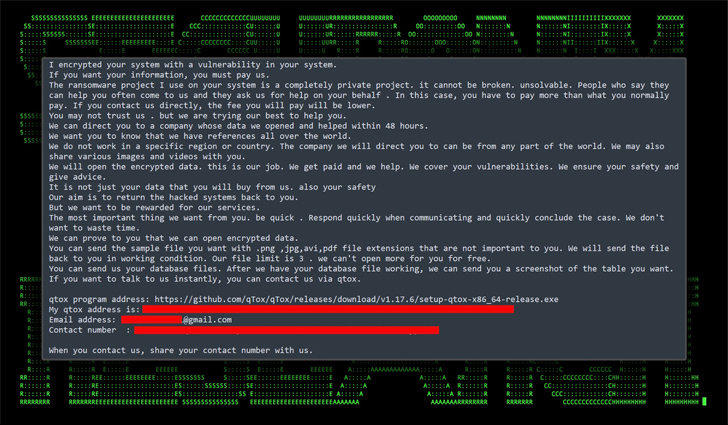

Los ataques observados en las últimas semanas han utilizado credenciales de VPN comprometidas y versiones de software no soportadas para acceder a las organizaciones. Una vez dentro, los atacantes crean una cuenta local, denominada “point”, con privilegios de administrador, utilizando la URI /trigger en el puerto 8000 para explotar el servicio Veeam.Backup.MountService.exe.

Akira y Fog: Los Nuevos Protagonistas del Ransomware

En uno de los casos más graves, el ransomware Fog fue desplegado en un servidor Hyper-V sin protección, mientras que los datos fueron exfiltrados utilizando la herramienta rclone. Aunque en otros ataques el despliegue de ransomware fue fallido, la naturaleza crítica de la vulnerabilidad ha llevado a que el NHS England emita una advertencia sobre los riesgos de las aplicaciones de respaldo y recuperación ante desastres, que son objetivos prioritarios para los grupos de amenazas.

La Evolución del Ransomware: Nuevas Variantes y Grupos Emergentes

El panorama de amenazas también se complica con la aparición de Lynx, una variante del ransomware INC, que ha estado activa desde julio de 2024. Palo Alto Networks Unit 42 ha rastreado a Lynx, que ha atacado a organizaciones de sectores como retail, servicios financieros y arquitectura, tanto en EE.UU. como en el Reino Unido.

Lynx, al igual que Fog y Akira, se aprovecha de vulnerabilidades en software empresarial para ejecutar sus ataques. La venta del código fuente de INC en el mercado subterráneo ha facilitado la creación de esta nueva amenaza, que comparte una parte significativa del código con su predecesor.

Trinity y Otras Amenazas en el Sector Salud

El Departamento de Salud y Servicios Humanos de EE.UU. (HHS) también ha alertado sobre el ransomware Trinity, que ya ha afectado a entidades de salud en el país. Trinity utiliza una estrategia de doble extorsión y es un derivado de los ransomwares 2023Lock y Venus.

Finalmente, los investigadores de Talos han detectado la actividad del ransomware BabyLockerKZ, una variante de MedusaLocker, que ha estado afectando principalmente a países de la Unión Europea y Sudamérica desde octubre de 2022.

Recomendaciones para las Empresas

Dado el crecimiento constante de amenazas como Akira, Fog, Lynx y Trinity, es crucial que las empresas:

- Actualicen sus sistemas de respaldo y recuperación a las versiones más recientes, especialmente Veeam.

- Implementen autenticación multifactor en sus servicios de VPN y otras puertas de acceso.

- Monitoricen y aseguren sus entornos de servidores y almacenamiento en la nube.

Las vulnerabilidades explotadas por los cibercriminales siguen siendo uno de los vectores de ataque más peligrosos, por lo que es esencial adoptar una postura proactiva en la protección de la infraestructura crítica.