Una vulnerabilidad en el protocolo de localización de servicios (SLP) podría convertirse en un arma la cual permitiría a los atacantes lanzar ataques de denegación de servicios (DoS) y denegación de servicios distribuidos (DDoS), masivos, contra sus objetivos.

Investigaciones demuestran que la vulnerabilidad, identificada como CVE-2023-29552 podría ser explotado por atacantes para lanzar ataques masivos amplificados de denegación de servicios (DoS) con un factor de más de 2,200 veces mayor, convirtiéndolo potencialmente en uno de los ataques de amplificación más grandes jamás registrados.

- CVE-2023-29552: Vulnerabilidad en el protocolo de localización de servicios (SLP) el cual podría conducir a ataques de denegación de servicios (DoS) enviando una cantidad masiva de tráfico de red a la víctima vía ataques de amplificación. Puntuación CVSS: 8.6.

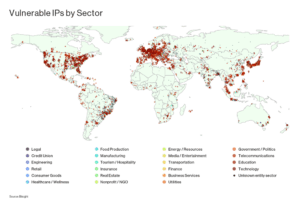

Investigaciones de inicios de febrero de 2023 reportan la identificación de mas de 2,000 organizaciones a nivel global y más de 54,000 instancias de SLP, incluyendo VMware ESXi Hypervisor, Konica Minolta printers, Planex Routers, Módulo de gestión integrada de IBM (IMM), SMCIPMI, entre otros, los cuales los actores maliciosos podrían aprovechar para lanzar ataques DoS contra organizaciones desprevenidas de todo el mundo.

Protocolo de localización de servicios (SLP)

SLP es un protocolo que provee una configuración dinámica de mecanismos para aplicaciones en redes de área local (LAN). El protocolo SLP permite a los sistemas en una red encontrarse mutuamente y así comunicarse entre ellos. Esto se realiza mediante el uso de un directorio de servicios disponibles el cual puede incluir impresoras, archivos de servidores, entre otros recursos de la red.

El protocolo SLP funciona haciendo que un sistema se registre en un agente de directorio, quien seguidamente vuelve los servicios del sistema disponibles para otros sistemas dentro de la red. Los deamons (programas que corren procesos en segundo plano) que proporcionan SLP están vinculados al puerto por defecto 427, tanto UDP como TCP.

Si bien no se pretendía que el protocolo SLP estuviera disponible para el público en internet, se ha encontrado en una variedad de instancias conectadas al internet. Un escaneo reciente en todo internet reveló a más de 54,000 instancias de habla SLP en línea, pertenecientes a organizaciones de numerosos sectores y geografías.

Un ataque de este tipo puede producir un factor de amplificación arriba de 2,200, lo que resultaría en un ataque de denegación de servicios (DoS) de gran escala. Se espera que la prevalencia de los ataques DDoS basados en SLP aumente significativamente en las próximas semanas, a medida que los actores de amenazas experimenten con el nuevo vector de amplificación DDoS.

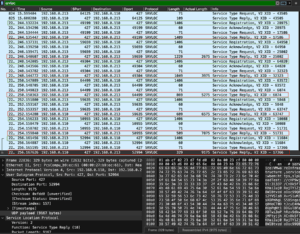

Ataque reflexivo de amplificación DoS aprovechando CVE-2023-29552

El ataque se podría dividir en cuatro pasos básicos:

- Paso 1: El atacante encuentra un servidor SLP en el puerto UDP 427.

- Paso 2: El atacante registra servicios hasta que SLP deniega mas entradas.

- Paso 3: El atacante falsifica una petición a ese servicio con la IP de la víctima como origen.

- Paso 4: El atacante repite la acción del paso 3 tanto como el ataque este en proceso.

La fase de configuración del ataque sólo tiene que ocurrir una vez para llenar el búfer de respuesta del servidor. El atacante puede manipular tanto el contenido como el tamaño de la respuesta del servidor registrando nuevos servicios arbitrarios. Durante el ataque, como se muestra en la imagen anterior, la interacción entre el atacante (en verde) y el servidor (en rojo) parecería un bucle de registro de servicios hasta que el búfer del servidor esté lleno, seguido de peticiones falsas arbitrarias.

Recomendaciones

- VMware recomienda actualizar a una versión compatible que no sea vulnerable a la vulnerabilidad CVE-2023-29552.

- Deshabilitar puerto SLP en los sistemas directamente conectados a la internet, o bien, de manera alternativa, filtrar el tráfico en puerto UDP y TCP 427.

- Los administradores de ESXi deben asegurarse de que sus hosts ESXi no son accesibles a través de redes no confiables