Recientemente VMware ha lanzado parches para la vulnerabilidad Zero-day utilizada por actores maliciosos patrocinados por el gobierno chino para el robo de información de maquinas virtuales de Linux y Windows mediante backdoor.

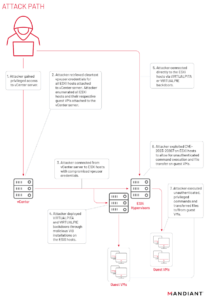

Investigaciones recientes, conducidas por Mandiant, han descubierto que el grupo de actores maliciosos rastreados como UNC3886 ha estado abusando de una vulnerabilidad Zero-day, rastreada como CVE-2023-20867 la cual permitiría evadir herramientas de autenticación de VMware, con la finalidad de soltar los backdoor VirtualPita y VirtualPie en máquinas virtuales huesped de hosts ESXi comprometidos y escalar privilegios a root.

CVE-2023-20867

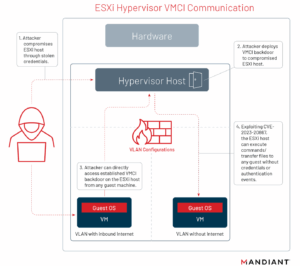

La vulnerabilidad Zero-day, ahora rastreada como CVE-2023-20867 permite a un atacante ejecutar operaciones de Guest en máquinas virtuales huesped, desde un host ESXi comprometido, sin necesidad de autenticación de la máquina virtual huesped, apuntando al mecanismo de verificación de autenticación. Abonado a esto, la explotación de la vulnerabilidad permite evadir acciones de inicio de sesión tradicionales llevados a cabo en el host ESXi o en la máquina virtual huésped. Mientras tanto, cualquier VM huésped al que el atacante intente acceder a través de esta vulnerabilidad que no tenga vmtools instalados dará como resultado un intento de inicio de sesión fallido.

Para una explotación exitosa de esta vulnerabilidad, el atacante necesita dos requerimientos, primero, el atacante deberá tener acceso a cuentas privilegiadas como Root o vpxuser en el host ESXi. Y segundo, la máquina huesped objetivo debe tener instalada software de herramientas de VMware.

Credenciales vpxuser

Cuenta de servicios privilegiada que se crea en un host ESXi automáticamente en la primera conexión a un servidor vCenter, el cual utiliza este servicio para acciones administrativas como mover maquinas virtuales (VMs) entre distintos hosts ESXi y modificar la configuración de ejecución de las VMs.

Este servicio es utilizado por los actores maliciosos para liberar paquetes de instalación de vSphere maliciosa (VIBs), los cuales contienen los backdoor Virtualpita o Virtualpie. Según se pudo observar, los scripts de instalación recuperados utilizados para liberar los VIB a los host ESXi realizan las siguientes acciones:

- Guardan el estado actual de del firewall y la hora del sistema.

- Deshabilita el firewall.

- Establece el nivel de aceptación VIB en PartnerSupported.

- Recupera la hora de instalación de VIB desde el archivo /var/db/esximg/vibs/esx-base-*.xml

- Ajusta el reloj del sistema a la hora de instalación de la VIB recuperada.

- Instala los VIBs maliciosos con el comando esxcli software vib install -f –no-sig-check.

- Rehabilita el firewall.

- Reestablece la hora del sistema a la fecha y hora actuales.

Los atacantes hacen uso de CVE-2023-20867 para ejecutar comandos y transferir archivos desde, y hacia máquinas virtuales huésped desde un host ESXi comprometido, sin la necesidad de credenciales de huesped. La utilización de CVE-2023-20867 permite a los atacantes no generar eventos de registro de autenticación en la VM huésped, cuando los comandos son ejecutados desde el host EXSi.

Como se hizo mención previamente, se requiere que la maquina huésped objetivo tenga instalada herramientas de VMware (vmtools) para interactuar con la maquina virtual provista mediante el host ESXi. Las operaciones de huésped de Vmtools son una funcionalidad de la API vSphere, lo que permite una amplia gama de interacciones host-to-host. Sin embargo, para ejecutar estas operaciones, un administrador necesitaría autenticar la maquina huésped a través de uno de los métodos de autenticación siguientes:

- Nombre-Contraseña

- SAMLToken

- SSPI

- Autenticación de sesión con ticket

Sin embargo, no se encontró ninguna evidencia de eventos de autenticación (Windows 4624) esto, mediante el uso de CVE-2023-20867 por parte de los actores maliciosos, cuya explotación exitosa permitió a los atacantes evadir la autenticación con máquinas virtuales huésped en los host ESXi, para ejecutar operaciones de invitado y desde ese punto, no generar ningún registro de evento de autenticación.

El exploit permite realizar con éxito operaciones no autenticadas en huéspedes Windows, Linux y PhotonOS (vCenter). Este exploit cambia el “userCredentialType” a tipo 3 (Root) el cual no realiza ningún chequeo de autenticación antes de realizar la operación huésped.

Se pudo observar la utilización de scripts de Python adicionales, lo que permitió a los atacantes, la realización de acciones a través de las maquinas virtuales invitadas, de los host ESXi comprometidos.

Una tercera cepa de malware (VirtualGate) se detectó durante la investigación, esta cepa actuaba como un dropper de sólo memoria que desofuscaba las cargas útiles DLL de segunda etapa en las máquinas virtuales secuestradas.

Este canal de comunicación abierta entre huésped y host, donde cualquiera de las partes puede actuar como cliente o servidor ha permitido que un nuevo medio de persistencia, recuperar acceso a un host ESXi donde se haya instalado un backdoor, siempre que se despliegue el backdoor y el atacante obtenga acceso inicial a cualquier maquina huésped.

Esto resulta de gran utilidad para los atacantes ya que pues les permiten llevar a cabo distintas acciones maliciosas como:

- Evadir la segmentación de red la cual generalmente es necesaria para acceder al host ESXi.

- Eludir la mayoría de las revisiones de seguridad de puertos de escucha abiertos y comportamientos extraños de NetFlow.

- Recuperar acceso al host ESXi solo mediante el acceso a cualquier maquina virtual

- A través de CVE-2023-20867, una vez el atacante recupera el acceso a host ESXi, pueden realizar cualquier acción no autenticada con las cuentas con mayores privilegios, ejecutándose bajo ese host ESXi

- Si un vCenter existe como una máquina virtual debajo del host ESXi, el atacante puede proceder a recolectar todas las credenciales vpxuser conectadas para todos los hosts ESXi conectados al vCenter y continuar pivotando lateralmente a través del entorno.