Recientemente se han observado vulnerabilidades en instalador de Windows para el software de monitoreo y gestión remota, Atera. Mediante dicha vulnerabilidad, un atacante podría actuar como un “trampolín” y así conducir ataques de escalación de privilegios.

Las vulnerabilidades en cuestión fueron observadas por el equipo de Mandiant, y han sido rastreadas como CVE-2023-26077 y CVE-2023-26078, los problemas se han solucionado en las versiones 1.8.3.7 y 1.8.4.9 las cuales fueron publicadas por la empresa el 17 de abril y el 26 de junio, respectivamente.

Los instaladores de software de Microsoft (MSI) son archivos de base de datos, los cuales contienen información e instrucciones para la instalación y desinstalación de software en el sistema operativo de Windows. Los MSI son utilizados por organizaciones por su formato estandarizado, el cual simplifica la gestión de instalaciones, mantenimiento, y remoción de software.

A su vez, los archivos MSI proveen cierta flexibilidad a los desarrolladores de software, a la hora de ejecutar código adicional durante la instalación, remoción, o reparación, mediante acciones personalizadas, lo que permite a los desarrolladores personalizar el proceso de instalación y llevar a cabo tareas específicas según se requieran.

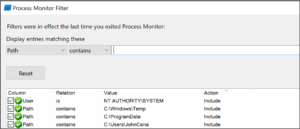

Durante reparaciones MSI, varias operaciones, como la creación o ejecución de archivos, pueden ser accionados desde un contexto NT AUTHORITYSYSTEM, incluso si estos fueron iniciados por un usuario estándar. Esto representa un riesgo de seguridad potencial si no es gestionado de una manera adecuada. En palabras del investigador Andrew Oliveau, “un ejemplo de esto sería, acciones personalizadas, mal configuras, ejecutándose como NT AUTHORITYSYSTEM puede ser explotada por actores maliciosos con la finalidad de ejecutar ataques de elevación de privilegios local.

La explotación exitosa de dicho fallo sentaría las bases para la ejecución de código arbitrario con privilegios elevados.

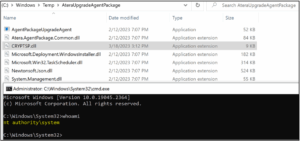

Según observaciones realizadas por mandiant, el instalador MSI del agente de Atera 1.8.3.6. Al momento de ejecutar la funcionalidad de reparación de MSI, se puede observar que el archivo AgentPackageUpgradeAgent.exe es ejecutado como NT AUTHORITYSYSTEM desde el folder con la ruta “C:WindowsTempAteraUpgradeAgentPackage”, el cual intenta cargar archivos DLL faltantes desde el mismo folder. Esto debido a usuarios estándar con permisos de escritura en C:WindowsTempAteraUpgradeAgentPackage, el cual contiene permisos heredados de C:WindowsTemp, la funcionalidad de reparación del instalador MSI es susceptible a ataques de escalación local de privilegios, que puede ser explotado mediante hijacking de DLL.

Para una explotación exitosa, se debe soltar el payload como uno de los DLL faltantes en C:WindowsTempAteraUpgradeAgentPackage, como es el caso de CRYPTSP.dll, y seguidamente ejecutar el MSI rapair para obtener un command prompt como NT AUTHORITYSYSTEM.

Por otra parte, se pudo observar la vulnerabilidad rastreada como CVE-2023-26078, que hace referencia a ejecución de comandos de sistema que inician la consola del host de Windows, (conhost.exe) como un proceso hijo. Este es responsable por albergar y gestionar las ventanas de consola en los sistemas operativos de Windows. Como resultado la apertura de una “ventana de comandos que, si se ejecuta con privilegios elevados, puede ser aprovechada por un atacante para realizar un ataque local de escalada de privilegios”.

Según lo resalta en el reporte, las acciones personalizadas, mal configuradas, pueden ser triviales para identificar y explotar, de este modo, representar un riesgo de seguridad significante para las organizaciones, además también se resaltaba el hecho de que, es esencial para los desarrolladores de software revisen las acciones personalizadas, a fondo, para prevenir que los atacantes secuestren las operaciones NT AUTHORITYSYSTEM activadas por las reparaciones MSI.