CyberArk ha desarrollado y publicado un nuevo descifrador de ransomware denominado “White Phoenix”. Esta herramienta permitiría a las víctimas de ransomware, recuperar parcialmente archivos cifrados por cepas de ransomware que utilicen cifrado intermitente.

El cifrado intermitente es una nueva tendencia que se ha visto recientemente en grupos de ransomware, que no es más que el cifrado parcial de archivos objetivo. Este sistema posee algunos defectos en su forma de proceder. De manera que, haciendo uso de estos defectos, en las circunstancias correctas, se podrían salvar aquella parte de los archivos que no fueron cifrados.

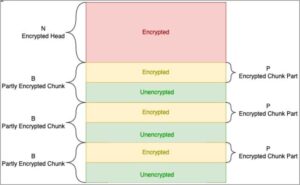

En el proceso de cifrado intermitente, el atacante se abstiene de cifrar todos los archivos y en su lugar solo cifra parte de estos, pudiendo ser estos archivos cifrados, bloques de un tamaño fijo o sólo el principio de los archivos seleccionados. Existen distintas razones por la cual un atacante utilizaría este tipo de cifrado, en lugar de un cifrado completo. Sin embargo, el motivo más importante sería el tiempo.

La velocidad del cifrado en un proceso de cifrado parcial es mayor, lo que requiere menos tiempo para cada archivo cifrado, esto permite al atacante afectar más archivos en un menor lapso. En contraste a un cifrado completo, si un ataque de ransomware fuera intervenido y detenido, la cantidad de archivos cifrados seguiría siendo tal, que el impacto del ataque muy probablemente terminaría afectando archivos críticos.

Entre las operaciones de ransomware que utilizan el cifrado intermitente podemos encontrar: Play, ESXiArgs, Qilin/Agenda, BianLian y BlackCat, también conocido como ALPHV. Siendo este último uno de los más activos y considerados por la mayoría en la comunidad de ciberseguridad como el más sofisticado en el mercado hoy en día.

Según CyberArk, la utilización de este tipo de cifrado introduce algunas debilidades al cifrado mismo por el hecho de dejar parte de los archivos originales sin cifrar. En el caso de BlackCat la mayoría de los modos de cifrado pueden, potencialmente, dejar una cantidad significante del contenido de los archivos sin afectar. Lo que permitiría, bajo las circunstancias correctas la recuperación aquella data que no haya sido cifrada.

El desarrollo de White Phoenix se produce luego de la experimentación con de archivos PDF parcialmente cifrados e intentar recuperar texto e imágenes de objetos de flujo. Se pudo observar que en estos archivos PDF existían varios objetos que permanecían sin ser afectados, lo que permite su extracción.

Según CiberArk, la recuperación de flujo de imágenes es tan simple como remover los filtros aplicados, caso contrario en la recuperación de texto, pues, en los casos más simples, el texto es dividido en trozos dentro del flujo. Para estos casos se requiere de la identificación de cada fragmento y concatenar el contenido de cada fragmente entre sí.

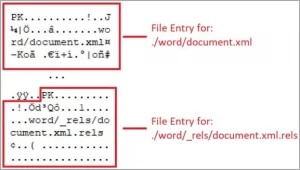

Seguido de la prueba en archivos PDF, se encontró posibilidades de restauración de otros formatos de archivos, incluyendo los formatos Word (docx, docm, dotx, dotm, odt), Excel (xlsx, xlsm, xltx, xltm, xlsb, xlam, ods) y PowerPoint (pptx, pptm, ptox, potm, ppsx, ppsm, odp).

El conocimiento de los diferentes formatos de archivo hace posible el recuperar la información de aquellos documentos que hayan sido cifrados de manera intermitente. En este contexto es que se desarrolla White Phoenix, un script de Python que automatiza este proceso de recuperación.

White Phoenix requiere de dos argumentos para ser ejecutado: la ruta al archivo y la ruta al folder donde se guardará el contenido recuperado, siempre y cuando el archivo sea compatible, lo cual se hace de forma automática.

Lista de ransomware compatibles

- BlackCat/ALPHV

- Play ransomware

- Qilin/Agenda

- BianLian

- DarkBit

Lista de archivos compatibles

- Formatos de Word: docx, docm, dotx, dotm, odt

- Formatos de Excel: xlsx, xlsm, xltx, xltm, xlsb, xlam, ods

- Formatos de PowerPoint: pptx, pptm, ptox, potm, ppsx, ppsm, odp

- Zip

Si bien, el descifrador no funcione para todos los archivos, resulta ser una herramienta de gran ayuda a la hora de que la víctima intente recuperar algo de información de archivos críticos. Por lo que CyberArk invita a probar la herramienta, y unirse los esfuerzos conjuntos de mejorarla y extender su compatibilidad a más archivos y cepas de ransomware.