Una versión actualizada de un troyano bancario de Android llamado Xenomorph ha puesto su mirada en más de 35 instituciones financieras en los EE.UU.

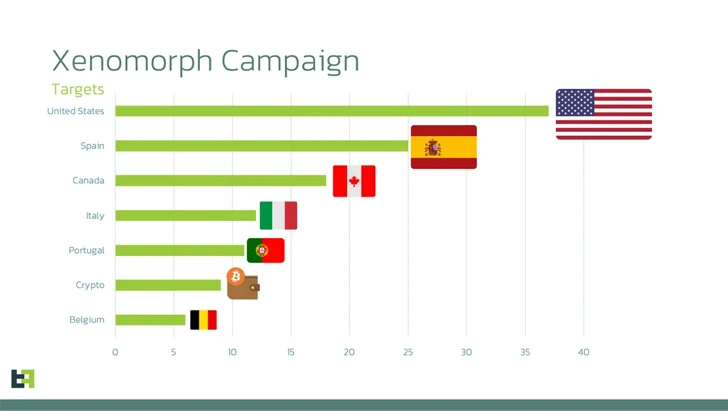

La campaña, según la firma de seguridad holandesa ThreatFabric, aprovecha las páginas web de phishing que están diseñadas para atraer a las víctimas a instalar aplicaciones maliciosas de Android que se dirigen a una lista más amplia de aplicaciones que sus predecesoras. Algunos de los otros países destacados seleccionados son España, Canadá, Italia y Bélgica.

“Esta nueva lista agrega docenas de nuevas superposiciones para instituciones de Estados Unidos, Portugal y múltiples billeteras criptográficas, siguiendo una tendencia que ha sido consistente entre todas las familias de malware bancario en el último año”, dijo la compañía en un análisis publicado el lunes.

Xenomorph es una variante de otro malware bancario llamado Alien que surgió por primera vez en 2022. Más tarde ese año, el malware financiero se propagó a través de un nuevo cuentagotas llamado BugDrop, que eludió las características de seguridad en Android 13.

Una iteración posterior detectada a principios de marzo vino equipada con características para realizar fraudes utilizando lo que se conoce como el Sistema de Transferencia Automática (ATS).

La función permite a sus operadores, llamados Hadoken Security, tomar completamente el control sobre el dispositivo abusando de los privilegios de accesibilidad de Android y transfiriendo fondos ilícitamente desde el dispositivo comprometido a una cuenta controlada por actores.

El malware también aprovecha los ataques superpuestos para robar información confidencial, como credenciales y números de tarjetas de crédito, mostrando pantallas de inicio de sesión falsas en la parte superior de las aplicaciones bancarias específicas. Las superposiciones se recuperan de un servidor remoto en forma de una lista de direcciones URL.

En otras palabras, el marco ATS permite extraer automáticamente credenciales, acceder a la información del saldo de la cuenta, iniciar transacciones, obtener tokens MFA de aplicaciones de autenticación y realizar transferencias de fondos, todo sin la necesidad de ninguna intervención humana.

“Los actores han puesto mucho esfuerzo en módulos que admiten dispositivos Samsung y Xiaomi”, dijeron los investigadores. “Esto tiene sentido, teniendo en cuenta que estos dos combinados representan aproximadamente el 50% de toda la cuota de mercado de Android”.

Algunas de las nuevas capacidades agregadas a las últimas versiones de Xenomorph incluyen una función “antisuspensión” que evita que la pantalla del teléfono se apague creando una notificación push activa, una opción para simular un simple toque en una coordenada de pantalla específica y hacerse pasar por otra aplicación usando una función de “imitación”.

Como una forma de evitar la detección durante largos períodos de tiempo, el malware oculta su icono del iniciador de la pantalla de inicio durante la instalación. El abuso de los servicios de accesibilidad le permite además otorgarse todos los permisos que necesita para ejecutarse sin obstáculos en un dispositivo comprometido.

Las versiones anteriores del troyano bancario se han disfrazado de aplicaciones y utilidades legítimas en Google Play Store. Pero la última ola de ataques observada a mediados de agosto de 2023 cambia el modus operandi al distribuir las aplicaciones a través de sitios falsificados que ofrecen actualizaciones del navegador Chrome.

En una señal de que los actores de amenazas están apuntando a múltiples sistemas operativos, la investigación encontró que la infraestructura de alojamiento de carga útil también se está utilizando para servir malware ladrón de Windows como Lumma C2 y RisePro, así como un cargador de malware denominado PrivateLoader.

“Xenomorph mantiene su estatus como un malware bancario Android extremadamente peligroso, con un motor ATS muy versátil y potente, con múltiples módulos ya creados, con la idea de soportar dispositivos de múltiples fabricantes”, dijo ThreatFabric.