Investigadores de seguridad han revelado hoy dos campañas masivas que están aprovechando la búsqueda de software gratuito para distribuir malware peligroso.

El regreso de CountLoader

Una nueva variante del cargador modular CountLoader está siendo distribuida a través de sitios web que prometen versiones “crackeadas” de software popular como Microsoft Word.

- La Trampa: Al intentar descargar el crack, el usuario es redirigido a enlaces de MediaFire. El archivo descargado contiene un ZIP encriptado y un documento de Word con la contraseña, una táctica para evadir los antivirus tradicionales.

- El Daño: Una vez ejecutado, CountLoader descarga cargas útiles finales como ACR Stealer, diseñado para vaciar carteras de criptomonedas y robar credenciales.

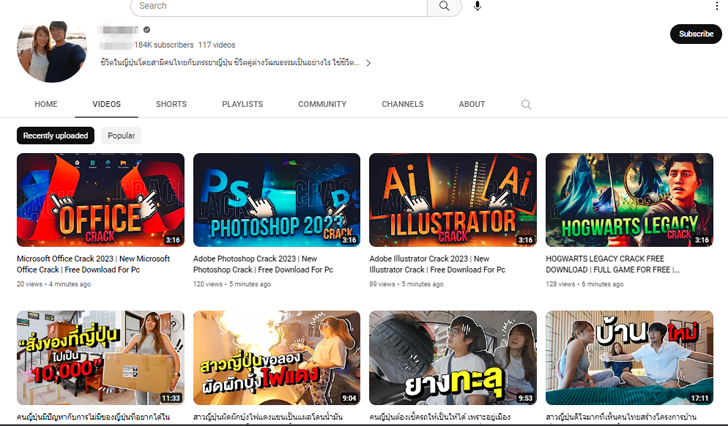

La “YouTube Ghost Network”

Paralelamente, se ha descubierto una red de cuentas de YouTube comprometidas apodada “Ghost Network”. Los atacantes secuestran canales legítimos para subir tutoriales falsos sobre cómo instalar software pirata o trucos para videojuegos.

- Esta red ha subido más de 100 videos desde cuentas robadas, acumulando 220,000 visualizaciones en pocos días.

- Estos videos distribuyen GachiLoader, un malware basado en Node.js que termina infectando a la víctima con el infame ladrón de información Rhadamanthys.

Abuso de Confianza

El éxito de la “YouTube Ghost Network” radica en que no crean cuentas nuevas. Roban cuentas que ya tienen antigüedad y suscriptores reales. Cuando un usuario ve un tutorial subido por un canal con 50,000 seguidores, asume que es seguro. Además, utilizan bots para inflar las vistas y poner comentarios positivos falsos (“¡Funciona 100%, gracias!”), lo que baja las defensas de la víctima.

Evasión Técnica

El uso de archivos ZIP protegidos con contraseña (en el caso de CountLoader) es una técnica simple pero efectiva. La mayoría de los escáneres de correo y de red no pueden “mirar dentro” de un archivo cifrado para ver el virus, por lo que el archivo llega intacto al escritorio de la víctima.

La advertencia corporativa

Aunque esto parezca un problema de “usuarios domésticos”, es una pesadilla para las empresas. Muchos empleados, intentando saltarse los procesos de compras de TI, buscan herramientas PDF o de diseño “gratis” en sus equipos de trabajo. Una infección de Rhadamanthys en una PC corporativa significa que las credenciales de la VPN y el acceso a la nube de la empresa serán robadas en segundos.

Ficha Técnica de la Amenaza

| Dato | Detalle |

| Malware Principal | CountLoader (Loader) y GachiLoader (JS/Node.js) |

| Carga Final (Payload) | ACR Stealer, Rhadamanthys |

| Vector de Infección | Sitios de Warez/Cracks y Videos de YouTube |

| Técnica de Evasión | ZIPs con contraseña, Abuso de binarios firmados |

| Plataforma Objetivo | Windows (Usuarios buscando Microsoft Office, Adobe, Juegos) |