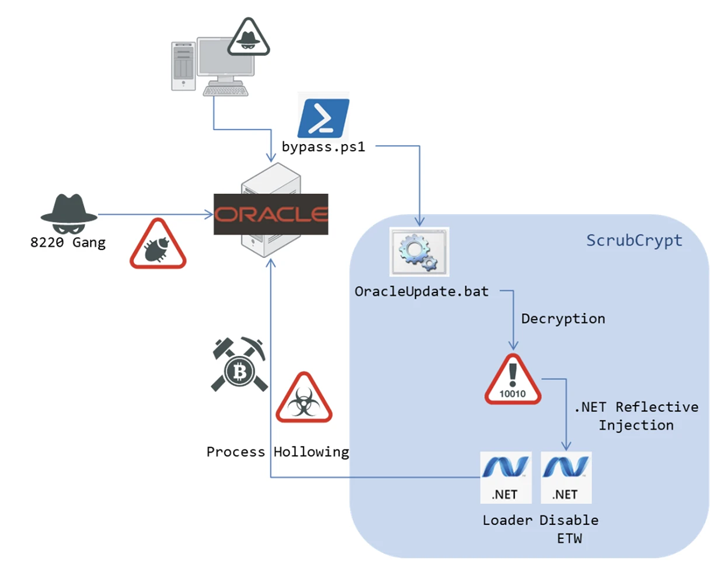

Se ha observado que el infame grupo de mineros de criptomonedas llamado 8220 Gang está utilizando un nuevo “crypter” llamado ScrubCrypt para llevar a cabo operaciones de “cryptojacking”.

Según Fortinet, por medio de FortiGuard Labs indica que la cadena de ataque comienza con la explotación exitosa de servidores Oracle WebLogic susceptibles para descargar un script de PowerShell que contiene ScrubCrypt.

Los crypters son un tipo de software que puede cifrar, ofuscar y manipular malware con el objetivo de evadir la detección por parte de programas de seguridad.

ScrubCrypt, que es anunciado para la venta por su autor, viene con funciones para evadir las protecciones de Windows Defender y también para verificar la presencia de entornos de depuración y máquinas virtuales.

“ScrubCrypt es un crypter utilizado para asegurar aplicaciones con un método único de empaquetado BAT”, dijo a investigadora de seguridad Cara Lin en un informe técnico. “Los datos cifrados en la parte superior se pueden dividir en cuatro partes usando la barra invertida ‘\ ‘”.

El crypter, en la etapa final, descifra y carga la carga útil del minero en la memoria, lo que permite iniciar el proceso de minería.

El actor de amenazas tiene un historial de aprovechar las vulnerabilidades públicamente divulgadas para infiltrarse en los objetivos, y los hallazgos más recientes no son diferentes.

El desarrollo también se produce mientras Sydig, detalla los ataques realizados por la banda 8220 entre noviembre de 2022 y enero de 2023 que buscan vulnerar servidores web Oracle WebLogic y Apache vulnerables para dejar el minero XMRig.

A fines de enero de 2023, Fortinet también descubrió ataques de cryptojacking que utilizan documentos de Microsoft Excel que contienen macros VBA maliciosas que están configuradas para descargar un ejecutable para extraer Monero (XMR) en sistemas infectados.