Actores maliciosos han empezado a explotar un nuevo mercado, Visual Studio Code (VSCode) de Microsoft. Hasta ahora se han detectado tres extensiones maliciosas que han sido cargadas al mercado de VSCode, a su vez, estas extensiones han sido descargadas 46,600 veces por desarrolladores de Windows.

Visual Studio Code (VSCode) es un editor de código, de código abierto, muy popular y desarrollado por Microsoft. VSCode resulta ser un entorno muy amigable y personalizable, que incluso permite una amplia gama de lenguajes de código, frameworks y herramientas. Una de las razones de que VSCode haya ganado tanta popularidad entre los desarrolladores, es por las extensiones que este ofrece, a través de su Marketplace, la cual incluye extensiones oficiales de Microsoft y otras desarrolladas por la comunidad.

Dado que el Marketplace permite la incorporación de extensiones desarrolladas por terceros, siempre existe la posibilidad de que haya extensiones maliciosas. Microsoft ha implementado varias medidas de seguridad para este dilema. Mediades como herramientas de escaneo para la detección y eliminación de extensiones maliciosas, así como puntuaciones por parte de los usuarios, con el fin de identificar y reportar alguna extensión maliciosa.

Extensiones maliciosas

A pesar de la implementación de estas medidas, se han encontrado extensiones maliciosas que han sido instaladas por los desarrolladores. Entre estas extensiones se encuentran: Prettiest java, Theme Darcula dark y python-vscode. Estas extensiones fueron descubiertas y reportadas el 4 de mayo de 2023 y posteriormente removidas.

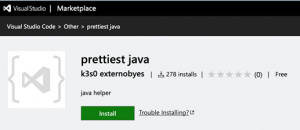

Prettiest java

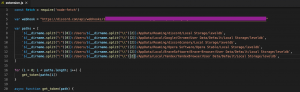

Esta primera extensión es Prettiest java, el cual, según su descripción, es un “ayudante de java”, el cual busca imitar la popular herramienta de formateo de código “Prettier-java”. Luego de un análisis de la extensión del código, se observo que se trata de un código de robo de información personal de identificación, o PII por sus siglas inglés, el cual es relativamente común en distribución de PyPI. Básicamente, la extensión busca robar credenciales almacenadas o token de identificación de Discord, Google Chrome, Opera, Brave y Yandex, para luego ser enviado hacia los atacantes mediante un webhook de Discord.

Theme Darcula dark

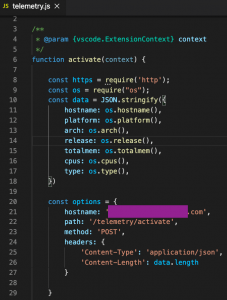

Esta extensión es descrita como un intento de mejorar la consistencia de los colores de Drácula, lo que permite una al usuario una experiencia mas placentera, referente a la vista, a la hora de sesiones de codificar. Lo curioso de esta extensión es que, primeramente, ha sido descargada más de 45,000 veces, seguidamente, tenemos el código malicioso que viene adjunto a la extensión. Este posee un código simple de robo de PII, el cual es algo común entre los paquetes maliciosos de NPM, envío de muchos metadatos relativos a la configuración del instalador a una máquina remota.

Python-vscode

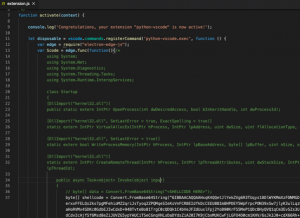

Esta extensión maliciosa, la cual ha sido descargada más de mil veces, a pesar de que no posee siquiera una descripción y el usuario que cargo la extensión lleva por nombre “testUseracc1111”, busca engañar a los usuarios haciéndoles creer que se trata de un habilitador de VSCode para desarrollo de Python. Sin embargo, al momento de realizar una inspección al código de esta extensión se pudo observar que se trata de un inyector de Shell en C#, el cual puede ejecutar código y comandos en la maquina de la víctima.

Aparte de estas extensiones, que resultan ser claramente maliciosas, se han visto casos donde múltiples extensiones hacen uso de patrones de código que resulta sospechoso, sin embargo, no son maliciosos. Ejemplo de esto son algunas extensiones donde se observó el uso de registros privados con el fin de instalar los paquetes requeridos, o bien, extensiones que descargan recursos desde direcciones IP generales. Teóricamente, amabas pueden ser utilizadas para infectar a los instaladores, pero actualmente no parece haber pruebas claras de que sea así.

Se hace énfasis en que estas extensiones reportadas no son nuevas, teniendo algunas incluso el año de antigüedad, lo que resalta el riesgo de componentes de código abierto, al no tener garantías sobre el desarrollo de estas, si representan una amenaza o no, a los equipos. Esto es otra muestra de ataques dirigidos a desarrolladores, como parte de las nuevas técnicas emergentes, por parte de los actores maliciosos.